エージェントをインストールする前に、ソフトウェアのZIPパッケージとインストーラファイルのデジタル署名を確認する必要があります。正しいデジタル署名は、ソフトウェアがトレンドマイクロからの正規品であり、破損または改ざんされていないことを示します。

ソフトウェアのチェックサム、セキュリティアップデートおよびエージェントモジュールのデジタル署名も検証できます。Workload Securityがアップデートの整合性を検証する方法を参照してください。

ソフトウェアZIPパッケージの署名の確認

Deep Security Agentとオンラインヘルプは、ZIPパッケージで提供されます。これらのパッケージはデジタル署名されています。 ZIPファイルのデジタル署名は、次の方法で確認できます。

手順

- マネージャからZIPをエクスポートすることによって:エージェントインストーラーのエクスポートの指示に従ってZIPファイルをエクスポートします。エクスポート時に、Workload SecurityはZIPファイルのデジタル署名を確認します。署名が有効であれば、Workload Securityはエクスポートを許可します。署名が無効または欠落している場合、Workload Securityはアクションを禁止し、ZIPを削除し、イベントを記録します。

- ZIPのプロパティファイルを表示することによって:

- Workload Security コンソールにログインします。

- 上部の[Administration]をクリックします。

- 左側で、 を展開します。

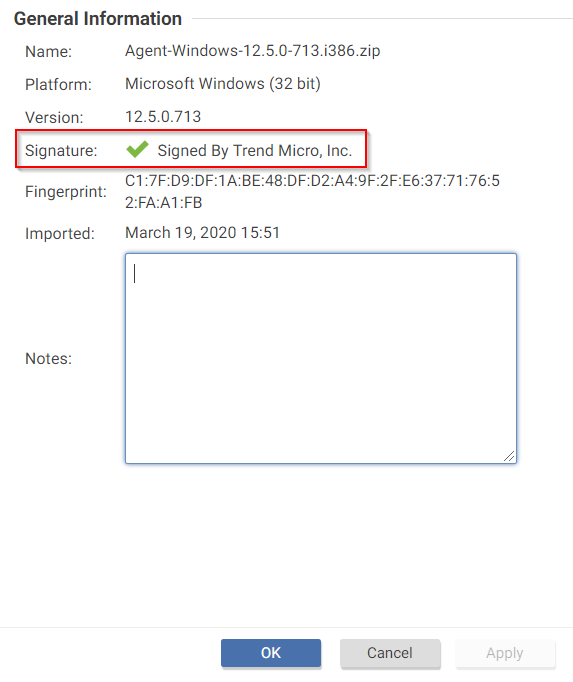

- デジタル署名を確認するZIPパッケージを見つけてダブルクリックします。[Properties]ページがZIPファイル用に開き、マネージャがデジタル署名を確認します。署名が有効であれば、[Signature]フィールドに緑のチェックマークが表示されます。署名が無効または存在しない場合、マネージャはZIPを削除し、イベントを記録します。

- jarsignerを使用して:マネージャを介して署名を確認できない場合は、jarsigner Javaユーティリティを使用してZIPの署名を確認します。例えば、Deep Securityソフトウェアページなどの非マネージャソースからエージェントZIPパッケージを取得し、エージェントを手動でインストールしたい場合です。このシナリオでは、マネージャが関与しないため、jarsignerユーティリティを使用します。jarsignerを使用して署名を確認するには:

- 最新のJava Development Kitをコンピュータにインストールしてください。

- ZIPをダウンロードします。

- JDK内のjarsignerユーティリティを使用して署名を確認します。次のコマンドを実行してください:

jarsigner -verify -verbose -certs -strict <ZIP_file>例えば:jarsigner -verify -verbose -certs -strict Agent-RedHat_EL7-11.2.0-124.x86_64.zip - エラー (エラーがある場合) と証明書の内容を読んで、署名が信頼できるかどうかを判断します。

インストーラーファイル(EXE、MSI、RPM、DEBファイル)の署名を確認する

Deep Security AgentおよびDeep Security Notifierのインストーラは、RSAを使用してデジタル署名されています。インストーラは、Windows上のEXEまたはMSIファイル、Linux

OS上のRPMファイル (Amazon、CloudLinux、Oracle、Red Hat、およびSUSE)、またはDebianおよびUbuntu上のDEBファイルです。

次の手順は、インストーラーファイルのデジタル署名を手動で確認する方法を説明しています。この確認を自動化するには、エージェントのデプロイメントスクリプトに含めることができます。デプロイメントスクリプトの詳細については、デプロイメントスクリプトを使用してコンピュータを追加および保護するを参照してください。

確認するインストーラファイルの種類に対応する指示に従います。

EXEまたはMSIファイルの署名の確認

手順

- EXEまたはMSIファイルを右クリックし、[Properties]を選択します。

- [Digital Signatures]タブをクリックして署名を確認してください。

RPMファイルの署名の確認

手順

- GnuPGがまだインストールされていない場合、署名を確認する予定のエージェントコンピュータにインストールしてください。このユーティリティには、署名キーのインポートとデジタル署名の検証に必要なGPGコマンドラインツールが含まれています。GnuPGは、ほとんどのLinuxディストリビューションに初期設定でインストールされています。

- 署名キーをインポート

- エージェントのZIPファイルのルートフォルダにある

3trend_public.ascファイルを探します。ASCファイルには、デジタル署名を検証するために使用できるGPG公開署名キーが含まれています。 - ASCファイルのSHA-256ハッシュダイジェストを任意のハッシュユーティリティで検証してください。Agent versionSHA-256ハッシュ20.0.0-2593以前

c59caa810a9dc9f4ecdf5dc44e3d1c8a6342932ca1c9573745ec9f1a82c118d720.0.0-2971以降bd3b00763db11cee2a6b990428d506f11cf86c68354388fe9cc41fa7e6c9ddae20.0.0-2971以降7a7509c5458c762f6a341820a93e09f0f1b9dd3258608753e18d26575e9c730f - 署名を確認する予定のエージェントコンピュータで、次のコマンドを使用してASCファイルをインポートしてください。

gpg --import 3trend_public.asc

コマンドでは大文字と小文字が区別されます。次のメッセージが表示されます。gpg: directory '/home/build/.gnupg' created gpg: new configuration file '/home/build/.gnupg/gpg.conf' created gpg: WARNING: options in '/home/build/.gnupg/gpg.conf' are not yet active during this run gpg: keyring '/home/build/.gnupg/secring.gpg' created gpg: keyring '/home/build/.gnupg/pubring.gpg' created gpg: /home/build/.gnupg/trustdb.gpg: trustdb created gpg: key E1051CBD: public key "Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com>" imported gpg: Total number processed: 1 gpg: imported: 1 (RSA: 1)

- ASCファイルからGPG公開署名キーをエクスポートする:

gpg --export -a 'Trend Micro' > RPM-GPG-KEY-CodeSign

- GPG公開署名キーをRPMデータベースにインポートします:

sudo rpm --import RPM-GPG-KEY-CodeSign

- GPG公開署名キーがインポートされたことを確認してください:

rpm -qa gpg-pubkey*

インポートされたGPG公開鍵の指紋が表示されます。トレンドマイクロのものは:Agent versionGPG公開鍵20.0.0-2593以前gpg-pubkey-e1051cbd-5b59ac9920.0.0-2971以降gpg-pubkey-e1051cbd-6030cc3a20.0.1-3180以降gpg-pubkey-e1051cbd-659d0a3e署名キーがインポートされ、エージェントRPMファイルのデジタル署名を確認するために使用できます。

- エージェントのZIPファイルのルートフォルダにある

- このコマンドを使用してRPMファイルの署名を検証します:

rpm -K Agent-PGPCore-<OS agent version>.rpm

例:rpm -K Agent-PGPCore-RedHat_EL7-11.0.0-950.x86_64.rpm

上記のコマンドをエージェント-**[PGP]**Core-<...>.rpmファイルで実行してください。Agent-Core-<...>.rpmで実行しても動作しません。エージェントZIP内にAgent-PGPCore-<...>.rpmファイルが見つからない場合は、以下のいずれかの新しいZIPを使用する必要があります。-

Deep Security Agent 11.0 Update 15以降のアップデート

-

Deep Security Agent 12 Update 2以降

-

Deep Security Agent 20以降

署名の検証が成功すると、次のメッセージが表示されます。Agent-PGPCore-RedHat_EL7-11.0.0-950.x86_64.rpm: rsa sha1 (md5) pgp md5 OK

-

DEBファイルの署名の確認

手順

- dpkg-sigユーティリティをインストールしてください。Debianバージョン12以前およびUbuntuバージョン23.10以前では、署名を確認する予定のエージェントコンピュータにdpkg-sigをインストールしてください。まだインストールされていない場合。このユーティリティには、署名キーのインポートとデジタル署名の確認に必要なGnuPGコマンドラインツールが含まれています。dpkg-sigは、Debianバージョン12以降およびUbuntu 23.10以降では利用できません。署名キーをインポートし、デジタル署名を確認するためにGnuPGコマンドラインツールを使用できます。

- 署名キーをインポートします。

- エージェントのZIPファイルのルートフォルダにある

3trend_public.ascファイルを探します。ASCファイルには、デジタル署名を検証するために使用できるGPG公開署名キーが含まれています。 - ASCファイルのSHA-256ハッシュダイジェストを任意のハッシュユーティリティで検証してください。Agent versionSHA-256ハッシュ20.0.0-2593以前

c59caa810a9dc9f4ecdf5dc44e3d1c8a6342932ca1c9573745ec9f1a82c118d7

20.0.0-2971以降bd3b00763db11cee2a6b990428d506f11cf86c68354388fe9cc41fa7e6c9ddae

20.0.1-3180以降7a7509c5458c762f6a341820a93e09f0f1b9dd3258608753e18d26575e9c730f

- 署名を確認する予定のエージェントコンピュータで、次のコマンドを使用してASCファイルをGPGキーリングにインポートします。

gpg --import 3trend_public.asc

次のメッセージが表示されます:gpg: key E1051CBD: public key "Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com>" imported gpg: Total number processed: 1 gpg: imported: 1 (RSA: 1)

- 次のコマンドを使用してトレンドマイクロのキー情報を表示します。

gpg --list-keys

次のようなメッセージが表示されます。/home/user01/.gnupg/pubring.gpg ------------------------------- pub 2048R/E1051CBD 2018-07-26 [expires: 2021-07-25] uid Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com> sub 2048R/202C302E 2018-07-26 [expires: 2021-07-25]

- エージェントのZIPファイルのルートフォルダにある

- DEBファイルの署名を検証してください。DEBファイルの署名を手動で検証する代わりに、デプロイメントスクリプトにそれを行わせることができます。詳細については、デプロイメントスクリプトを使用してコンピュータを追加および保護するを参照してください。

-

Debianバージョン12以前およびUbuntuバージョン23.10以前の場合、次のコマンドを実行してください。

dpkg-sig --verify <agent_deb_file>

<agent_deb_file>はエージェントDEBファイルの名前とパスです。例:dpkg-sig --verify Agent-Core-Ubuntu_16.04-12.0.0-563.x86_64.deb

次の処理メッセージが表示されることを予期してください:Processing Agent-Core-Ubuntu_16.04-12.0.0-563.x86_64.deb...

署名が正常に確認されると、次のメッセージが表示されます。GOODSIG _gpgbuilder CF5EBBC17D8178A7776C1D365B09AD42E1051CBD 1568153778

-

Debian 12以降のバージョンおよびUbuntu 23.10以降のバージョンでは、次のコマンドを実行してください。

gpg --verify <agent_deb_file>

<agent_deb_file>はエージェントDEBファイルの名前とパスです。例:gpg --verify Agent-Core-Ubuntu_24.04-20.0.2-1390.x86_64.deb

署名が正常に確認されると、次のメッセージが表示されます。gpg: Signature made Thu Jan 2 08:55:50 2025 UTC gpg: using RSA key CF5EBBC17D8178A7776C1D365B09AD42E1051CBD gpg: Good signature from "Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com>" [unknown] gpg: WARNING: This key is not certified with a trusted signature! gpg: There is no indication that the signature belongs to the owner. Primary key fingerprint: CF5E BBC1 7D81 78A7 776C 1D36 5B09 AD42 E105 1CBD

-