Server- und Workload Protection bietet Sicherheitseinstellungen, die Sie auf Windows- und Linux-Maschinen anwenden

können, die durch einen Agenten geschützt sind, um Ihre Erkennungs- und Bereinigungsrate

von Malware und Ransomware zu verbessern. Diese Einstellungen ermöglichen es Ihnen,

über das einfache Erkennen von Malware-Mustern hinauszugehen und verdächtige Dateien

zu identifizieren, die potenziell neu auftretende Malware enthalten könnten, die noch

nicht zu den Anti-Malware-Mustern hinzugefügt wurde (bekannt als Zero-Day-Angriff).

Für einen Überblick über das Anti-Malware-Modul siehe Schutz vor Malware.

WichtigVerhaltensüberwachung wird für macOS-Agenten nicht unterstützt.

|

Wie schützt Sie das erweiterte Scannen?

Threat detection: Um eine Erkennung zu vermeiden, versuchen einige Arten von Malware, Systemdateien

oder Dateien im Zusammenhang mit bekannter installierter Software zu ändern. Diese

Arten von Änderungen bleiben oft unbemerkt, da die Malware die Stelle legitimer Dateien

einnimmt. Server- und Workload Protection kann Systemdateien und installierte Software auf unbefugte Änderungen überwachen,

um diese Änderungen zu erkennen und zu verhindern.

Anti-exploit: Malware-Autoren können bösartigen Code verwenden, um sich in Benutzermodus-Prozesse

einzuklinken, um privilegierten Zugriff auf vertrauenswürdige Prozesse zu erlangen

und die bösartige Aktivität zu verbergen. Malware-Autoren injizieren Code in Benutzerprozesse

durch DLL-Injektion, die eine API mit erhöhten Rechten aufruft. Sie können auch einen

Angriff auf eine Software-Schwachstelle auslösen, indem sie eine bösartige Nutzlast

einspeisen, um die Codeausführung im Speicher auszulösen. In Server- und Workload Protection überwacht die Anti-Exploit-Funktionalität Prozesse, die möglicherweise Aktionen ausführen,

die normalerweise von einem bestimmten Prozess nicht ausgeführt werden. Mithilfe einer

Reihe von Mechanismen, einschließlich Data Execution Prevention (DEP), Structured

Exception Handling Overwrite Protection (SEHOP) und Heap-Spray-Prävention, kann Server- und Workload Protection feststellen, ob ein Prozess kompromittiert wurde, und dann den Prozess beenden, um

eine weitere Infektion zu verhindern.

Extended ransomware protection: In letzter Zeit ist Ransomware immer ausgeklügelter und gezielter geworden. Die

meisten Organisationen haben eine Sicherheitsrichtlinie, die Anti-Malware-Schutz auf

ihren Endpunkten umfasst, was ein gewisses Maß an Schutz gegen bekannte Ransomware-Varianten

bietet; jedoch reicht dies möglicherweise nicht aus, um einen Ausbruch neuer Varianten

zu erkennen und zu verhindern. Der Schutz vor Ransomware, der von Server- und Workload Protection angeboten wird, kann Dokumente vor unbefugter Verschlüsselung oder Änderung schützen.

Server- und Workload Protection hat auch eine Datenwiederherstellungs-Engine integriert, die optional Kopien von

verschlüsselten Dateien erstellen kann, um den Benutzern eine zusätzliche Möglichkeit

zu bieten, Dateien wiederherzustellen, die möglicherweise durch einen Ransomware-Prozess

verschlüsselt wurden.

So aktivieren Sie das erweiterte Scannen

Erweiterte Scans sind Teil der Anti-Malware-Einstellungen, die auf eine Richtlinie

oder einen einzelnen Computer angewendet werden. Allgemeine Informationen zur Konfiguration

des Anti-Malware-Schutzes finden Sie unter Anti-Malware aktivieren und konfigurieren.

WichtigDiese Einstellungen können nur auf Windows- und Linux-Computer angewendet werden,

die durch einen Agenten geschützt sind.

|

TippErweiterte Scans können die Leistung von Agent-Computern beeinträchtigen, die Anwendungen

mit hoher Belastung ausführen. Wir empfehlen, die Leistungstipps für Anti-Malware zu überprüfen, bevor Sie Agenten mit aktiviertem erweitertem Scannen einsetzen.

|

Der erste Schritt besteht darin, das erweiterte Scannen in einer Malware-Suche in

Echtzeit-Konfiguration zu aktivieren.

Prozedur

- In der Server- und Workload Protection-Konsole navigieren Sie zu .

- Doppelklicken Sie auf eine bestehende Echtzeitsuche-Konfiguration, um sie zu bearbeiten (für Details zu Malware-Suche-Konfigurationen siehe Malware-Suchen konfigurieren).

- Wählen Sie auf der Registerkarte Allgemein unter Verhaltensüberwachung die Option Verhaltensüberwachung aktivieren aus.

- Konfigurieren Sie die Einstellungen für Detection level und Prevention level.

Wichtig

-

Das Anpassen der Erkennungs- und Präventionsstufen wird nur von Agentenversion 20.0.1.25770 und höher unterstützt. Nicht unterstützte Versionen verwenden die Standardstufe 2 - Moderate und können nicht geändert werden.

-

Höhere Stufen bieten eine größere Empfindlichkeit, können jedoch eine große Anzahl nicht wesentlicher Protokolle erzeugen und die Leistung des Endpunkts beeinträchtigen. TrendAI™ empfiehlt die Auswahl von 2 - Moderate für relevantere Daten mit minimaler Auswirkung auf Ihre Endpunkte.

-

Der Prevention level muss gleich oder niedriger als Detection level sein.

-

Die Auswahl von Zu ergreifende Maßnahmen könnte die Präventionsmaßnahmen für das ausgewählte Präventionsniveau beeinflussen.

-

- Für Zu ergreifende Maßnahmen wählen Sie die Maßnahme zur Behebung aus, die Server- und Workload Protection ergreifen soll, wenn Malware erkannt wird:

-

ActiveAction (recommended): Verwenden Sie die Aktion, die ActiveAction bestimmt. ActiveAction ist eine vordefinierte Gruppe von Bereinigungsaktionen, die für jede Malware-Kategorie optimiert sind. TrendAI™ passt die Aktionen in ActiveAction kontinuierlich an, um sicherzustellen, dass einzelne Erkennungen ordnungsgemäß behandelt werden. (Siehe ActiveAction-Aktionen.)

-

Übergehen: Server- und Workload Protection protokolliert ein Anti-Malware-Ereignis, ohne Maßnahmen an der Datei zu ergreifen.

-

- Optional können Sie Back up and restore ransomware-encrypted files auswählen. Wenn diese Option ausgewählt ist, erstellt Server- und Workload Protection Sicherungskopien von Dateien, die verschlüsselt werden, falls sie von einem Ransomware-Prozess verschlüsselt werden. Diese Option gilt nur für Computer, die Windows ausführen.

- Klicken Sie auf OK.

Hinweis

Standardmäßig sind Echtzeitsuchen so eingestellt, dass alle Verzeichnisse durchsucht werden. Wenn Sie die Sucheinstellungen ändern, um eine Verzeichnisliste zu durchsuchen, funktioniert die erweiterte Suche möglicherweise nicht wie erwartet. Wenn Sie beispielsweise Directories to scan so einstellen, dass "Ordner1" durchsucht wird und Ransomware in Ordner1 auftritt, wird sie möglicherweise nicht erkannt, wenn die Verschlüsselung, die mit der Ransomware verbunden ist, bei Dateien außerhalb von Ordner1 erfolgt. - Als Nächstes wenden Sie die Malware-Suche-Konfiguration auf eine Richtlinie oder einen

einzelnen Computer an:

- Im Computer- oder Richtlinien-Editor gehen Sie zu .

- Stellen Sie sicher, dass das Anti-Malware State Aktiviert oder Inherited (On) ist.

- Die Registerkarte Allgemein enthält Abschnitte für Echtzeitsuche, Manuelle Suche und Zeitgesteuerte Suche. Verwenden Sie in den entsprechenden Abschnitten die Malware Scan Configuration-Liste, um die oben erstellte Durchsuchenkonfiguration auszuwählen.

- Klicken Sie auf Save.

Was passiert, wenn die erweiterte Überprüfung ein Problem findet?

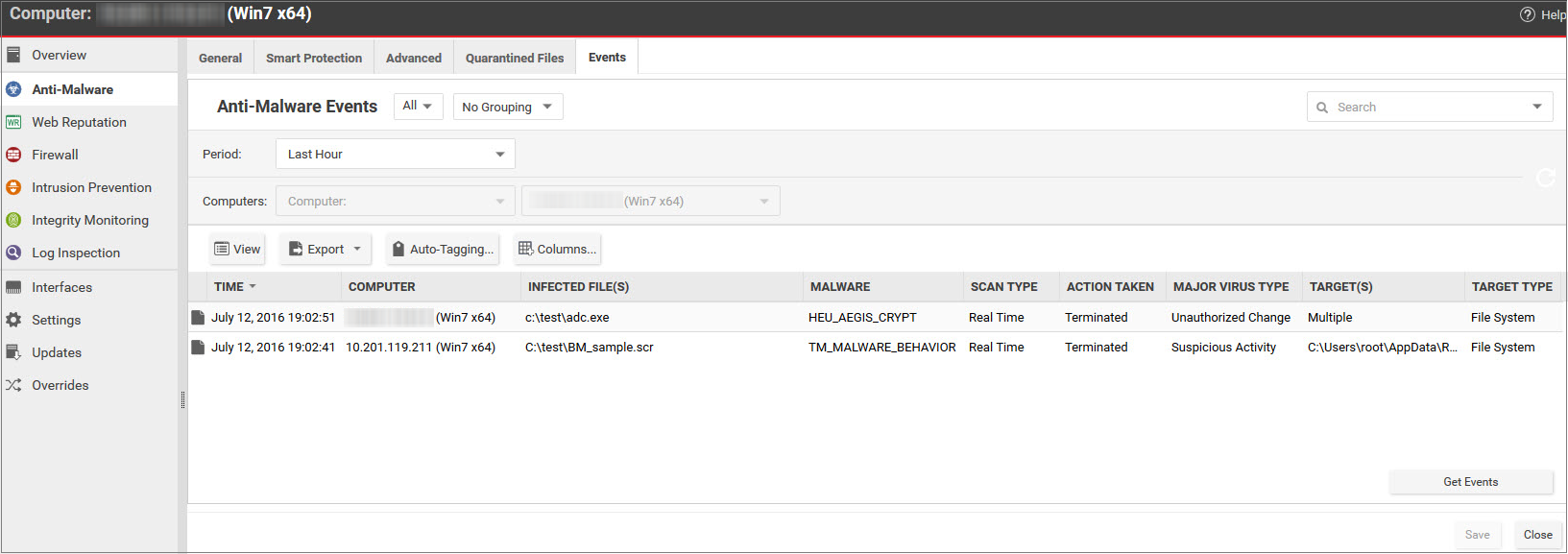

Wenn Server- und Workload Protection Aktivitäten oder Dateien entdeckt, die den erweiterten Scan-Einstellungen entsprechen,

die Sie aktiviert haben, wird ein Ereignis protokolliert (gehen Sie zu , um eine Liste der Ereignisse zu sehen). Das Ereignis wird in der Spalte Major Virus Type als "Verdächtige Aktivität" oder "Unbefugte Änderung" identifiziert und Details werden

in den Spalten Ziel(e) und TargetType angezeigt.

Server- und Workload Protection führt viele Arten von Überprüfungen im Zusammenhang mit den erweiterten Scan-Einstellungen

durch, und die Maßnahmen, die er ergreift, hängen von der Art der Überprüfung ab,

die ein Problem findet. Server- und Workload Protection kann den Zugriff "Verweigern", "Beenden" oder ein verdächtiges Objekt "Bereinigen".

Diese Maßnahmen werden von Server- und Workload Protection bestimmt und sind nicht konfigurierbar, mit Ausnahme der "Bereinigen"-Aktion:

- Zugriff verweigern: Wenn Server- und Workload Protection einen Versuch erkennt, eine verdächtige Datei zu öffnen oder auszuführen, wird der Vorgang sofort gesperrt und ein Anti-Malware-Ereignis aufgezeichnet.

- Beenden: Server- und Workload Protection beendet den Prozess, der die verdächtige Operation durchgeführt hat, und protokolliert ein Anti-Malware-Ereignis.

- Bereinigen: Server- und Workload Protection überprüft die Malware-Suche-Konfiguration und führt die auf der Registerkarte Aktionen angegebene Aktion für Trojaner aus. Ein oder mehrere zusätzliche Ereignisse werden in Bezug auf die Aktion generiert, die an den Trojaner-Dateien durchgeführt wurde.

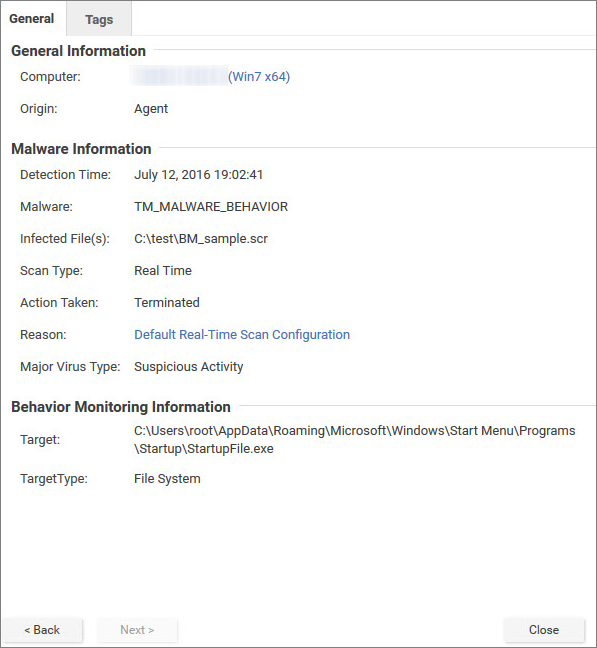

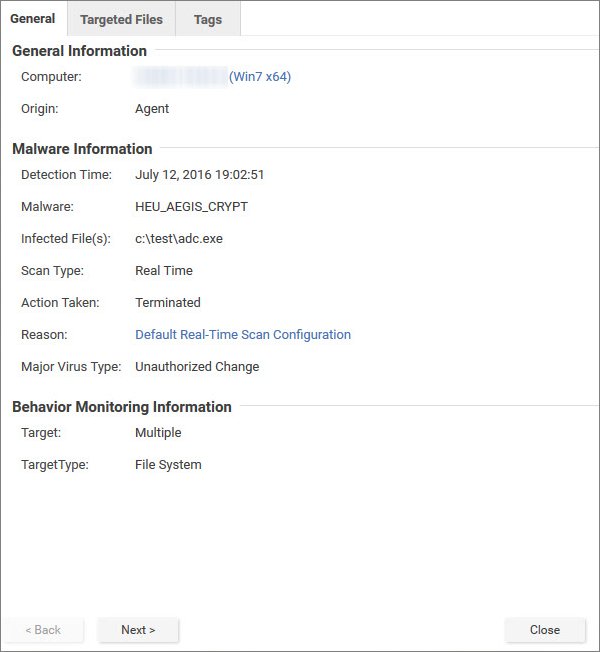

Doppelklicken Sie auf ein Ereignis, um Details anzuzeigen:

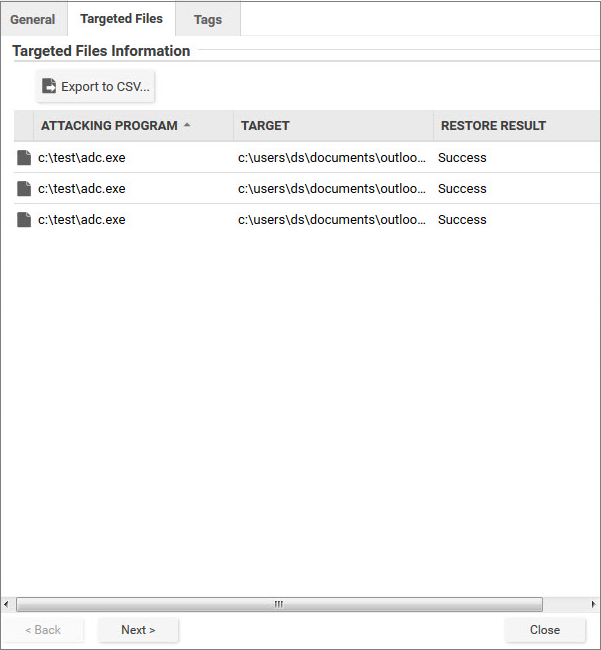

Ereignisse im Zusammenhang mit Ransomware haben einen zusätzlichen Tab "Zieldateien":

Wenn Sie untersuchen und feststellen, dass eine identifizierte Datei nicht schädlich

ist, können Sie mit der rechten Maustaste auf das Ereignis klicken und auf Zulassen

klicken, um die Datei zur Suchausschlussliste für den Computer oder die Richtlinie

hinzuzufügen. Sie können die Suchausschlussliste im Richtlinien- oder Computer-Editor

unter überprüfen.