Um TrendAI Vision One™ Endpunkt-Security Agent mit Server- und Workload Protection unter Verwendung eines Bereitstellungsskripts bereitzustellen, konfigurieren und

laden Sie das Bereitstellungsskript in Endpoint Inventory herunter. Weitere Informationen finden Sie unter Agenten mit dem Bereitstellungsskript bereitstellen.

WichtigDie folgenden Schritte gelten nicht mehr als gültig und sind nur zur Referenz enthalten.

|

Einen Computer zu Ihrer Liste der geschützten Ressourcen in Server- und Workload Protection hinzuzufügen und Schutz zu implementieren, ist ein mehrstufiger Prozess. Fast alle

diese Schritte können über die Befehlszeile auf dem Computer ausgeführt und daher

geskriptet werden. Die Server- und Workload Protection-Konsole enthält einen Assistenten zum Schreiben von Bereitstellungsskripts, der über

das Support-Menü zugänglich ist.

Die durch Server- und Workload Protection generierten Bereitstellungsskripts führen Folgendes aus:

- Installieren Sie den Agenten auf einer ausgewählten Plattform

- Agent aktivieren

- Dem Agenten eine Richtlinie zuweisen

Bereitstellungsskript generieren

Das generierte Bereitstellungsskript ändert sich je nach Region, daher können Sie

nicht dasselbe Bereitstellungsskript in verschiedenen Regionen verwenden.

Bevor Sie beginnen, stellen Sie Folgendes sicher:

- Ihre Einstellungen zur Versionskontrolle des Agenten sind wie gewünscht konfiguriert. Weitere Informationen finden Sie unter Agenten-Versionskontrolle konfigurieren.

- Sie haben die agenteninitiierte Aktivierung (AIA) aktiviert. AIA ist erforderlich, wenn Sie möchten, dass Ihr Bereitstellungsskripts den Agenten nach der Installation aktiviert. Weitere Informationen finden Sie unter Aktivieren und schützen Sie Agenten mit agenteninitiierter Aktivierung und Kommunikation.

Prozedur

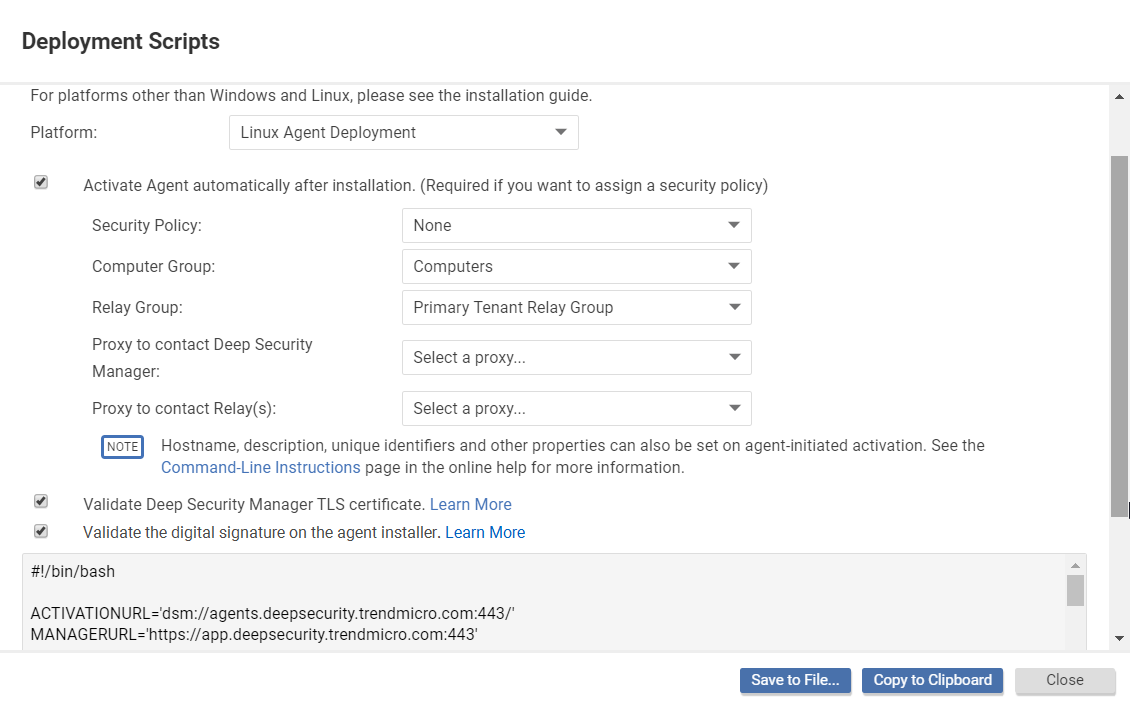

- In der Server- und Workload Protection-Konsole gehen Sie zu .

- Wählen Sie die Plattform aus, auf der Sie die Software bereitstellen.

- Wählen Sie Activate agent automatically after installation. Agenten müssen aktiviert werden, bevor Sie eine Richtlinie anwenden, um den Computer zu schützen. Die Aktivierung registriert den Agenten während einer ersten Kommunikation beim Manager.

- Optional definieren Sie Sicherheitsrichtlinie, Computergruppe, Relay Group, Proxy to contact Server & Workload Protection und Proxy to contact Relays.

- Optional (aber sehr empfohlen), wählen Sie Validate Server & Workload Protection TLS certificate. Wenn diese Option ausgewählt ist, wird überprüft, ob Server- und Workload Protection ein gültiges TLS-Zertifikat von einer vertrauenswürdigen Zertifizierungsstelle (CA) verwendet, wenn die Agentensoftware heruntergeladen wird, was dazu beitragen kann, einen "Man-in-the-Middle"-Angriff zu verhindern. Sie können überprüfen, ob Server- und Workload Protection ein gültiges CA-Zertifikat verwendet, indem Sie in der Server- und Workload Protection-Konsole auf die Browserleiste schauen.

- Optional (aber sehr empfohlen), wählen Sie Validate the signature on the agent installer, um das Bereitstellungsskript eine digitale Signaturprüfung der Agenten-Installationsdatei

durchführen zu lassen. Wenn die Prüfung erfolgreich ist, wird die Agenteninstallation

fortgesetzt. Wenn die Prüfung fehlschlägt, wird die Agenteninstallation abgebrochen.Bevor Sie diese Option aktivieren, beachten Sie Folgendes:

- Diese Option wird nur für Linux- und Windows-Installer (RPM-, DEB- oder MSI-Dateien) sowie macOS (PKG-Dateien) unterstützt.

- Nur unter Linux erfordert diese Option, dass Sie den öffentlichen Signaturschlüssel auf jeden Agent-Computer importieren, auf dem das Bereitstellungsskript ausgeführt wird. Weitere Informationen finden Sie unter Signatur einer RPM-Datei überprüfen und Signatur einer DEB-Datei überprüfen.

- Der Bereitstellungsskripts-Generator zeigt das Skript an. Klicken Sie auf Copy to Clipboard und fügen Sie das Bereitstellungsskript in Ihr bevorzugtes Bereitstellungstool ein,

oder klicken Sie auf Save to File.

Nächste Schritte

Die von Server- und Workload Protection für Windows-Agent-Bereitstellungen generierten Bereitstellungsskripts erfordern Windows

PowerShell Version 4.0 oder höher. Sie müssen PowerShell als Administrator ausführen

und möglicherweise den folgenden Befehl ausführen, um Skripts ausführen zu können:

Set-ExecutionPolicy RemoteSignedWenn Sie einen Agent auf einer frühen Version von Windows oder Linux bereitstellen

möchten, die mindestens PowerShell 4.0 oder curl 7.34.0 nicht enthält, stellen Sie

sicher, dass frühes TLS auf dem Manager und den Relays erlaubt ist. Siehe Deuicontroline, ob TLS 1.2 erzwungen wird für Details. Bearbeiten Sie außerdem das Bereitstellungsskript wie folgt:

- Linux: Entfernen Sie das

--tls1.2-Tag. - Windows: Entfernen Sie die

#requires -version 4.0-Zeile. Entfernen Sie auch die[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12;-Zeile, damit frühes TLS (Version 1.0) zur Kommunikation mit dem Manager verwendet wird.

Wenn Sie Amazon Web Services verwenden und neue Amazon EC2-, Amazon WorkSpace- oder

VPC-Instanzen bereitstellen, kopieren Sie das generierte Skript und fügen Sie es in

das User Data-Feld ein. Dadurch können Sie vorhandene Amazon Machine Images (AMIs) starten und

den Agenten beim Start automatisch installieren und aktivieren. Die neuen Instanzen

müssen auf die im generierten Bereitstellungsskript angegebenen URLs zugreifen können.

Beim Kopieren des Bereitstellungsskripts in das User Data-Feld für eine Linux-Bereitstellung kopieren Sie das Bereitstellungsskript unverändert in das Benutzerdatenfeld,

und CloudInit führt das Skript mit sudo aus. Bei Fehlern werden diese in der

/var/log/cloud-init.log-Datei vermerkt.Das User Data-Feld wird auch mit anderen Diensten wie CloudFormation verwendet. Weitere Informationen

finden Sie unter: https://docs.aws.amazon.com/AWSCloudFormation/latest/UserGuide/aws-properties-waitcondition.html

Fehlerbehebung

- Wenn Sie versuchen, den Agenten über PowerShell (x86) bereitzustellen, erhalten Sie

den folgenden Fehler:

C:\Program Files (x86)\Trend Micro\Deep Security Agent\dsa_control' is not recognized as the name of a cmdlet, function, script file, or operable program. Check the spelling of the name, or if a path was included, verify that the path is correct and try again.Das PowerShell-Skript erwartet, dass die Umgebungsvariable fürProgramFilesauf "Programmdateien" und nicht auf "Programmdateien (x86)" gesetzt ist. Um das Problem zu beheben, schließen Sie PowerShell (x86) und führen Sie das Skript als Administrator in PowerShell aus. - Das Bereitstellungsskript kann modifiziert werden, um Agent-Updates anstelle von Neuinstallationen

durchzuführen, indem

rpm -ihvinrpm -Ugeändert wird. - Wenn es erforderlich ist, die spezifische Agentenversion zu steuern, die von den Bereitstellungsskripts

verwendet wird, gibt es zwei Optionen, um dieses Ziel zu erreichen:

- Verwenden Sie die Versionskontrolle für Agenten. Weitere Informationen finden Sie unter Agenten-Versionskontrolle konfigurieren. Dieser Ansatz hat den Vorteil, dass Sie die Agentenversion nicht in jedes Skript fest codieren müssen, was für einige Bereitstellungen eine flexiblere Vorgehensweise sein kann.

- Entweder ändern Sie das Bereitstellungsskript oder schreiben Sie Ihre eigenen Skripte, um die spezifischen Anforderungen Ihrer Bereitstellung zu erfüllen. Einzelheiten zum URL-Format zum Herunterladen von Agenten finden Sie hier URL-Format für den Download des Agenten.

- Anstatt die vom Manager generierten Bereitstellungsskripts zu verwenden, können Sie Ihre eigene Automatisierungsmethode zusammen mit einer Agent-Download-URL verwenden, um den Download und die Installation des Agents zu automatisieren. Weitere Informationen finden Sie unter URL-Format für den Download des Agents.