自動修復功能讓客戶能夠在其基礎設施上運行自我修復的 Lambda 函數,從而能夠即時修復安全和治理失敗。請參閱我們的 GitHub 頁面以獲取我們支援的自動修復 Lambda 函數列表。

如需有關在大型企業中實施自動修復以及撰寫自訂 Lambdas 以填補安全漏洞的詳細資訊,請參閱:如何使用 Cloud Risk Management 平台新增安全性和合規性自動修復。

注意Example Scenario:使用者透過 S3 存取控制清單 (ACLs) 將 S3 儲存桶設為公開可讀。

|

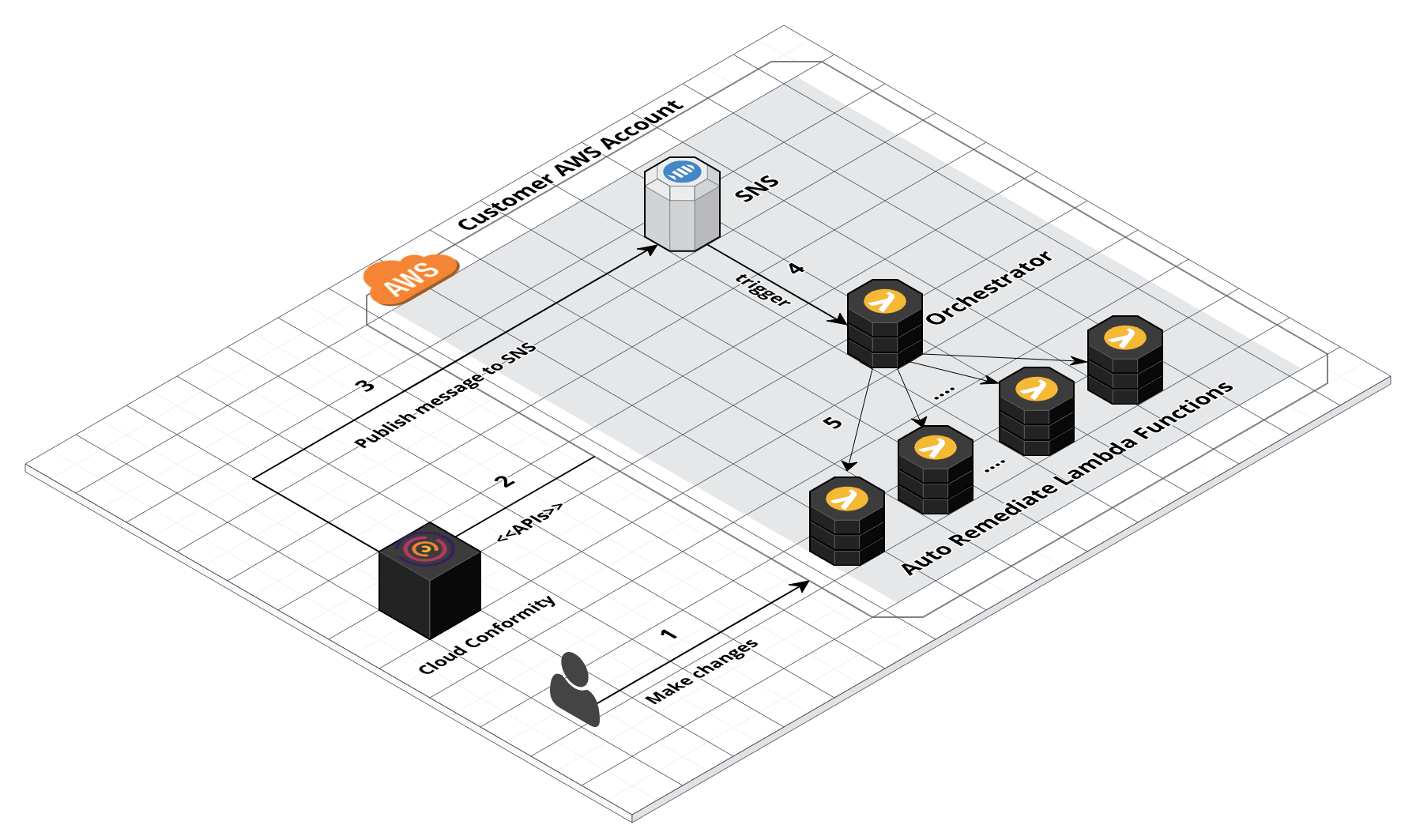

自動修復如何運作

步驟

- Cloud Risk Management 將此風險識別為規則失敗

- Cloud Risk Management 發送通知到指定的 SNS 頻道。

- SNS 主題觸發 Orchestrator Lambda Function,然後呼叫 S3 bucket 自動修復功能。

- AutoRemediateS3-001 函數更新 S3 儲存桶的 ACL,並解決規則失敗問題,從而消除安全漏洞。

後續步驟

設定自動修復

步驟

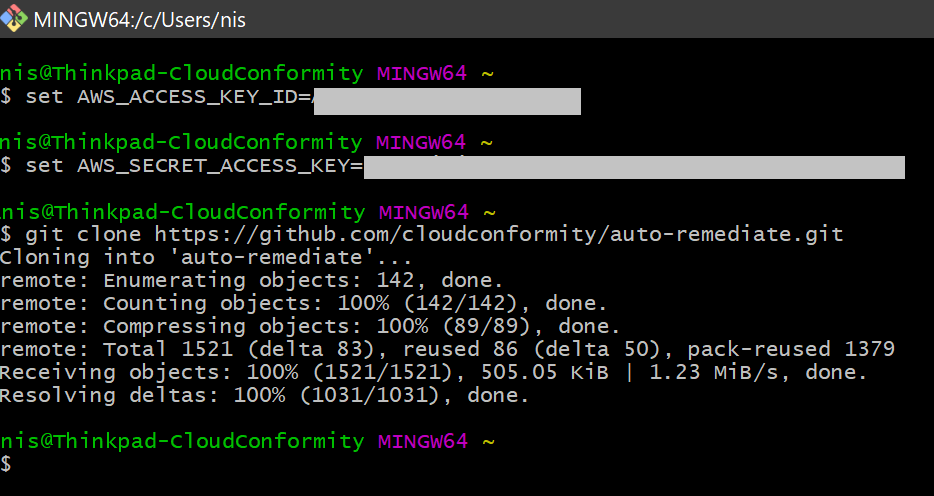

- 請遵循官方無伺服器文件上的指示,安裝並提供您AWS帳戶的存取權給無伺服器框架。建立自動修復存儲庫的工作副本,並遵循以下指示:

- 建立 Auto-remediation 儲存庫的工作副本:1. 在 Linux / Mac OS X / Windows 上安裝 Git,如果您的系統中尚未安裝2. 執行以下 Git 命令:

git clone https://github.com/cloudconformity/auto-remediate.git 3. 將目錄更改為自動修復資料夾中的 functions:

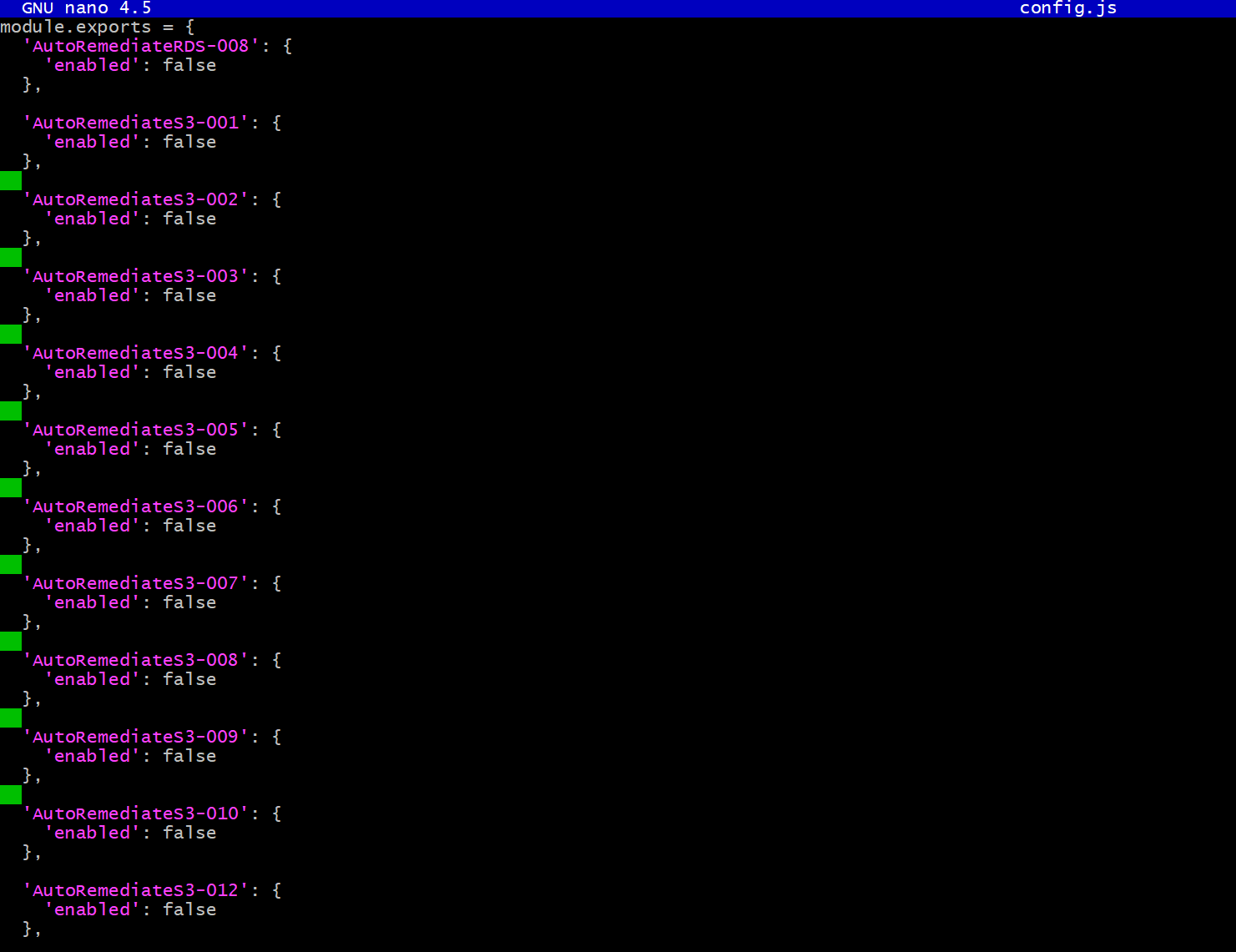

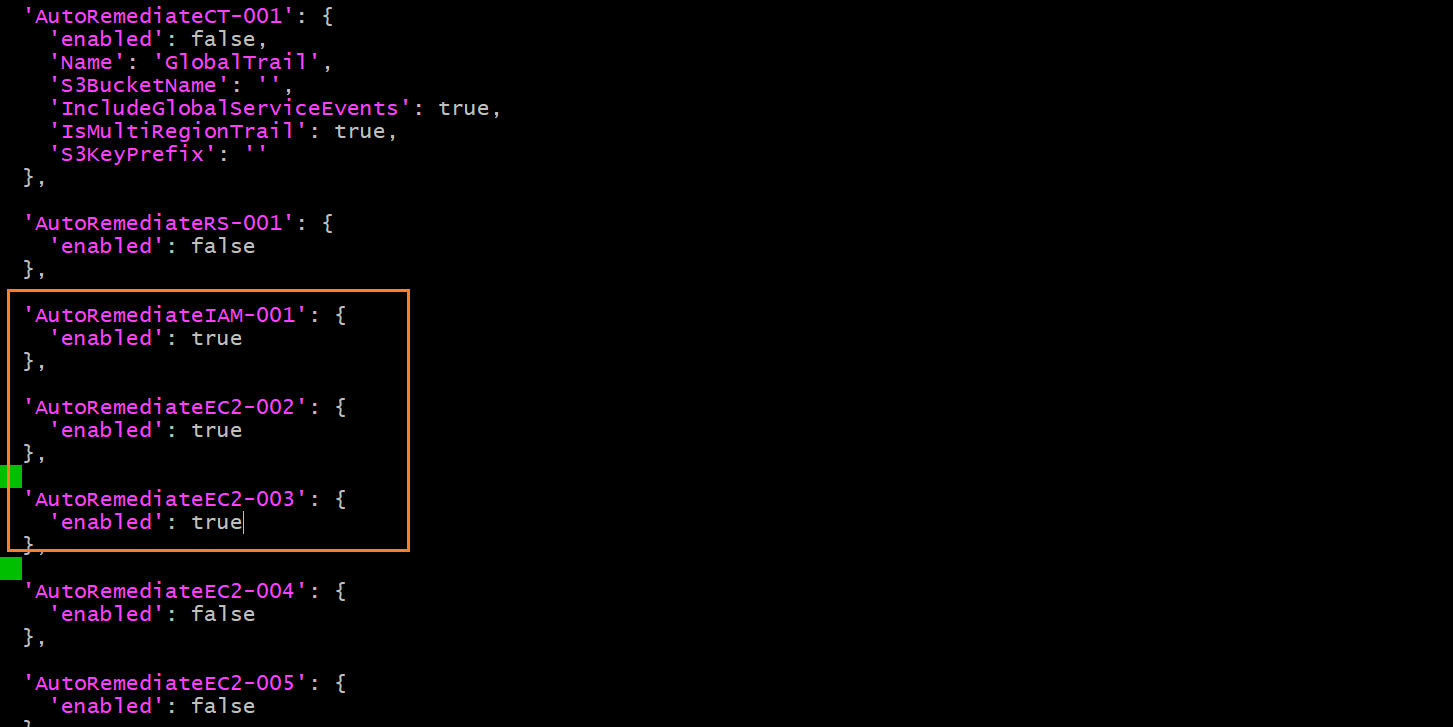

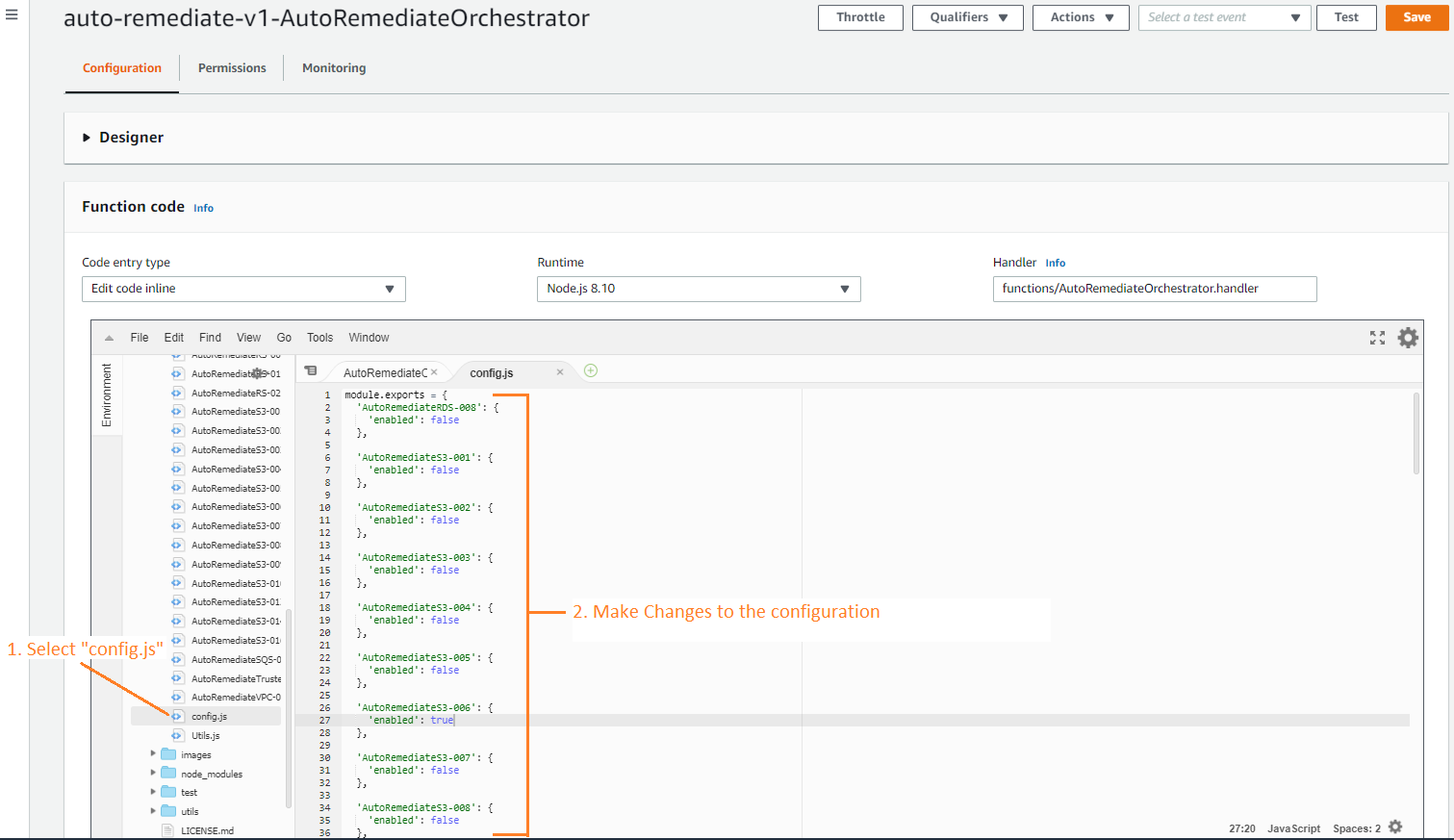

3. 將目錄更改為自動修復資料夾中的 functions:cd auto-remediate/functions4. 使用命令:nano config.js來配置存取規則{.zoom} 5. 「config.js」 檔案中的所有規則均設定為

5. 「config.js」 檔案中的所有規則均設定為'enabled': false預設為關閉以防止配置錯誤。您需要手動啟動規則,將值更改為'enabled': true 6. 完成更改後:

6. 完成更改後:- 執行鍵盤操作「Ctrl-O」以寫出變更

- 按 「輸入」 以確認更改

- 透過鍵盤操作「Ctrl-X.」退出命令行編輯器

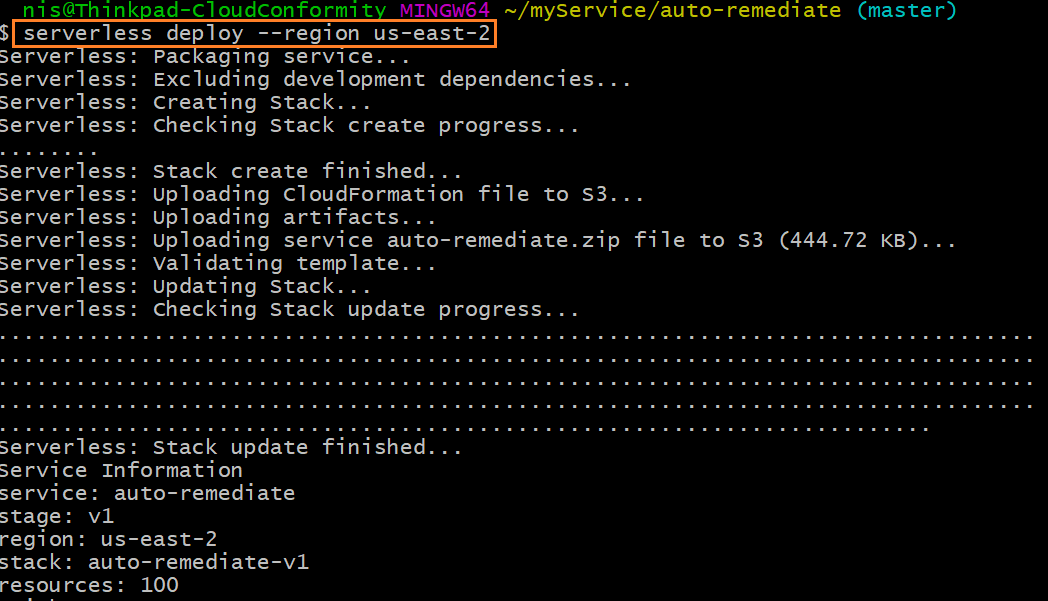

7. 執行下列命令:- Move one level up to the "auto-remediate" folder using the command: `cd ..` - Make node:modules folder available to AWS using the command: `npm install` {.zoom}8. 執行以下命令以部署自動修復:serverless deploy --region [您 AWS 帳戶的區域]範例serverless deploy --region us-east-2

注意

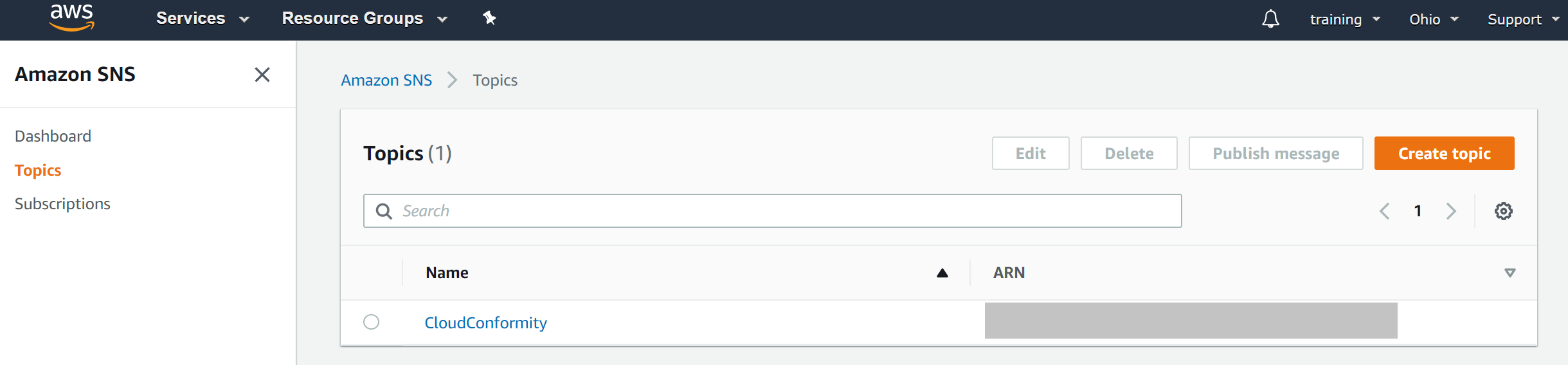

9. 部署成功時:- An SNS topic named **CloudConformity** is automatically created in your AWS account.

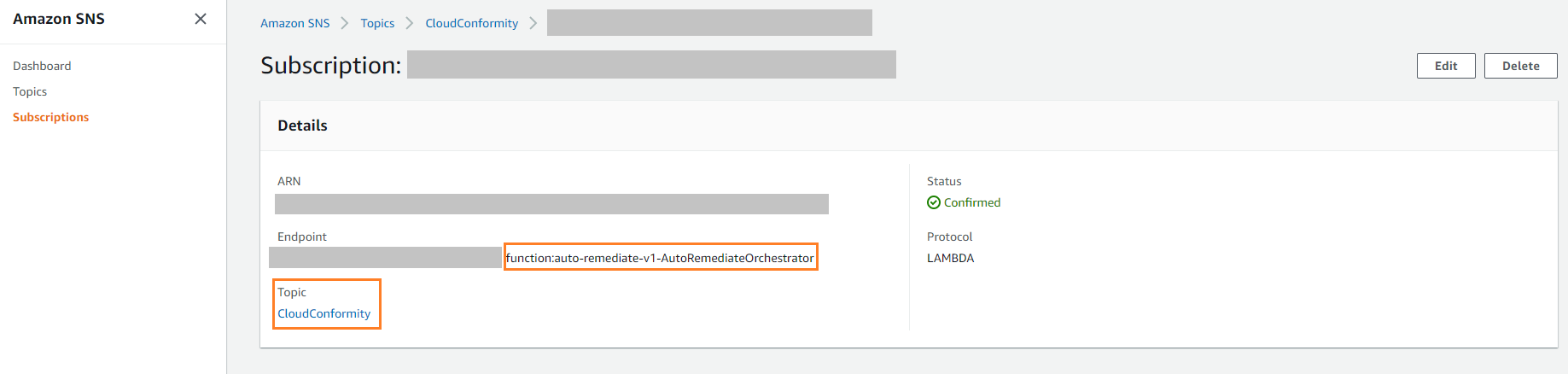

- 名為 「autoremediate-v1-AutoRemediateOrchestrator」 的 Lambda Function 已自動訂閱至 「CloudConformity」 SNS 主題。

10. 在Cloud Risk Management平台上整合Amazon SNS 通訊頻道,並選擇您希望啟用的通知:

10. 在Cloud Risk Management平台上整合Amazon SNS 通訊頻道,並選擇您希望啟用的通知:- [Automatic notifications](toggle-automatic-notifications.xml) - failed checks are automatically resolved when a message is published to your SNS channel. - [Manual notifications](toggle-manual-notifications.xml) - you can view the **Send via SNS** button on Check failures. Click on the button to resolve the failure.

後續步驟

在部署自動修復後啟用或關閉規則

步驟

- 在您的 AWS Console 中,移至:

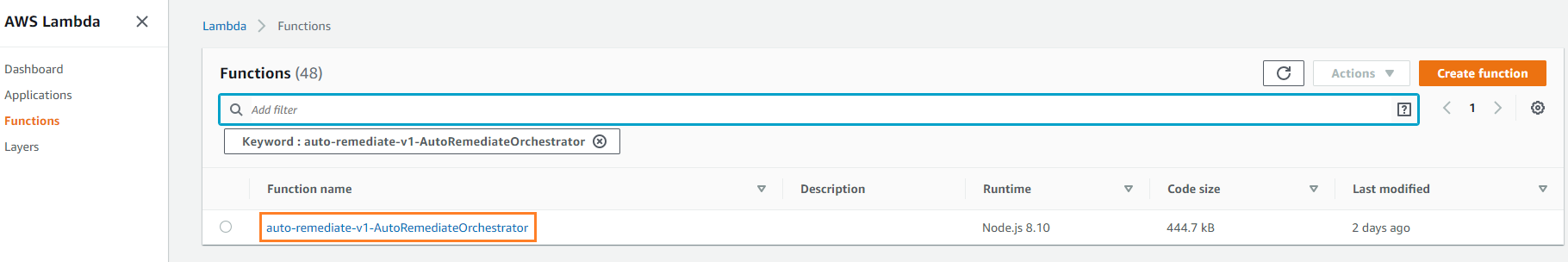

- 搜尋並選擇:「auto-remediate-v1-AutoRemediateOrchestrator」

- 更改設定:前往

- 選擇「config.js」並修改您的自動修復規則配置。

測試自動修復部署

步驟

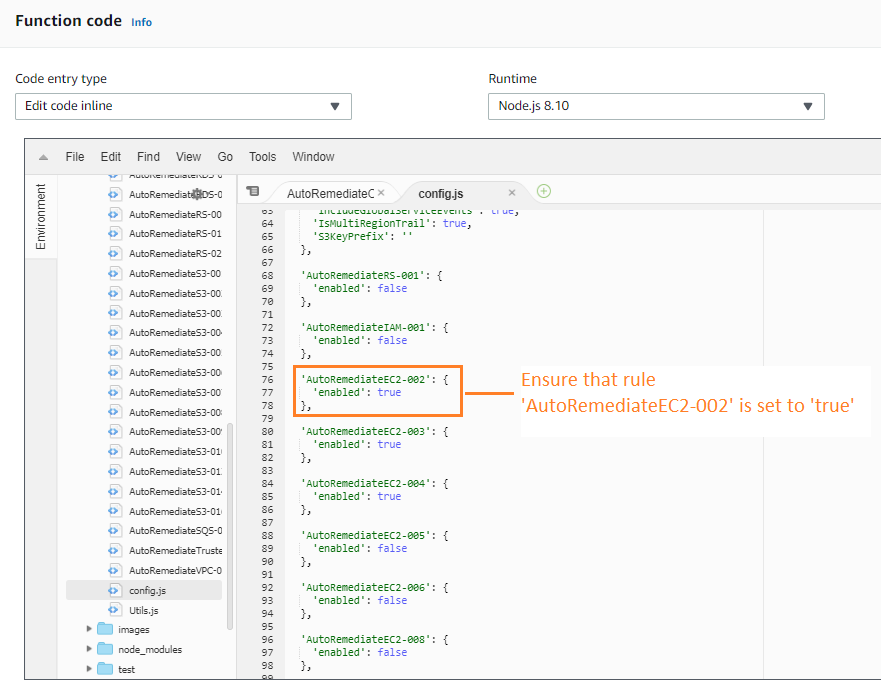

- 驗證您在配置Amazon SNS 通道時選擇的通信觸發器是:要麼設置為默認發送所有檢查的通知,或您可以在「規則」下特別選擇「EC2-002」

- 請按照啟用規則的指示,驗證「AutoRemediateEC2-002」規則是否已啟動。

- 在您的 AWS Console 中,移至:

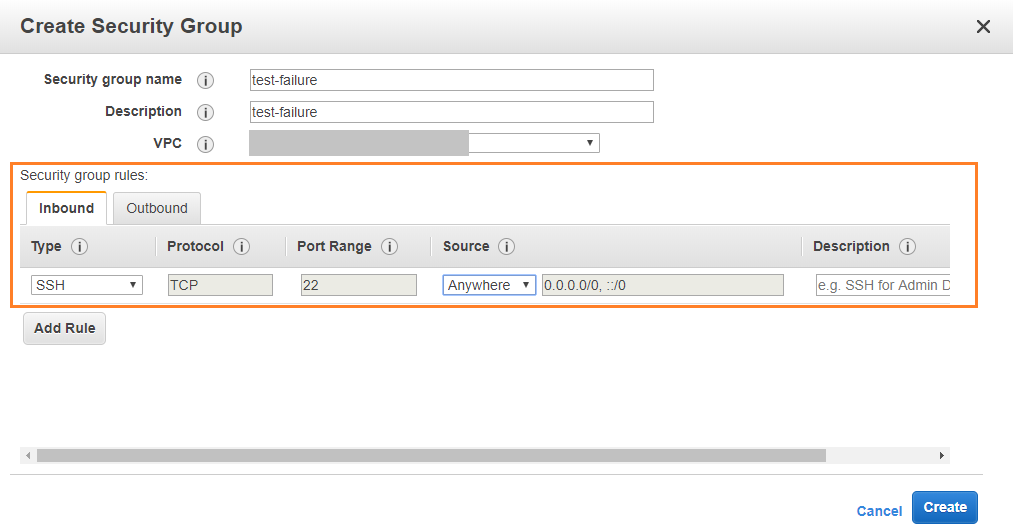

- 點擊 「Create Security Group」

- 輸入名稱、描述,並選擇 VPC

- 在下方,點擊「新增規則」:

- 選擇類型:「SSH」

- Source: 「Anywhere」

- 點擊 「建立」 !!! 注意 ""

使用手動通知進行解決

驗證自動修復解決方案

步驟

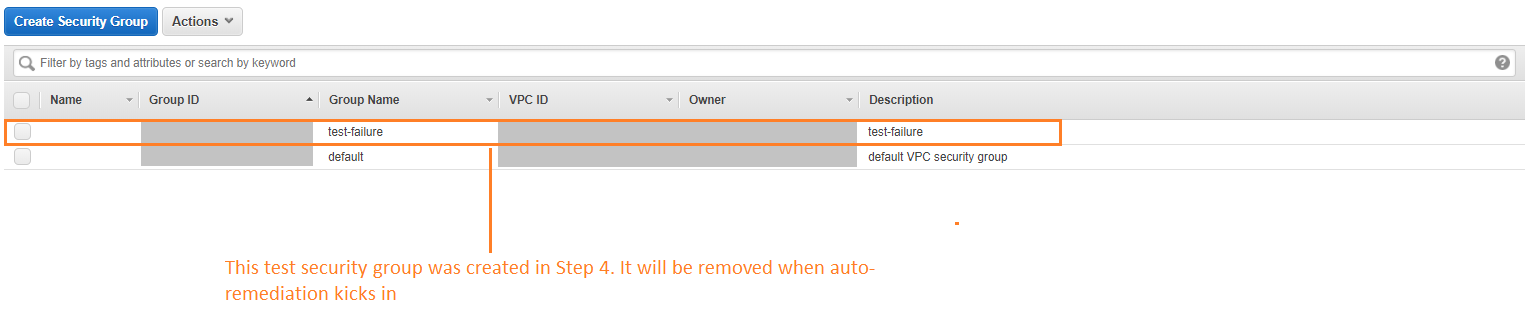

- 在您的 AWS Console 上,前往 您會看到您在步驟 4 中建立的安全群組已不再可用。

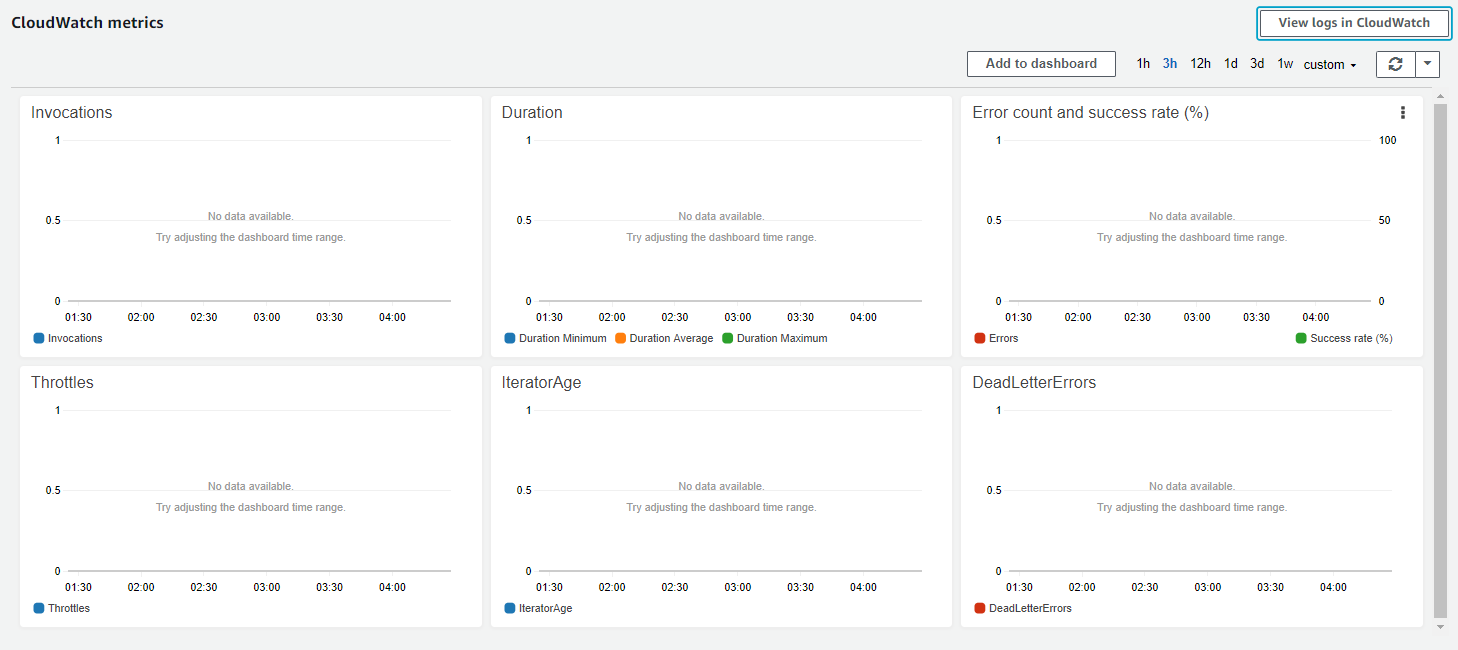

- 在您的 AWS Console 上,前往 **Services > Compute > Lambda > Functions > 選擇 {auto-remediate

function} > Monitoring。**您也可以查看 lambda 監控圖表,以了解 「auto-remediate-v1-AutoRemediateOrchestrator」 及其子功能是否被觸發。

對自動修復專案的貢獻

您可以分叉並修改我們的自動修復程式碼,但Cloud Risk Management不會對分叉的程式碼提供技術支援中心。不過,您可以提交拉取請求至我們的自動修復程式碼,若獲得批准,程式碼將由我們的客戶成功團隊提供支援。