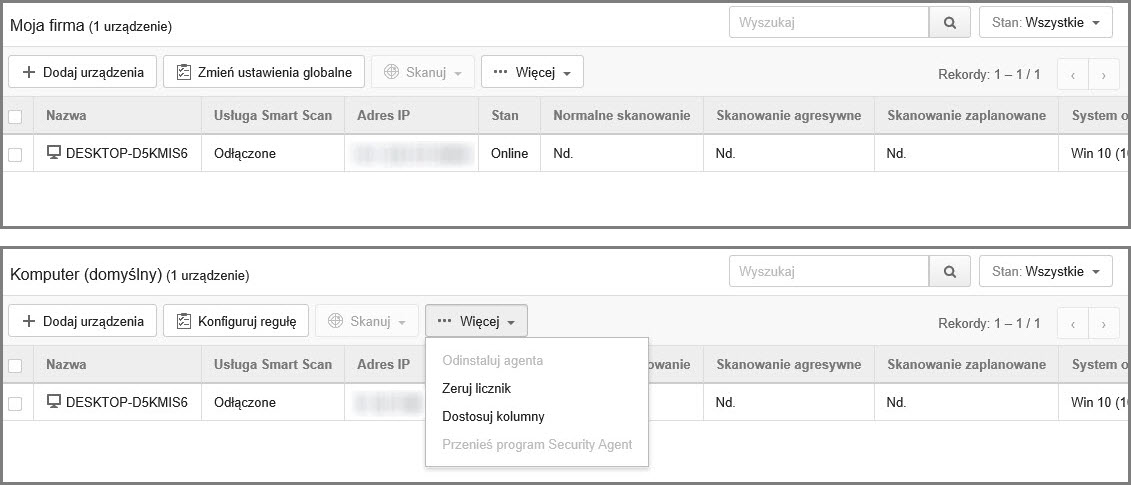

Po wybraniu grupy z drzewa urządzeń po prawej stronie w tabeli pojawi się lista programów Security Agents w grupie. Pasek menu u góry tabeli zawiera polecenia, których można użyć do zarządzania programami Security Agent. W zależności od wybranego rodzaju grupy niektóre polecenia są dostępne tylko w określonych typach grup lub mogą być wyłączone.

Użyj paska wyszukiwania na górze ekranu Urządzenia, aby wyszukać punkty końcowe za pomocą nazw, etykiet lub adresów IP.

Aby wyszukać punkty końcowe w sieci, możesz wpisać fragment adresu IP. Na przykład wpisanie liczby „192” spowoduje zwrócenie wszystkich adresów IP z liczbą „192”, a wpisanie „192.” zwróci tylko adresy IP zaczynające się od „192”. Do wyszukiwania nazw punktów końcowych nie można jednak używać symboli wieloznacznych ani znaków specjalnych (*, +, (,), -, i).

Polecenie |

Opis |

|---|---|

|

Dodaj urządzenia |

Instalowanie jednego z poniższych programów:

Patrz Dodawanie agentów do grup, aby uzyskać więcej informacji. |

Konfiguruj regułę |

Konfiguruje następujące podstawowe ustawienia zabezpieczeń dla wszystkich programów Security Agent należących do wybranej grupy Patrz Zestawienie podstawowych ustawień zabezpieczeń w programach Security Agent, aby uzyskać więcej informacji. |

Rozpocznij zwykłe skanowanie |

Rozpoczyna skanowanie wybranych punktów końcowych |

Rozpocznij skanowanie agresywne |

Rozpoczyna na wszystkich punktach końcowych skanowanie zaawansowane w celu przeanalizowania i wyeliminowania zagrożeń, których nie można usunąć za pomocą zwykłego skanowania Uwaga:

Uruchomienie skanowania agresywnego może obniżyć wydajność punktu końcowego i skutkować zwiększoną liczbą fałszywych alarmów. |

Zatrzymaj skanowanie |

Kończy skanowanie wybranych punktów końcowych |

|

Odinstaluj agenta |

Umożliwia usunięcie programu Security Agent z wybranych punktów końcowych. Patrz Usuwanie agentów, aby uzyskać więcej informacji. |

|

Zeruj licznik |

Resetuje liczniki wykrywania zagrożeń bezpieczeństwa dla wszystkich programów Security Agent w sieci. Powiązane dane dziennika są nadal dostępne za pośrednictwem Kwerendy dziennika. |

|

Dostosuj kolumny |

Wybiera kolumny do wyświetlenia w tabeli Patrz Dostosowanie kolumn listy urządzeń, aby uzyskać więcej informacji. |

|

Przenieś program Security Agent |

Przeniesienie wybranych programów Security Agent do innej grupy albo do innego serwera Security Server. Patrz Przenoszenie agentów, aby uzyskać więcej informacji. |