エージェントは、保護モジュールのルールや条件がトリガーされたときに記録します (これはセキュリティイベントとして知られています)。エージェントとServer & Workload Protectionは、管理者がログインしたり、エージェントソフトウェアがアップグレードされたりするなど、管理またはシステム関連のイベントが発生したときにも記録します (これはシステムイベントとして知られています)。イベントデータは、Server & Workload Protectionのさまざまなレポートやグラフを生成するために使用されます。

イベントを表示するには、Server & Workload Protectionの[Events & Reports]に移動してください。

エージェントのイベントログの場所

場所はコンピュータのOSによって異なります。Windowsでは、イベントログは次の場所に保存されます。

C:\Program Data\Trend Micro\Deep Security Agent\DiagLinuxでは、イベントログは次の場所に保存されます:

/var/opt/ds_agent/diagこれらの場所には標準レベルのログのみが含まれており、診断デバッグレベルのログは異なる場所にあります。パフォーマンス上の理由から、デバッグレベルのログ記録はデフォルトで有効になっていません。TrendAI™の技術サポートと問題を診断する場合にのみデバッグログを有効にし、完了したらデバッグログを無効にするようにしてください。詳細については、Deep Security Agent (DSA) での詳細なログの有効化を参照してください。

イベント転送のタイミング

コンピュータ上で発生するほとんどのイベントは、次のハートビート操作中にServer & Workload Protectionに送信されます。ただし、通信設定がリレーまたはエージェントによる通信の開始を許可している場合、以下のイベントはすぐに送信されます。

- スマートスキャンサーバがオフライン

- スマートスキャンサーバがオンライン復帰

- 変更監視検索が完了

- 変更監視のベースライン作成

- 変更監視ルール内に認識できないエレメント

- 変更監視ルールのエレメントがローカルプラットフォームでサポートされていない

- 異常な再起動の検出

- ディスク容量不足の警告

- セキュリティログ監視がオフライン

- セキュリティログ監視がオンライン復帰

- 偵察スキャンが検出されました (で設定が有効になっている場合)

イベント保持期間

Server & Workload Protectionはセキュリティイベントを4週間、システムイベントを13週間保持します。より長いイベント保持期間が必要な場合は、イベントを外部のSIEMにエクスポートすることを検討してください。詳細については、外部のsyslogまたはSIEMサーバにServer & Workload Protectionイベントを転送するを参照してください。

以下のイベントのイベント履歴が保持されます:

- 不正プログラム対策イベント

- アプリケーションコントロールイベント

- ファイアウォールイベント

- 変更監視イベント

- 侵入防御イベント

- セキュリティログ監視イベント

- Webレピュテーションイベント

- システムイベント

- デバイスコントロールイベント

システムイベント

すべての Server & Workload Protection システムイベントが一覧表示され、タブをクリックします。個々のイベントを記録するかどうか、およびイベントをSIEMシステムに転送するかどうかを設定できます。システムイベントの詳細については、を参照してください。システムイベント。

セキュリティイベント

各保護モジュールは、ルールがトリガーされたり、他の構成条件が満たされたりするとイベントを生成します。このセキュリティイベントの生成の一部は設定可能です。特定の種類のセキュリティイベントに関する情報については、以下を参照してください。

- Anti-Malware events

- Identified files

- Application Control events

- ファイアウォールイベント

- Integrity Monitoring events

- Intrusion Prevention events

- ログインスペクションイベント

- Web Reputation events

- Device Control events

コンピュータ上で有効なファイアウォールのステートフル構成は、TCP、UDP、ICMPイベントログを有効または無効にするように変更できます。ステートフルファイアウォール構成のプロパティを編集するには、に移動します。ログオプションは、ファイアウォールのステートフル構成の[プロパティ]ウィンドウの[TCP]、[UDP]、[ICMP]タブにあります。ファイアウォールイベントの詳細については、ファイアウォールイベントを参照してください。

イベントをポリシーまたはコンピュータに関連付けて表示する

[ポリシー]エディターと[コンピュータ]エディターの両方に、各保護モジュール用の[イベント]タブがあります。ポリシーエディターは、現在のポリシーに関連するイベントを表示します。コンピュータエディターは、現在のコンピュータに特有のイベントを表示します。

イベントの詳細を表示する

イベントの詳細を表示するには、ダブルクリックします。

[一般] タブには次の内容が表示されます。

- 時間: Server & Workload Protectionをホストしているコンピュータのシステムクロックによる時刻。

- レベル: 発生したイベントの重大度レベル。イベントレベルには[情報]、[警告]、[エラー]が含まれます。

- イベントID: イベントタイプの固有識別子。

- イベント: イベントIDに関連付けられたイベント名。

- 対象: イベントに関連付けられたシステムオブジェクトがここに表示されます。オブジェクトの識別をクリックすると、オブジェクトのプロパティが表示されます。

- Event Origin: イベントが発生したServer & Workload Protectionコンポーネント。

- Action Performed By: イベントがユーザによって開始された場合、そのユーザのユーザ名がここに表示されます。ユーザ名をクリックすると、[User Properties] ウィンドウが表示されます。

- Manager: Server & Workload Protectionコンピュータのホスト名。

- 説明: 適切な場合、このイベントを引き起こしたアクションの具体的な詳細がここに表示されます。

[タグ]タブには、このイベントに添付されたタグが表示されます。イベントタグ付けの詳細については、およびイベントを識別およびグループ化するためのタグの適用を参照してください。

リストをフィルタしてイベントを検索する

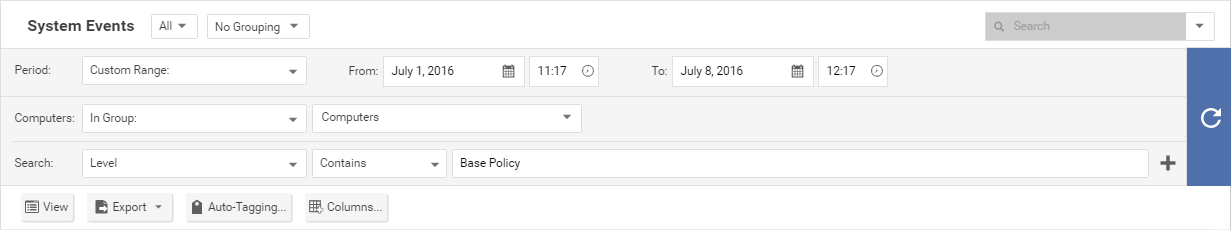

[期間]Trend ツールバーを使用すると、特定の期間内に発生したイベントのみを表示するようにリストをフィルタリングできます。

[コンピュータ] Trend ツールバーを使用すると、イベントログエントリをコンピュータグループまたはコンピュータポリシーで整理できます。

をクリックすると、詳細検索バーの表示が切り替わります。

検索バーの右側にある[Add Search Bar](+) をクリックすると、追加の検索バーが表示され、複数のパラメーターを検索に適用できます。準備ができたら、右側にある[Submit Request](右矢印) をクリックしてください。

イベントのエクスポート

表示されたイベントをCSVファイルにエクスポートできます (ページングは無視され、すべてのページがエクスポートされます)。表示されているリストまたは選択した項目をエクスポートできます。

ログのパフォーマンスの向上

イベント収集のパフォーマンスを向上させるために、次のことができます。

- 重要でないコンピュータのログ収集を減らすか、無効にします。

- ファイアウォールのステートフル設定[プロパティ]でいくつかのログオプションを無効にして、ファイアウォールルールアクティビティのログを削減することを検討してください。たとえば、UDPログを無効にすると、不要なUDPログエントリが削除されます。