不正プログラム対策を使用するには、次の手順を実行する必要があります。

前述の手順を完了したら、不正プログラムスキャンの設定を確認し、不正プログラム対策スキャンの動作を調整してください。

ほとんどの不正プログラム対策設定は、各コンピュータごとに構成するか、複数のコンピュータに適用されるポリシー (例えば、すべてのWindows 2008サーバー) で構成することができます。後者の方が簡単です。詳細については、ポリシー、継承、およびオーバーライドを参照してください。

CPU使用率とRAM使用率は不正プログラム対策の設定によって異なります。エージェント上での不正プログラム対策のパフォーマンスを最適化する方法については、不正プログラム対策のパフォーマンス向上のヒントを参照してください。

詳細については、不正プログラム対策を参照してください。

不正プログラム対策モジュールを有効にします

手順

- [ポリシー]に移動します。

- 不正プログラム対策を有効にするポリシーをダブルクリックします。

- に移動します。

- [不正プログラム対策のステータス]から[オン]を選択します。

- [保存] をクリックします。

実行する検索の種類を選択する

不正プログラム対策を有効にした後、Workload Securityが実行する必要があるスキャンの種類を次のように設定します。

- [ポリシー]に移動します。

- 設定するポリシーをダブルクリックします。

- をクリックします。

- 各検索タイプを有効または無効にする:

- デフォルト設定を使用して検索を実行するには、[初期設定]を選択してください

- カスタマイズ可能な不正プログラム検索設定を使用して検索を実行するには、不正プログラム検索設定を選択してください。

- 検索を無効にするには、不正プログラム検索の設定で[No Configuration]を選択してください。

- [保存] をクリックします。

トレンドマイクロは、Workload Securityを構成して、すべての保護されたサーバーで毎週スケジュールされたスキャンを実行することをお勧めします。これを行うには、スケジュールされたタスクを使用します

(Workload Securityにタスクを実行させるスケジュールを設定するを参照してください)。

検索対象の設定

スキャン時間を短縮し、コンピュータリソースの使用を最小限に抑えるために、Workload Securityの不正プログラムスキャンを構成して、すべての種類のスキャンで特定のフォルダ、ファイル、およびファイルタイプのみを含めることができます。また、Windowsコンピュータで実行されるリアルタイムの不正プログラムスキャンにプロセスイメージファイルを含めることもできます。詳細については、スキャンするファイルを指定するを参照してください。

検索対象リストには複数のリストを選択できます。

すべてのインクルージョンは、[不正プログラム検索設定]エディターの[検索対象]タブでインクルージョンリスト (継承または非継承) を選択することによって指定されます。

手順

- [ポリシー]に移動します。

- 不正プログラム対策を有効にするポリシーをダブルクリックします。

- の順に選択します。

- インクルージョンを追加する検索の種類を選択します。

- リアルタイム

- 予約

- 手動

- 継承されたすべてのリストを追加するには、[継承されたリストを使用]を選択します。

- 非継承リストを追加するには、リストを選択して[追加]をクリックしてください。新しいリストを作成するには、[新規]を選択します。詳細については、ポリシーで使用するファイルのリストを作成するを参照してください。非継承リストを削除するには、ごみ箱アイコンを選択します。継承リストを削除するには、[継承されたリストを使用]の選択を解除する必要があります。

- [保存]を選択してください。

検索除外を設定する

スキャン時間を短縮し、コンピューティングリソースの使用を最小限に抑えるために、Workload Securityの不正プログラムスキャンを設定して、特定のフォルダー、ファイル、およびファイルタイプをすべての種類のスキャンから除外できます。また、Windowsコンピュータで実行されるリアルタイムの不正プログラムスキャンからプロセスイメージファイルを除外することもできます。詳細については、スキャンするファイルを指定するを参照してください。

Workload Securityの不正プログラム対策による保護が有効なときにパフォーマンス関連の問題が発生した場合は、除外設定を使用して特定のフォルダまたはファイルを検索から除外することで、問題のトラブルシューティングに役立てることができます。

すべての除外は、[不正プログラム検索設定]エディターの[検索除外]タブで除外リスト (継承または非継承) を選択することによって指定されます。

手順

- [ポリシー]に移動します。

- 不正プログラム対策を有効にするポリシーをダブルクリックします。

- の順に選択します。

- リアルタイム検索の推奨スキャン設定を構成します。

重要

推奨除外は地域によって利用できない場合があります。推奨される除外を自動的に割り当てることは高度な機能です。機能を有効にする前に、推奨される除外項目を慎重に確認し、環境における潜在的なセキュリティリスクを理解してください。- エージェントが推奨検索結果を使用して動的に除外を適用できるかどうかを管理するには、[アプリケーションに基づく推奨除外項目を自動的に割り当てます]の設定を構成します。

-

継承: 親ポリシー設定を使用します。

-

いいえ: 推奨される除外を自動的に割り当てない。

-

はい: 推奨される除外を自動的に割り当てます。

-

- 推奨される除外を手動で管理するには、[割り当て済みの推奨される除外項目]リストで[割り当て/割り当て解除]をクリックしてください。

- リアルタイム検索から除外したいアプリケーションを選択してください。

- エージェントが推奨検索結果を使用して動的に除外を適用できるかどうかを管理するには、[アプリケーションに基づく推奨除外項目を自動的に割り当てます]の設定を構成します。

- 推奨除外がアプリケーションを除外として割り当てないようにするには、アプリケーションのプロパティを設定してください。

- [割り当て/割り当て解除] を [割り当て済みの推奨される除外項目] リストでクリックします。

- 除外するアプリケーションをクリックし、[プロパティ...] をクリックします

- [オプション] に移動します。

- [おすすめから除外] を設定します。

-

継承: 親ポリシー設定を使用します。

-

いいえ: 推奨除外は、アプリケーションを除外として指定できます。

-

はい: 推奨除外にアプリケーションを割り当てることはできません。

-

- 除外リストを設定します。次のリストは、[リアルタイム]、[予約]、[手動]を移動して設定できます。

-

ファイルリスト

-

ディレクトリリスト

-

ファイル拡張子リスト

-

[プロセスイメージファイルリスト] (リアルタイム検索のみ)

-

- すべての継承されたリストを追加するには、[継承されたリストを使用]を選択してください

- 非継承リストを追加するには、リストを選択して[追加]をクリックしてください。新しいリストを作成するには、[新規]を選択します。詳細については、ポリシーで使用するファイルのリストを作成するを参照してください。非継承リストを削除するには、ごみ箱アイコンを選択します。継承リストを削除するには、[継承されたリストを使用]の選択を解除する必要があります。[適用されたコンピュータにリストの継承を強制]を選択すると、そのポリシーを使用しているすべてのコンピュータにポリシーの包含と除外が適用されます。この設定は、コンピュータの[継承されたリストを使用]設定に関係なく、ポリシー検索リストをコンピュータに適用します。

- [保存]を選択してください。

コンピュータで推奨される除外を検索する

Trend Microが不正プログラム対策の除外を推奨するアプリケーションがエンドポイントにインストールされているかどうかを確認するには、コンピュータエディタから推奨事項を検索できます。

手順

- [コンピュータ]に移動し、管理したいエンドポイントのコンピュータエディターを開きます。

- の順に選択します。

- [推奨される除外項目] で [推奨事項を検索] をクリックします。エージェントは、推奨除外リストにあるインストールされたアプリケーションをエンドポイントで検索します。このプロセスは完了するまで最大10分かかる場合があります。結果を確認するために画面を更新できます。完了すると[最後の検索推奨]が更新されるはずです。

- 検索が完了したら、[検出されたアプリケーション]の数を確認してください。数値が0の場合、エンドポイントには[割り当てられた推奨除外]リストに既に追加されていない推奨アプリケーションはありません。

- さらに除外を割り当てるには、[割り当て/割り当て解除]をクリックしてください。

- リストを[割り当てに推奨]でフィルタリングします。

- 除外するアプリケーションを選択して、[OK] をクリックします。

- [保存] をクリックして設定を保存します。

- 推奨検索結果をクリアするには、[推奨事項をクリア]をクリックしてください。

複数のスキャンリストの除外または包含を構成する

複数のリストで検索リストの種類を使用するには、不正プログラム検索の包含または除外の検索リストの種類を有効にする必要があります。

複数のリストで使用するインクルージョンを設定するには

- [コンピュータ]またはに移動します。

- リアルタイム検索、手動検索、またはスケジュール検索の不正プログラム検索設定の横にある[編集]をクリックします。

-

[検索対象]に移動:

- ディレクトリリストの場合、[ディレクトリリスト]を選択し、検索リストを選択してください。

- ファイル拡張子リストの場合、[ファイル拡張子リスト]を選択し、検索リストを選択してください。

- [OK] をクリックします。

複数のリストで使用する除外を設定するには

- [コンピュータ]またはに移動します。

- リアルタイム検索、手動検索、またはスケジュール検索の不正プログラム検索設定の横にある[編集]をクリックします。

- [検索除外]に移動:

- ディレクトリリストの場合、[ディレクトリリスト] チェックボックスを選択し、検索リストを選択してください。

- ファイルリストの場合は、[ファイルリスト] チェックボックスを選択し、検索リストを選んでください。

- ファイル拡張子リストの場合、[ファイル拡張子リスト] チェックボックスを選択し、検索リストを選択してください。

- プロセスイメージファイルリストの場合、[プロセスイメージファイルリスト] チェックボックスを選択し、検索リストを選択してください。

- [OK] をクリックします。

検索リストの包含または除外は、追加された検索リスト、およびコンピュータまたはポリシーから追加されたファイルリスト、ディレクトリリスト、またはファイル拡張子リストを使用して組み合わされます。リスト間の重複は、包含または除外の動作に影響しません。

警告[すべてのディレクトリ]は、複数リスト検索へのディレクトリリストの含有を無効にします。[すべてのファイル]は、複数リスト検索へのファイルリストの含有を無効にします。

|

Workload Securityが最新の脅威に常に対応できることを確認する

新しいウイルスやエクスプロイトに対して効果的であり続けるために、エージェントはトレンドマイクロまたは間接的に自分のRelayから最新のソフトウェアおよびセキュリティアップデートパッケージをダウンロードできる必要があります。これらのパッケージには脅威定義とパターンが含まれています。Relay対応エージェントは、Relayグループに編成され

(これもWorkload Securityによって管理および構成されます)、トレンドマイクロからセキュリティアップデートを取得し、それを他のエージェントに配布します。

手順

- の順に選択します

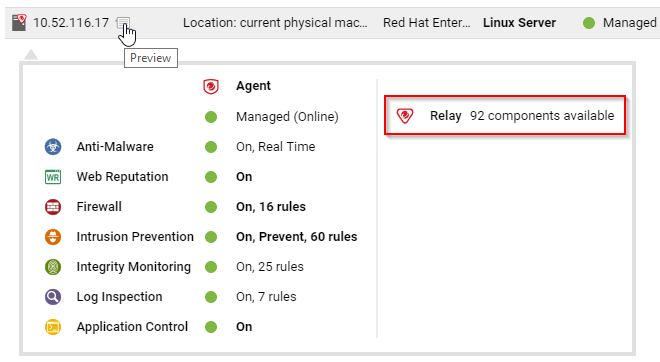

- Workload Securityがトレンドマイクロからセキュリティアップデートを取得する機能を設定します。リレー対応のエージェントが少なくとも1つあり、適切なエージェントに割り当てられていることを確認してください。エージェントがリレーであるかどうかを確認するには、コンピュータの横にある[プレビュー]をクリックします。

- の順に選択します。

- 利用可能なセキュリティアップデートとソフトウェアアップデートの両方を定期的にダウンロードする予約タスクがあることを確認します。