Deep Securityで保護リソースのリストにコンピュータを追加し、保護を実装するには、複数のステップが必要です。これらのステップのほとんどは、コンピュータのコマンドラインから実行できるため、スクリプト化することができます。Deep

Security Managerには、[サポート情報]メニューからアクセスできるデプロイスクリプト作成アシスタントが含まれています。

Deep Security Managerを通じて生成されたデプロイメントスクリプトは次のことを行います:

-

選択したプラットフォームにDeep Security Agentをインストールする

-

Agentの有効化

-

ポリシーをエージェントに割り当てる

インストールスクリプトを生成する

-

開始前の準備:

-

エージェントソフトウェアをDeep Security Managerにインポートしたことを確認してください。詳細については、Deep Security Agentソフトウェアの取得を参照してください。

-

エージェントのバージョン管理設定が希望通りに構成されていることを確認してください。詳細については、エージェントのバージョン管理の構成を参照してください。

-

エージェント開始のアクティベーション (AIA) を有効にしていることを確認してください。インストール後にエージェントをアクティベートするためには、AIAが必要です。詳細については、エージェント開始のアクティベーションと通信を使用してエージェントをアクティベートおよび保護するを参照してください。

-

-

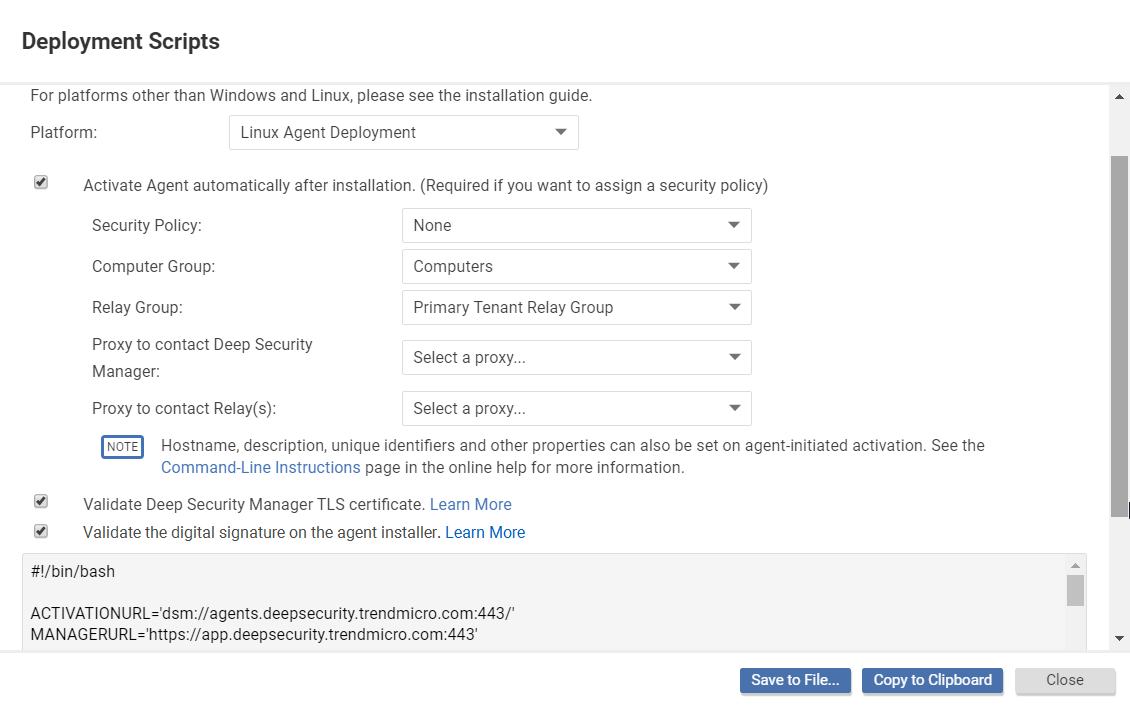

Deep Security Managerコンソールの右上隅にある[サポート]→[インストールスクリプト]をクリックします。

-

ソフトウェアをインストールするプラットフォームを選択します。

-

[インストール後にagentを自動的に有効化]を選択します。ポリシーを適用してコンピュータを保護する前にエージェントを有効化する必要があります。有効化により、初回の通信時にエージェントがマネージャに登録されます。

-

必要に応じて、[セキュリティポリシー]、[コンピュータグループ]、[Relayグループ]、[Deep Security Managerへの接続に使用するプロキシ]、[Relayへの接続に使用するプロキシ]を選択します。

-

任意ですが (強く推奨します)、[Deep Security ManagerのTLS証明書を検証]を選択してください。このオプションを選択すると、Deep Security Managerがエージェントソフトウェアをダウンロードする際に、信頼できる認証局 (CA) からの有効なTLS証明書を使用しているかどうかを確認します。これにより、「中間者攻撃」を防ぐことができます。Deep Security Managerが有効なCA証明書を使用しているかどうかは、Deep Security Managerコンソールのブラウザバーを確認することで確認できます。デフォルトでは、Deep Security Managerは自己署名証明書を使用しており、これは[Deep Security ManagerのTLS証明書を検証]オプションと互換性がありません。Deep Security Managerがロードバランサの背後にない場合は、デフォルトの自己署名証明書を信頼できる認証局からの証明書に置き換える手順については、Deep Security Manager SSL証明書の置き換えを参照してください。マネージャがロードバランサの背後にある場合は、ロードバランサの証明書を置き換える必要があります。

-

任意ですが (強く推奨します)、[Agentのインストーラの署名を確認]を選択して、デプロイスクリプトがエージェントインストーラファイルのデジタル署名チェックを開始するようにします。チェックが成功すると、エージェントのインストールが続行されます。チェックが失敗すると、エージェントのインストールは中止されます。このオプションを有効にする前に、以下を理解してください:

-

このオプションは、LinuxおよびWindowsインストーラー (RPM、DEB、またはMSIファイル) でのみサポートされています。

-

(Linuxのみ) このオプションを使用するには、デプロイスクリプトが実行される各エージェントコンピュータに公開署名キーをインポートする必要があります。詳細については、RPMファイルの署名を確認するおよびDEBファイルの署名を確認するを参照してください。

-

-

デプロイメントスクリプトジェネレーターがスクリプトを表示します。[クリップボードにコピー]をクリックして、デプロイメントスクリプトをお好みのデプロイメントツールに貼り付けるか、[ファイルに保存]をクリックしてください。

注意Windowsエージェントの展開のためにDeep Security Managerによって生成された展開スクリプトは、Windows PowerShellバージョン4.0以降が必要です。PowerShellを管理者として実行する必要があり、スクリプトを実行できるようにするために次のコマンドを実行する必要がある場合があります:

Set-ExecutionPolicy RemoteSigned

|

注意WindowsまたはLinuxの初期バージョンにエージェントを展開する場合、最低でもPowerShell 4.0またはcurl 7.34.0が含まれていない場合は、マネージャおよびリレーで初期TLSが許可されていることを確認してください。詳細については、TLS 1.2が強制されているかどうかを確認するおよび初期TLS (1.0) を有効にするを参照してください。また、次のようにデプロイスクリプトを編集します:

|

Amazon Web Servicesを使用して新しいAmazon EC2、Amazon WorkSpace、またはVPCインスタンスをデプロイする場合、生成されたスクリプトをコピーして[ユーザーデータ]フィールドに貼り付けます。これにより、既存のAmazon Machine Images (AMIs) を起動し、エージェントを自動的にインストールおよび起動時にアクティブ化できます。新しいインスタンスは、生成されたデプロイスクリプトに指定されたURLにアクセスできる必要があります。つまり、Deep

Security Managerはインターネットに接続されているか、VPNまたはDirect Linkを介してAWSに接続されているか、またはDeep Security

ManagerがAmazon Web Services上にデプロイされている必要があります。

[Linux]デプロイメントのために[ユーザーデータ]フィールドにデプロイメントスクリプトをコピーする際、「ユーザーデータ」フィールドにデプロイメントスクリプトをそのままコピーしてください。CloudInitはsudoでスクリプトを実行します。(失敗があった場合、/var/log/cloud-init.logに記録されます。)

注意[ユーザーデータ]フィールドは、CloudFormationなどの他のサービスでも使用されます。詳細については、https://docs.aws.amazon.com/AWSCloudFormation/latest/UserGuide/aws-properties-waitcondition.htmlを参照してください

|

トラブルシューティングおよびヒント

-

デプロイメントスクリプトを実行しようとして、終了コード2 ["エージェントパッケージのダウンロードにおけるTLS証明書の検証に失敗しました。Deep Security ManagerのTLS証明書が信頼されたルート証明書機関によって署名されていることを確認してください。詳細については、Deep Securityヘルプセンターで「デプロイメントスクリプト」を検索してください。"]が表示された場合、デプロイメントスクリプトは[Deep Security ManagerのTLS証明書を検証]チェックボックスが選択された状態で作成されています。このエラーは、Deep Security ManagerがDeep Security Managerとそのエージェント間の接続に対して公開的に信頼されていない証明書 (デフォルトの自己署名証明書など) を使用している場合、またはサードパーティ証明書に問題がある場合 (信頼チェーン内の証明書が欠落しているなど) に表示されます。証明書に関する情報については、Deep Security Manager SSL証明書の置き換えを参照してください。信頼された証明書を置き換える代わりに、デプロイメントスクリプトを生成する際に[Deep Security ManagerのTLS証明書を検証]チェックボックスをクリアすることもできます。ただし、これはセキュリティ上の理由から推奨されません。

-

PowerShell (x86) からエージェントをデプロイしようとすると、次のエラーが表示されます :

C:\Program Files (x86)\Trend Micro\Deep Security Agent\dsa_control' is not recognized as the name of a cmdlet, function, script file, or operable program. Check the spelling of the name, or if a path was included, verify that the path is correct and try again.PowerShellスクリプトは、環境変数ProgramFilesが「Program Files」に設定されていることを期待しています。「Program Files (x86)」ではありません。問題を解決するには、PowerShell (x86) を閉じて、管理者としてPowerShellでスクリプトを実行してください。 -

Windowsコンピュータでは、インストールスクリプトはローカルOSと同じプロキシの設定を使用します。ローカルOSがプロキシを使用するように設定されていて、直接接続でしかDeep Security Managerにアクセスできない場合、インストールスクリプトは失敗します。

-

デプロイスクリプトは

rpm -ihvをrpm -Uに変更することで、新規インストールではなくエージェントの更新を実行するように変更できます。 -

デプロイメントスクリプトで使用される特定のエージェントバージョンを制御する必要がある場合、この目標を達成するためのオプションは2つあります。

-

エージェントのバージョン管理を使用します。詳細については、エージェントのバージョン管理の構成を参照してください。このアプローチには、各スクリプトにエージェントのバージョン自体をハードコーディングする必要がないという利点があり、一部のデプロイメントにとってより柔軟なアプローチとなります。

-

デプロイメントスクリプトを修正するか、独自のスクリプトを作成して、デプロイメントの特定の要件を満たしてください。エージェントをダウンロードするためのURL形式の詳細については、こちらをご覧ください エージェントのダウンロード用URL形式。

-

-

マネージャによって生成されたデプロイスクリプトを使用する代わりに、エージェントダウンロードURLを使用して、独自の自動化方法でエージェントのダウンロードとインストールを自動化できます。詳細については、エージェントのダウンロードURL形式を参照してください。