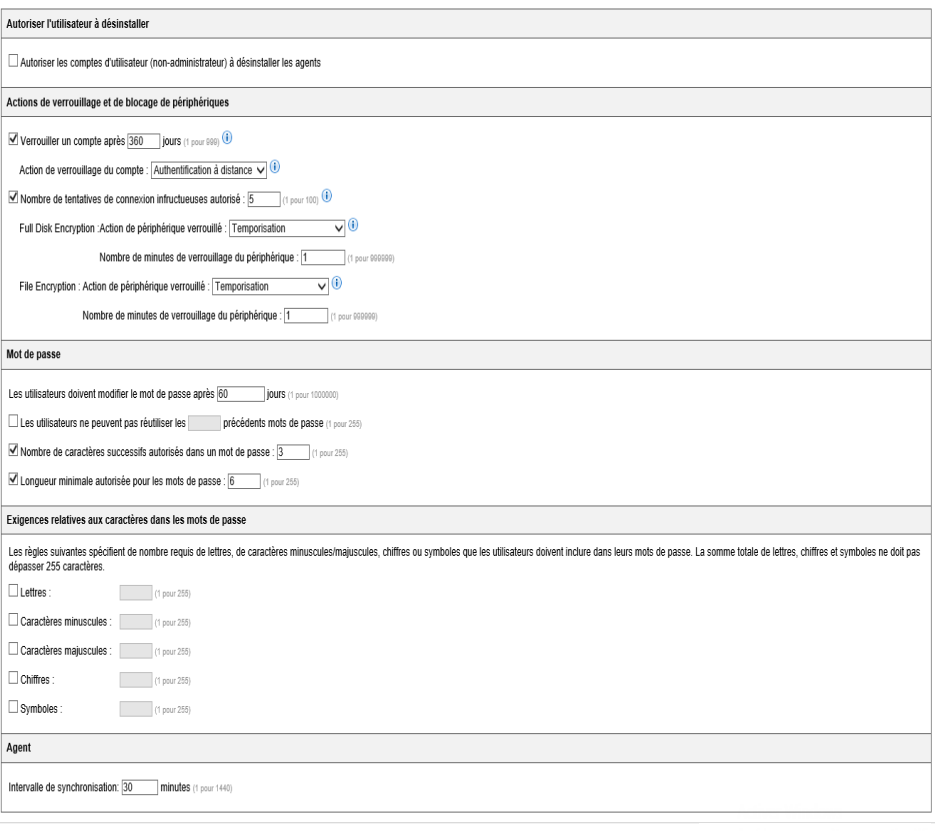

Cette section explique les options de configuration pour les règles de stratégie qui touchent l'ensemble des périphériques Endpoint Encryption.

Actions de verrouillage

Certaines stratégies disposent de paramètres pour verrouiller un compte d'utilisateur ou verrouiller un périphérique en fonction de certains critères. Les actions de verrouillage de compte ou de périphérique affectent le périphérique Endpoint Encryption, que l'agent synchronise ou non les stratégies avec le serveur PolicyServer. Par exemple, si l'agent Endpoint Encryption ne communique pas avec PolicyServer pendant un certain temps, l'agent Endpoint Encryption verrouille automatiquement le périphérique Endpoint Encryption. Utilisez les tableaux ci-dessous pour comprendre les actions disponibles pour le verrouillage de compte et de périphérique.

Le tableau suivant décrit le moment où les actions de verrouillage se produisent :

|

Type |

Description |

|---|---|

|

Verrouillage de compte |

Les actions de verrouillage de compte prennent effet lorsque l'agent Endpoint Encryption ne communique pas avec le serveur PolicyServer pendant une certaine période de temps définie par la stratégie. |

|

Verrouillage de périphérique Full Disk Encryption |

Les actions de verrouillage de périphérique Full Disk Encryption prennent effet lorsqu'un utilisateur de Endpoint Encryption dépasse le nombre de tentatives de connexion infructueuses à ce périphérique Full Disk Protection défini par la stratégie. |

|

Verrouillage de périphérique File Encryption |

Les actions de verrouillage de périphérique File Encryption prennent effet lorsqu'un utilisateur Endpoint Encryption dépasse le nombre de tentatives de connexion infructueuses à ce périphérique File Encryption défini par la stratégie. |

Les options des actions de verrouillage sont les suivantes :

|

Action |

Description |

|---|---|

|

Effacer |

Le serveur PolicyServer efface toutes les données contrôlées par l'agent Endpoint Encryption associé. Avertissement :

L'utilisateur Endpoint Encryption ne peut pas récupérer les données effacées. |

|

Authentification à distance |

Le serveur PolicyServer verrouille le périphérique Endpoint Encryption jusqu'à ce que les contacts de l'utilisateur d'Endpoint Encryption reçoivent l'authentification Aide à distance d'un authentificateur ou de l'assistance. Consultez la section Assistance à distance. |

|

Temporisation |

Le serveur PolicyServer verrouille temporairement le périphérique Endpoint Encryption et notifie l'utilisateur d'Endpoint Encryption que le périphérique est verrouillé. Pendant le délai d'attente, il est impossible de s'authentifier ou de réinitialiser le mot de passe. La durée du délai est déterminée par la stratégie. Lorsque le délai est passé, l'utilisateur est autorisé à s'authentifier. |