Erhalten Sie einen Überblick darüber, wie der Cloud-Accounts-Stack in Ihre Umgebung passt und wie Daten mit TrendAI Vision One™ geteilt werden.

Die untenstehenden Diagramme bieten eine abstrakte Visualisierung, wie der Bereitstellungs-Stack

in Ihr AWS-Cloud-Konto passt. Zusätzlich zeigen diese Diagramme den Informationsfluss

zwischen verwandten AWS-Ressourcen und wie diese Daten mit TrendAI Vision One™ geteilt werden, um Cloud-Sicherheitsfunktionen zu unterstützen.

Weitere Informationen zu den in Ihrer AWS-Umgebung verwendeten und bereitgestellten

Ressourcen finden Sie unter Ressourcen, die in AWS-Umgebungen bereitgestellt werden.

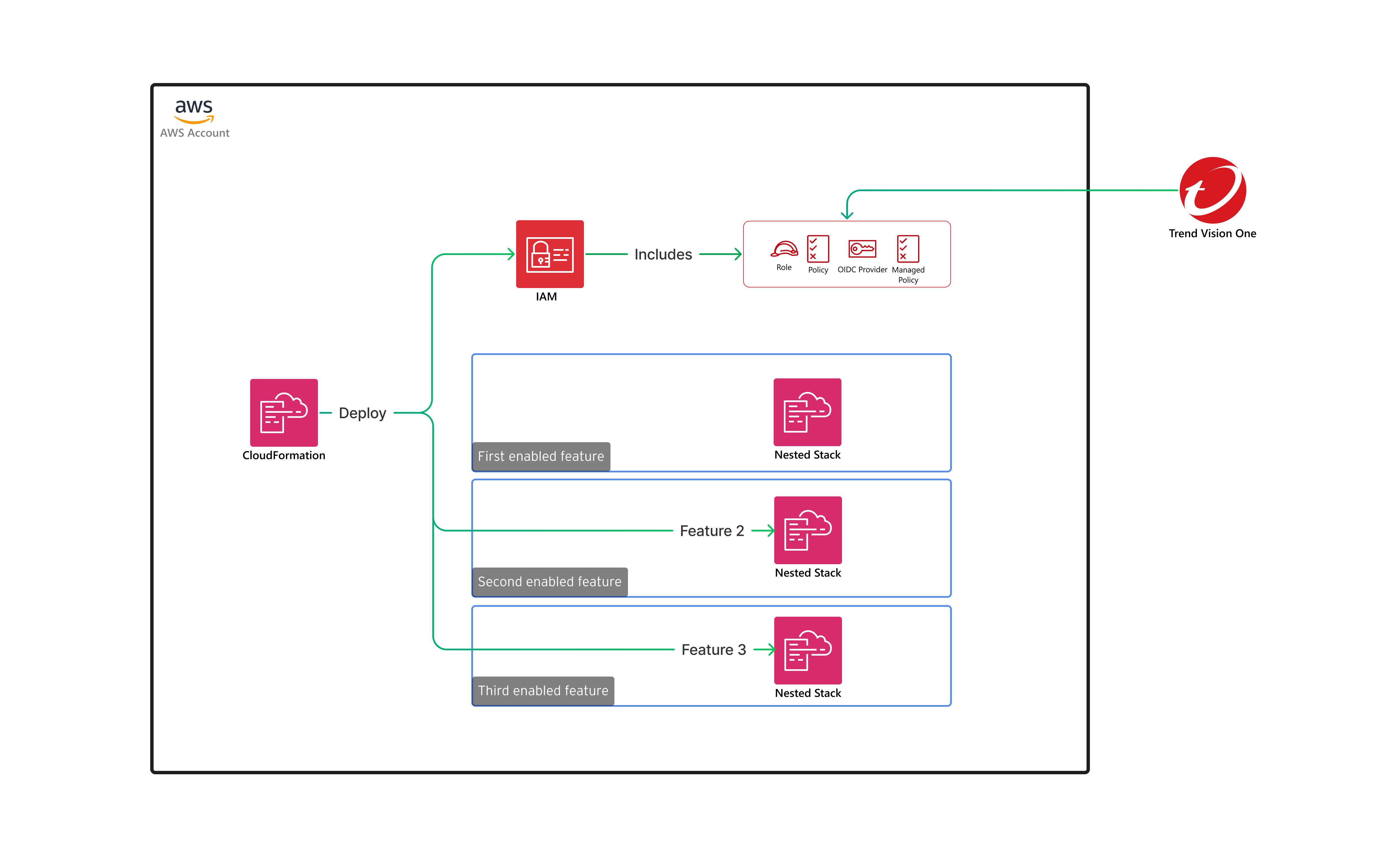

Kernfunktionen und Stapelbereitstellung

Beim Bereitstellen des Cloud Accounts-Stacks in Ihrem AWS-Konto erstellt der Stack

IAM-Richtlinien und -Rollen, um TrendAI Vision One™ die Verbindung mit Ihrem Konto zu ermöglichen. Zusätzlich werden verschachtelte Stacks

basierend auf den von Ihnen aktivierten Funktionen bereitgestellt.

Weitere Informationen zu den in Ihrer AWS-Umgebung verwendeten und bereitgestellten

Ressourcen finden Sie unter Ressourcen, die in AWS-Umgebungen bereitgestellt werden.

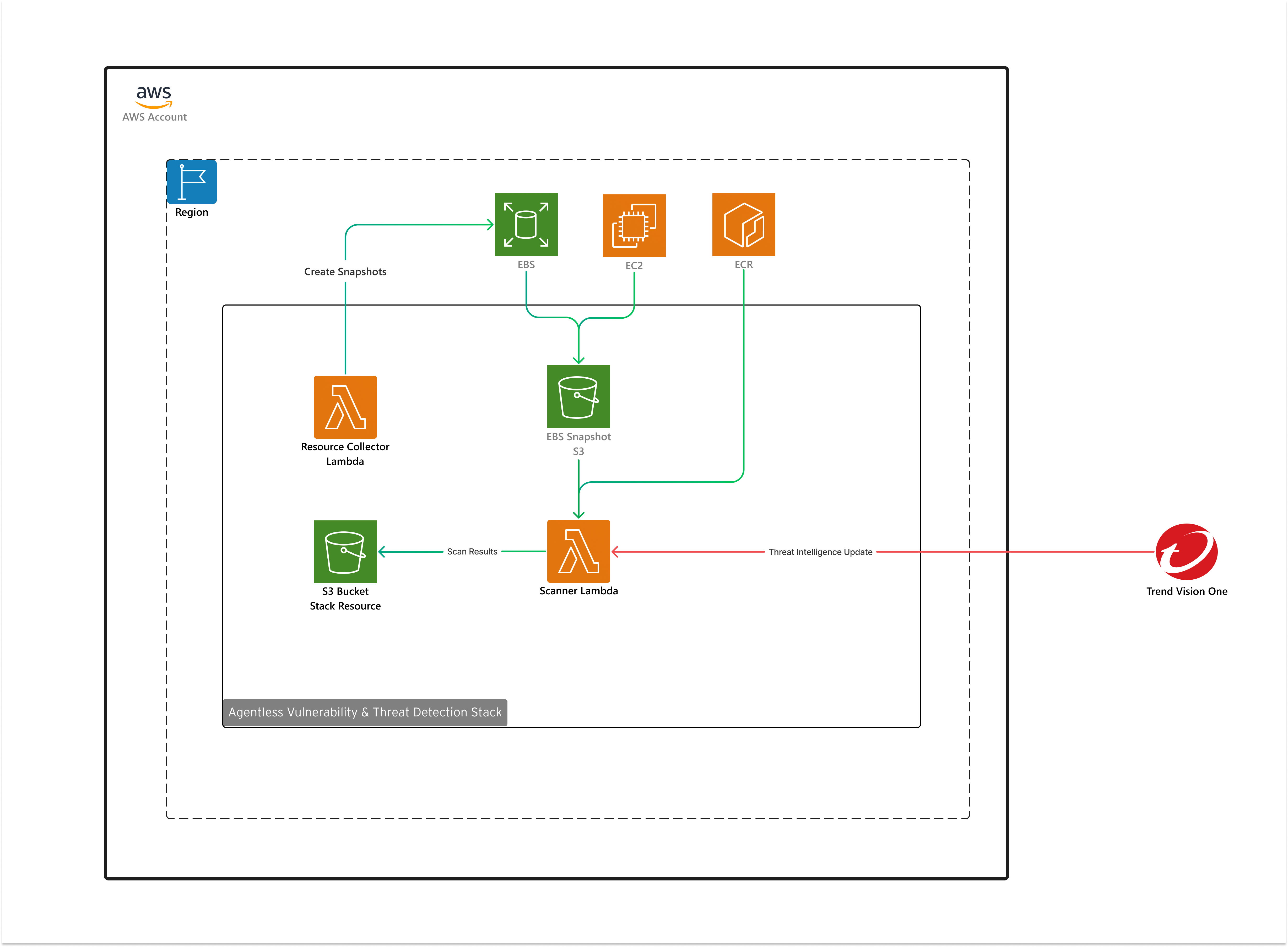

Agentenlose Sicherheitslücken- und Bedrohungserkennung in AWS

Das Diagramm zeigt, wie die agentenlose Funktion zur Erkennung von Sicherheitslücken

und Bedrohungen Assets in Ihrem AWS-Konto verwendet, um Schwachstellen in EBS-Volumes,

die an EC2-Instanzen angehängt sind, und ECR-Images zu entdecken.

Agentenlose Sicherheitslücken- und Bedrohungserkennung ausgehender Datenverkehr

Überprüfen Sie den ausgehenden Netzwerkverkehr, der durch den Agentless Sicherheitslücken- und Bedrohungserkennungs-Deployment-Stack in Ihrer AWS-Umgebung erzeugt wird.

Wenn Sie die agentenlose Sicherheitslücken- und Bedrohungserkennung in Ihrem AWS-Konto

bereitstellen, erzeugt die Scan-Infrastruktur ausgehenden Netzwerkverkehr zu AWS-Diensten

und TrendAI Vision One™ Cloud-Diensten. Der gesamte ausgehende Verkehr verwendet HTTPS (TCP-Port 443) mit

TLS 1.2 oder höherer Verschlüsselung.

Das Verständnis dieses Datenverkehrs ist wichtig für die Konfiguration von Firewall-Regeln,

Netzwerksicherheitsgruppen und Compliance-Anforderungen in eingeschränkten Netzwerkumgebungen.

WichtigEs sind keine eingehenden Ports auf einer bereitgestellten Ressource geöffnet. Alle

Scanner-Komponenten verwenden Sicherheitsgruppen, die eingehenden Datenverkehr verweigern.

|

Verkehrskategorien

Der agentenlose Sicherheitslücken- und Bedrohungserkennungs-Stack erzeugt ausgehenden

Datenverkehr in vier Kategorien:

|

Kategorie

|

Beschreibung

|

Zeitintervall

|

|

Betriebssystempakete

|

Standard-Betriebssystempakete, die während des Bootstrap-Prozesses der Scanner-EC2-Instance

installiert werden, einschließlich AWS CLI, Docker-Laufzeitumgebung und Dateisystem-Dienstprogramme.

Die Quellen sind die Standard-Paket-Repositories von Amazon Linux.

|

Einmal pro Scanner-Instanzstart

|

|

AWS-Dienste

|

AWS-Service-API-Aufrufe für Rechen-, Speicher-, Sicherheits- und Überwachungsoperationen

unter Verwendung des AWS SDK mit IAM rollenbasierter Authentifizierung. Ziele sind

standardmäßige AWS-Region-Endpunkte.

|

Kontinuierlich

|

|

Containerbilder

|

Scanner-Container-Image aus der AWS Elastic Container Registry (ECR) Public Gallery

wird beim Starten von Scanner-EC2-Instanzen abgerufen. Das Image wird für die Lebensdauer

der Instanz lokal zwischengespeichert.

|

Einmal pro Scanner-Instanzstart

|

|

TrendAI Vision One™ Dienste

|

Verbindungen zu TrendAI Vision One™ Cloud-Diensten für die Berichterstattung von Suchergebnissen, Bedrohungsintelligenz-Updates

und Management-Telemetrie. Die Authentifizierung verwendet Bearer-Token, die automatisch

rotiert und im AWS Secrets Manager gespeichert werden.

|

Pro DURCHSUCHEN und regelmäßige Updates

|

Zielendpunkte

Die folgende Tabelle listet alle Zielendpunkte auf, mit denen der agentenlose Sicherheitslücken-

und Bedrohungserkennungs-Stack kommuniziert:

|

Ziel

|

Port

|

Protokoll

|

Zweck

|

sentry.{region}.cloudone.trendmicro.com |

443

|

HTTPS

|

Sentry-Backend-API für Musteraktualisierungen, Lambda-Aktualisierungen, Berichtsübermittlung,

Telemetrie und Log-Weiterleitung

|

xlogr-{code}.xdr.trendmicro.com |

443

|

HTTPS

|

Scan-Ergebnisse, Erkennungsereignisse und Änderungen im Lebenszyklus von Assets

|

api.{region}.xdr.trendmicro.com |

443

|

HTTPS

|

TrendAI Vision One™ Management-API

|

*.{region}.amazonaws.com |

443

|

HTTPS

|

AWS-Dienstendpunkte einschließlich S3, Secrets Manager, SQS, EBS, EC2, Lambda, CloudWatch,

Step Functions, STS, AppConfig, KMS, CloudFormation, EventBridge, SSM, Cost Explorer,

IAM und ECR

|

public.ecr.aws |

443

|

HTTPS

|

Scanner-Containerbild aus der ECR Public Gallery

|

|

OS-Paket-Repositories

|

443

|

HTTPS

|

Amazon Linux-Paket-Repositories für die Installation von Betriebssystempaketen

|

HinweisEs wird kein Datenverkehr an Drittanbieterdienste außerhalb von TrendAI Vision One™ und AWS gesendet.

|

Komponenteninventar

Der agentenlose Sicherheitslücken- und Bedrohungserkennungs-Stack wird über vier CloudFormation-Stacks

bereitgestellt. Die folgenden Tabellen listen die Komponenten in jedem Stack auf,

die ausgehenden Datenverkehr erzeugen.

SentrySet-Stack (pro Region)

|

Komponente

|

Typ

|

Zweck

|

|

Dispatcher

|

Lambda

|

Leitet eingehende DURCHSUCHEN-Ereignisse an den entsprechenden Handler weiter

|

|

EchtzeitScanHandler

|

Lambda

|

Verarbeitet Echtzeit-Ereignisse von EBS Snapshot-Durchsuchungen

|

|

Lebenszyklusereignis-Handler

|

Lambda

|

Verfolgt EC2-, ECR- und Lambda-Asset-Lebenszyklusereignisse und sendet Änderungen

an XLogR

|

|

GeplanterScanHandler

|

Lambda

|

Startet regelmäßige vollständige Kontoscans

|

|

Ressourcensammler

|

Lambda

|

Zählt durchsuchbare Ressourcen im gesamten Konto auf

|

Scanner CSF (Cloud Scanner Framework)

|

Komponente

|

Typ

|

Zweck

|

|

scanner-aws-parse-volume

|

Lambda

|

Liest EBS-Snapshots über die EBS Direct API und analysiert Partitionsmetadaten

|

|

scanner-aws-am-durchsuchen

|

Lambda

|

Anti-Malware-Scan mit iCRC-Muster-Engine

|

|

scanner-aws-vuln-DURCHSUCHEN

|

Lambda

|

Schwachstellensuche

|

|

scanner-aws-build-bericht

|

Lambda

|

Fasst DURCHSUCHEN-Ergebnisse in einem Abschlussbericht zusammen

|

|

scanner-aws-send-xlogr

|

Lambda

|

Sendet Durchsuchungsergebnisse an XLogR-Endpunkte

|

|

EC2-Manager

|

Lambda

|

Startet und beendet EC2-Scanner-Instanzen

|

|

Schrittfunktionen

|

Zustandsautomat

|

Orchestriert die Durchsuchungs-Pipeline

|

VPCStack (VPC-Flussprotokollverarbeitung)

|

Komponente

|

Typ

|

Zweck

|

|

VPCFlowLogProzessor

|

Lambda

|

Liest VPC Flow Logs von S3 und sendet sie an XLogR für die Sichtbarkeit der Netzwerkaktivität

|

Datenverarbeitung

Die folgenden Daten werden von Ihrem AWS-Konto an die Cloud-Dienste von TrendAI Vision One™ übertragen:

-

Scan-Ergebnisse einschließlich Malware-Funde, Sicherheitslücken und Integritätsänderungen

-

Aktualisierungen der Bestandsaufnahme von Assets

-

VPC-Flussprotokoll-Zusammenfassungen

-

Betriebstelemetrie

WichtigRohdaten wie Dateiinhalte und Festplattenabbilder verlassen niemals Ihr AWS-Konto.

Alle Scans erfolgen lokal innerhalb Ihres Kontos.

|

Sicherheitsüberlegungen

-

Alle Authentifizierungstoken werden im AWS Secrets Manager mit KMS-Verschlüsselung gespeichert

-

Kundentoken werden automatisch rotiert

-

Es werden keine Anmeldedaten fest codiert oder protokolliert

-

Der gesamte Datenverkehr verwendet TLS 1.2 oder eine höhere Verschlüsselung

-

Proxy-Konfiguration wird über die Umgebungsvariablen

HTTP_PROXYundHTTPS_PROXYunterstützt

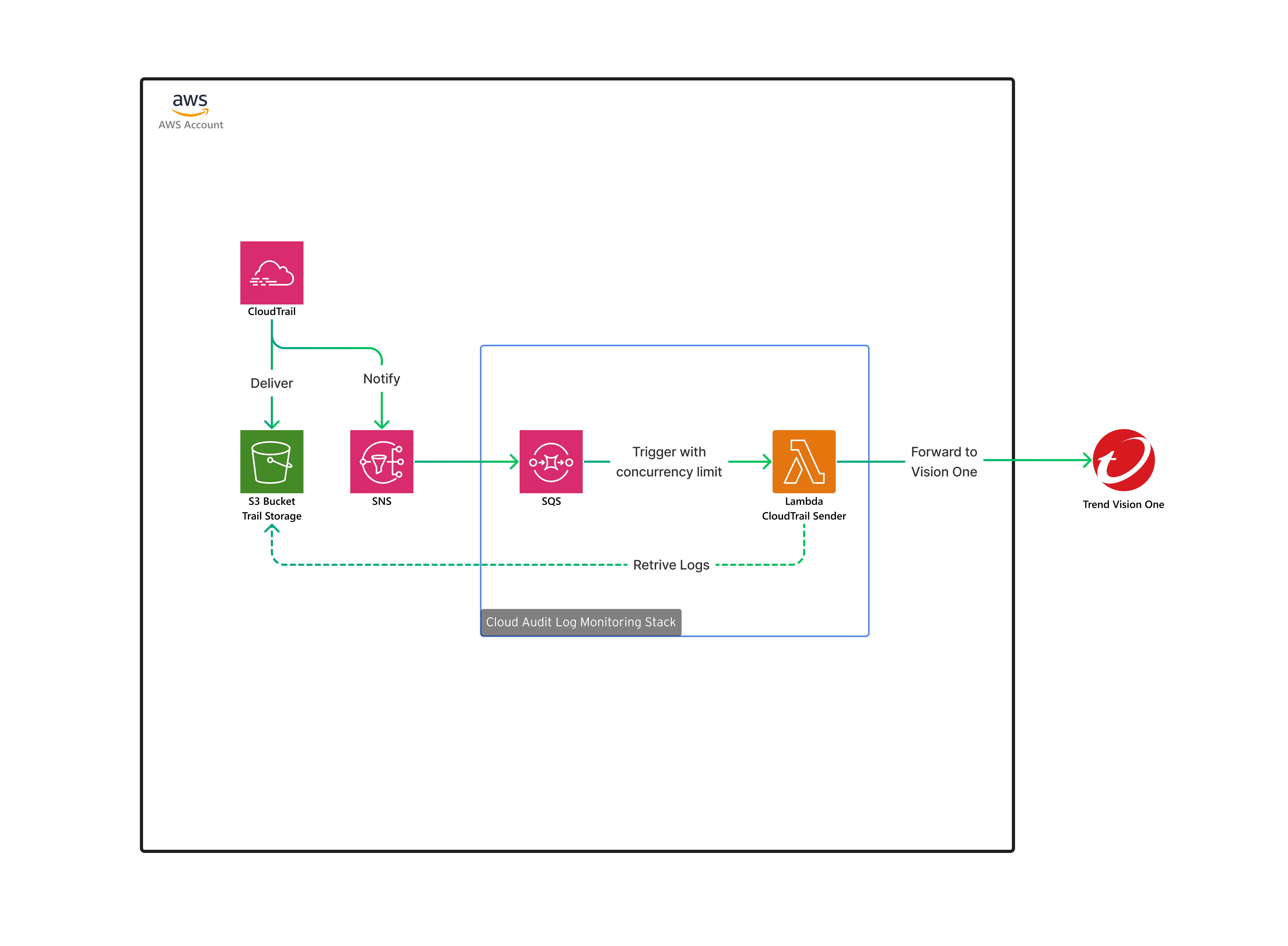

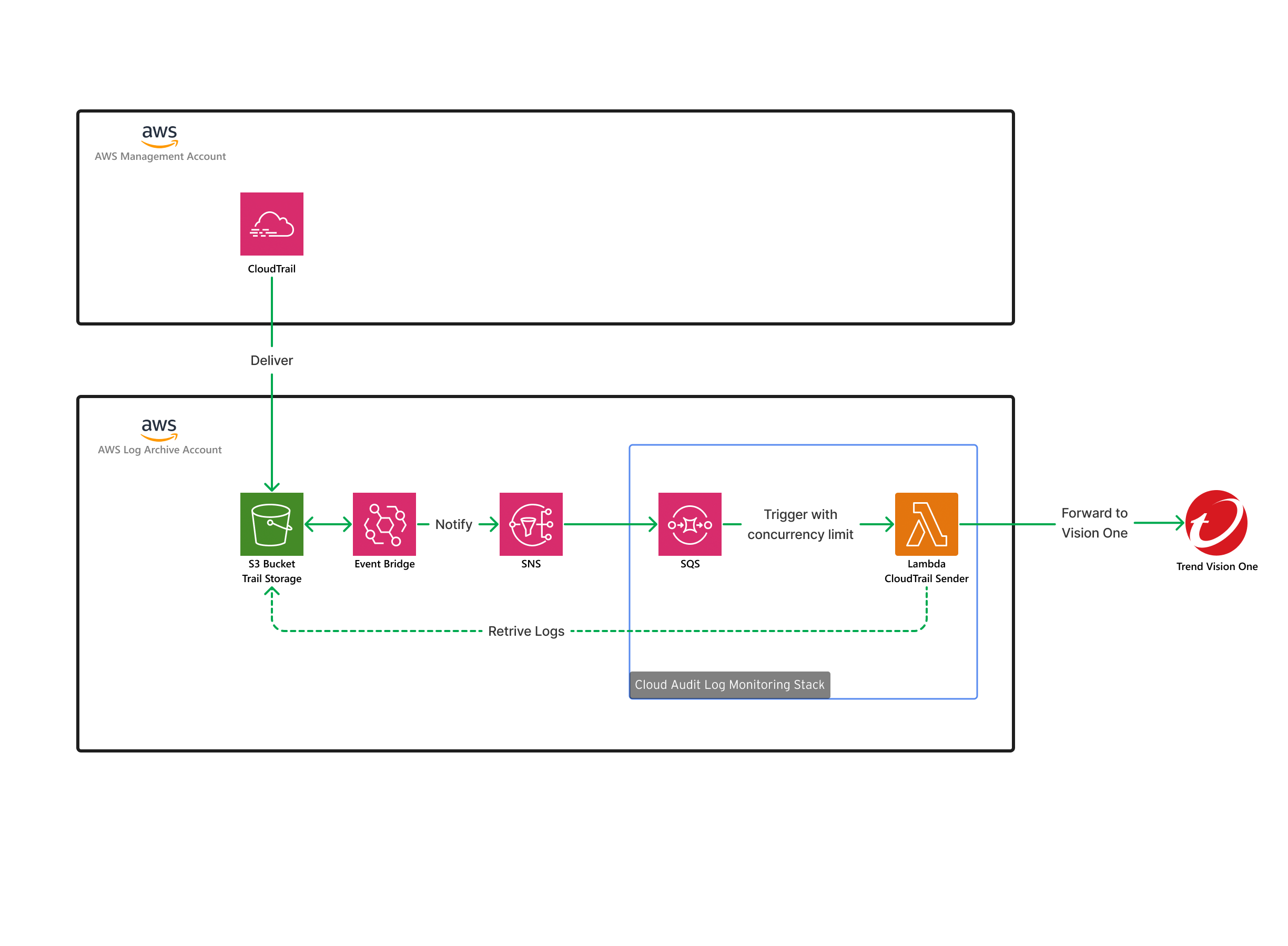

Cloud-Erkennungen für AWS CloudTrail-Bereitstellung

TrendAI Vision One™ unterstützt die Überwachung Ihrer CloudTrail-Protokolle entweder über ein einzelnes

Konto oder durch Nutzung von ControlTower. Die untenstehenden Diagramme zeigen die

Ressourcen, die genutzt werden, um die Cloud-Erkennungen für die AWS CloudTrail-Funktion

zu aktivieren.

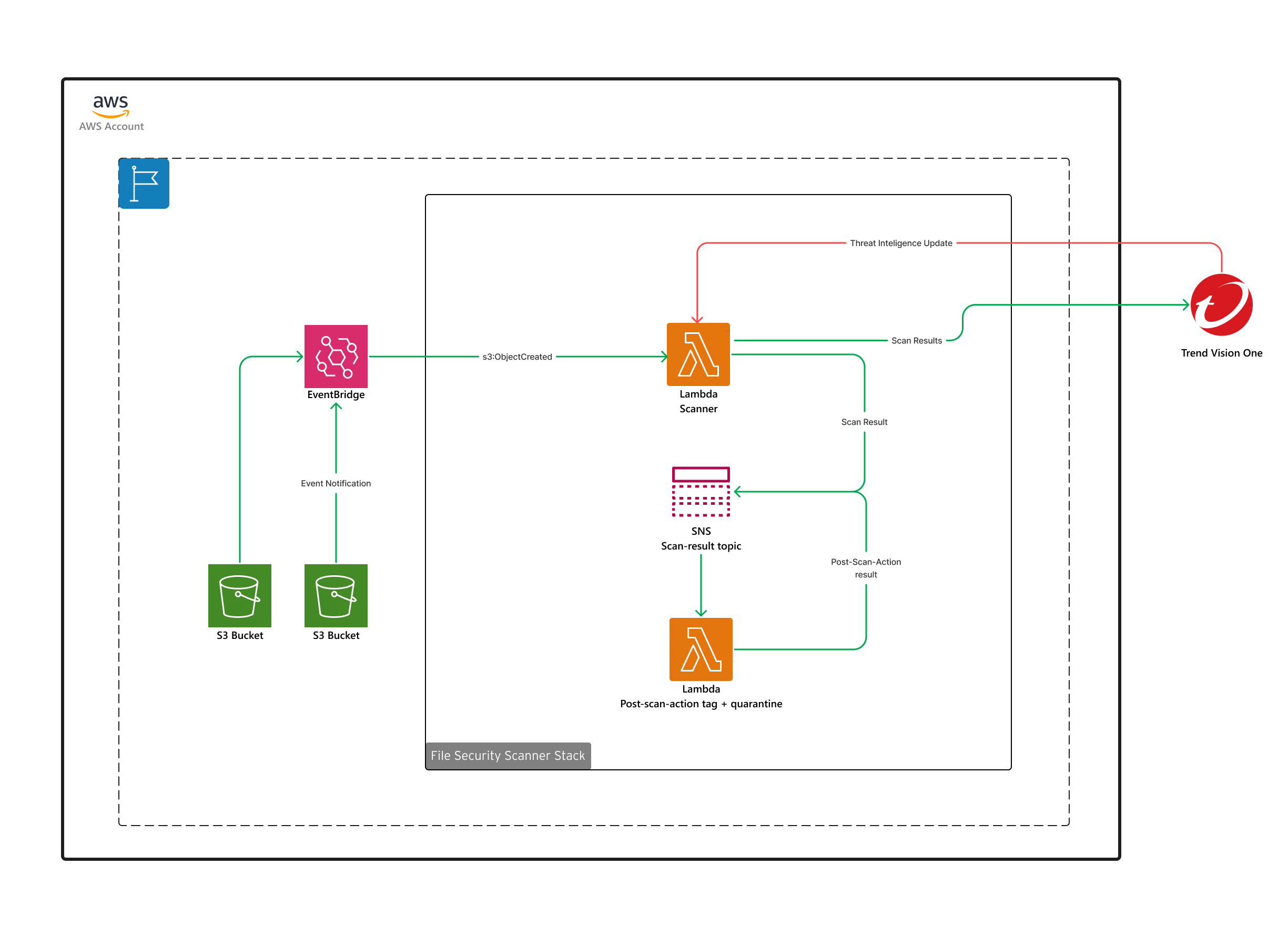

Bereitstellung der Dateisicherheits-Speicherung in AWS

Das untenstehende Diagramm zeigt, wie die Dateisicherheitsspeicherung Ressourcen in

Ihrem AWS-Konto nutzt, um Dateien und Cloud-Speicher zu überwachen und zu DURCHSUCHEN.