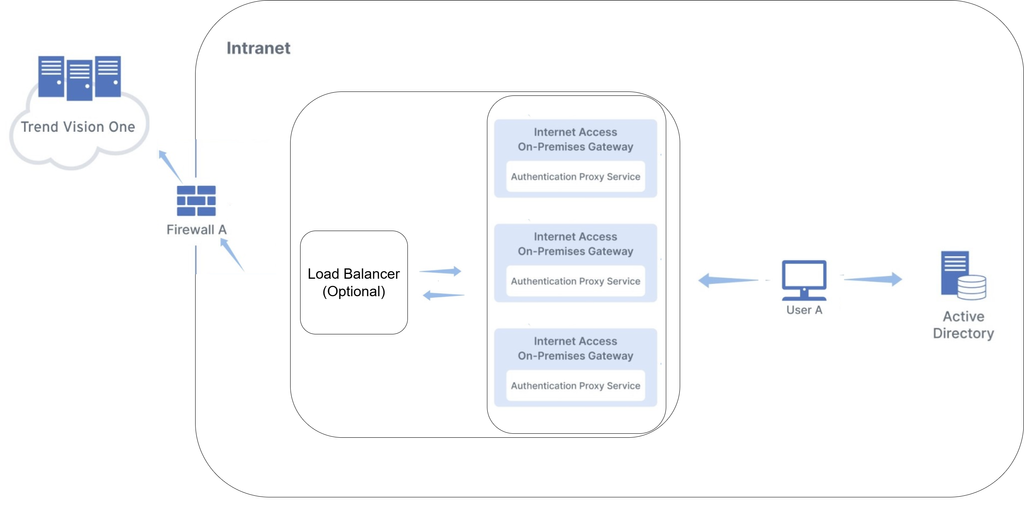

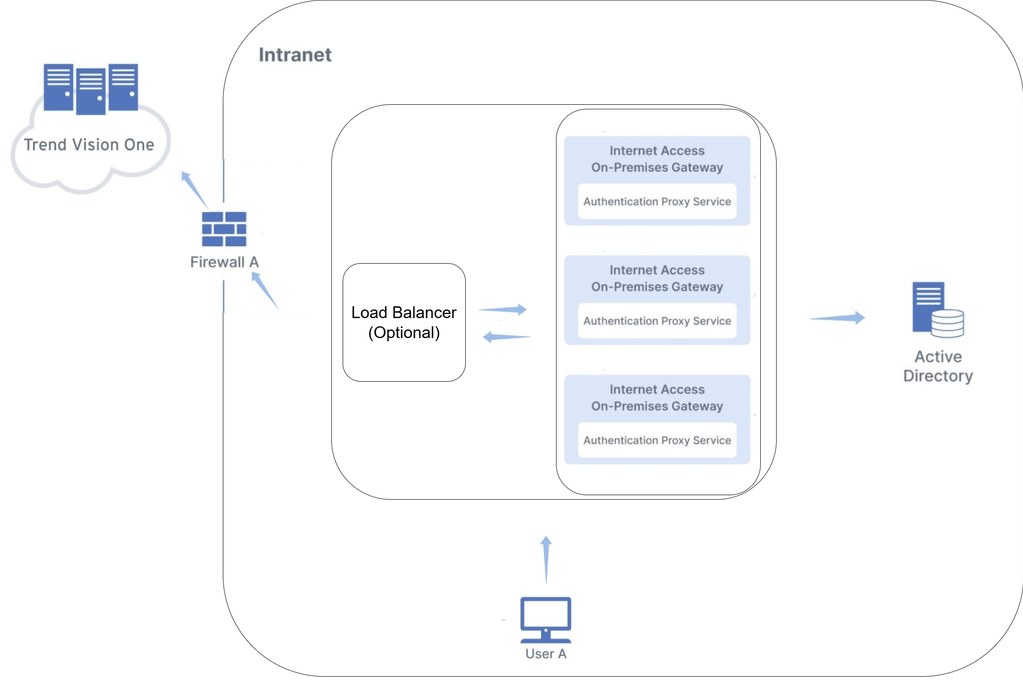

Konfigurieren Sie die richtigen Ports und Dienste, damit Endbenutzer sich über SSO über Ihren lokalen Active Directory-Server von Ihren Unternehmens-Intranet-Standorten aus authentifizieren können.

Der Authentifizierungs-Proxy-Dienst auf dem Zero Trust Secure Access Internet Access

On-Premises Gateway erleichtert NTLM v2 oder Kerberos-unterstützte Single Sign-On (SSO) Authentifizierung mit Ihrem lokalen Active Directory-Server. Der Dienst ruft Einstellungen und Daten

von TrendAI Vision One™ über HTTPS durch Port 443 auf Firewall A ab.

Sobald konfiguriert, ermöglicht der Authentifizierungsproxy-Dienst Endbenutzern, Ihren

Active Directory-Server von Endpunkten unter den folgenden Szenarien zu erreichen.

|

Secure Access Module-Status

|

Standort |

Verbindungsmethode

|

|

Installiert

|

Firmennetzwerk

|

Jede Methode

|

|

Nicht installiert

|

Firmennetzwerk

|

Durch ein konfiguriertes Internetzugangs-Gateway vor Ort oder durch das Internetzugangs-Cloud-Gateway von einer definierten IP-Adresse

|

Bevor Sie den Authentifizierungs-Proxy-Dienst konfigurieren, müssen Sie ein Service Gateway Virtual Appliance installiert haben, bei dem der Zero Trust Secure Access Internet Access On-Premises

Gateway-Dienst aktiviert ist.

Prozedur

- In aktivieren Sie Single Sign-On with Active Directory (On-Premises) und schließen Sie die Konfigurationsschritte ab.

- Stellen Sie sicher, dass DNS den FQDN des Authentifizierungs-Proxys mit der richtigen

IP-Adresse für Endpunkte, die vom Unternehmensnetzwerk aus zugreifen, auflösen kann.Beachten Sie, dass, wenn Sie verwenden:

- ein einzelnes Gateway, der Authentifizierungs-Proxy-FQDN ist der

<single gateway FQDN> - mehrere Gateways hinter einem Lastenausgleich, Authentifizierungs-Proxy-FQDN ist der

<load balancer FQDN>

- ein einzelnes Gateway, der Authentifizierungs-Proxy-FQDN ist der