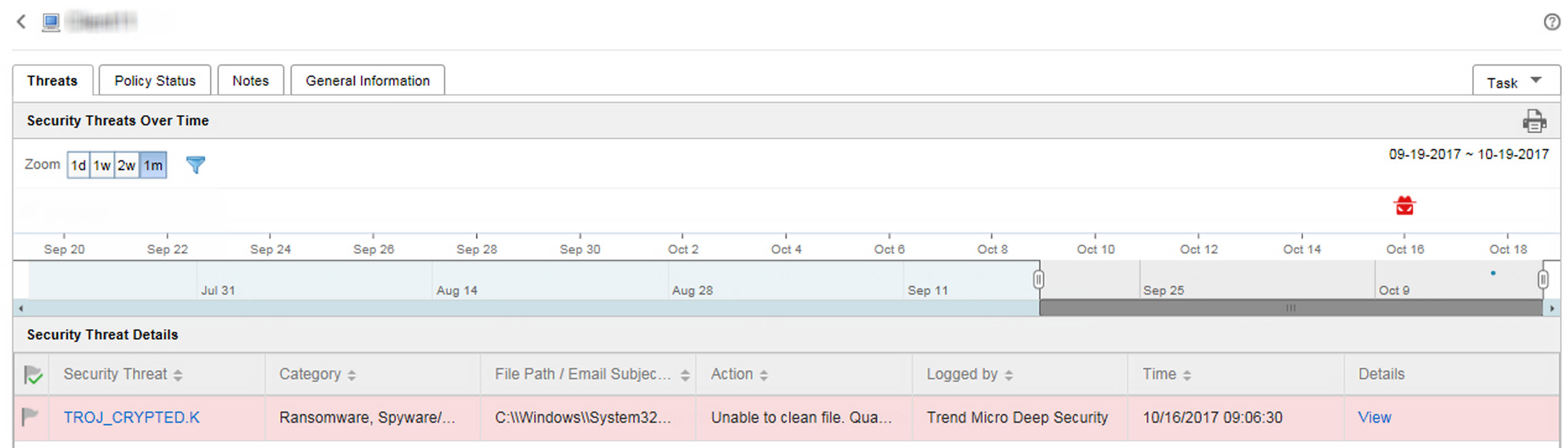

Auf der Registerkarte Bedrohungen im Informationsfenster Endpunkt können Sie alle Sicherheitsbedrohungen anzeigen, die auf einem bestimmten Endpunkt

erkannt wurden.

Sie können auf die Registerkarte Bedrohungen auf dem Informationsbildschirm Endpunkt von den folgenden Orten aus zugreifen:

-

Endpunkte mit Bedrohungen-Widget: Klicken Sie auf eine Zahl in der Bedrohungen-SpalteWeitere Informationen finden Sie unter Endpunkte mit Bedrohungen – Widget.

-

Endpunktdetails-Bildschirm: Klicken Sie auf eine Zahl in der Bedrohungen-SpalteWeitere Informationen finden Sie unter Endpunktdetails.

-

Betroffene Benutzer-Registerkarte auf dem Sicherheitsbedrohung-Bildschirm: Klicken Sie auf einen Endpunktnamen in der Host-Name-SpalteWeitere Informationen finden Sie unter Betroffene Benutzer.

-

Aufgabe: Die Optionen Tags zuweisen, Isolieren oder Wiederherstellen stehen für Verbindungen mit dem Endpunkt zur Verfügung.Weitere Informationen finden Sie unter Endpunkte isolieren.

-

Sicherheitsbedrohungen im Zeitverlauf: Bietet eine grafische Darstellung der Bedrohungsinformationen anhand des Zeitpunkts und Fundorts (zugewiesener Endpunkt oder Konto des Benutzers)

-

Bewegen Sie den Mauszeiger über ein Bedrohungssymbol (z. B.

), um die Details des Funds anzuzeigen.

), um die Details des Funds anzuzeigen. -

Ändern Sie das angezeigte Zeitintervall, indem Sie den Wert unter Zoom bearbeiten.

-

Ändern Sie das Enddatum, indem Sie einen Bildlauf durch die unter dem Diagramm angezeigten Datumsangaben durchführen.

-

Wenden Sie Filter an, indem Sie auf das Trichtersymbol (

) klicken, die folgenden Kriterien auswählen und die Operatoren OR oder AND zum Erstellen erweiterter Filter verwenden.

) klicken, die folgenden Kriterien auswählen und die Operatoren OR oder AND zum Erstellen erweiterter Filter verwenden.-

Bedrohungstyp: Wählen Sie eine Bedrohungskategorie aus der zweiten Dropdown-Liste aus

-

Sicherheitsbedrohung: Geben Sie einen Malware-Namen oder verdächtige URL, IP-Adresse oder E-Mail-Adresse von Absendern an

-

Bedrohungsstatus: Wählen Sie Nach Produkt behoben, Aktion erforderlich oder Manuell behoben

-

-

-

Einzelheiten Sicherheitsbedrohung: Bietet detailliertere Informationen über die Bedrohungen, die im Sicherheitsbedrohungen im Zeitverlauf-Diagramm angezeigt werden

-

Klicken Sie auf einen Wert in der Spalte Sicherheitsbedrohung, um das Betroffene Benutzer-Fenster anzuzeigen.Weitere Informationen finden Sie unter Betroffene Benutzer.

-

Klicken Sie auf den Link Anzeigen in der Spalte Details, um detaillierte Informationen anzuzeigen.

-

Klicken Sie auf ein Flaggen-Symbol in der Bedrohungsstatus-Spalte (

), um den Bedrohungsstatus für Bedrohungen zu ändern, die eine Behebung erfordern.BedrohungsstatusBeschreibungNach Produkt behoben (

), um den Bedrohungsstatus für Bedrohungen zu ändern, die eine Behebung erfordern.BedrohungsstatusBeschreibungNach Produkt behoben ( )Gibt an, dass die Bedrohung von einem verwalteten Produkt behoben wurde

)Gibt an, dass die Bedrohung von einem verwalteten Produkt behoben wurde

Hinweis

Dieser Bedrohungsstatus kann nicht geändert werden.Aktion erforderlich ( )Zeigt an, dass eine Aktion zum Beheben der Bedrohung erforderlich istKlicken Sie auf das Symbol Aktion erforderlich (

)Zeigt an, dass eine Aktion zum Beheben der Bedrohung erforderlich istKlicken Sie auf das Symbol Aktion erforderlich ( ), um den Bedrohungsstatus in Manuell behoben (

), um den Bedrohungsstatus in Manuell behoben ( ) zu ändern.Manuell behoben (

) zu ändern.Manuell behoben ( )Zeigt an, dass die Aktion zum Beheben der Bedrohung von einem Administrator durchgeführt wurdeKlicken Sie auf das Symbol Nach Produkt behoben (

)Zeigt an, dass die Aktion zum Beheben der Bedrohung von einem Administrator durchgeführt wurdeKlicken Sie auf das Symbol Nach Produkt behoben ( ), um den Bedrohungsstatus in Aktion erforderlich (

), um den Bedrohungsstatus in Aktion erforderlich ( ) zu ändern.

) zu ändern.

-