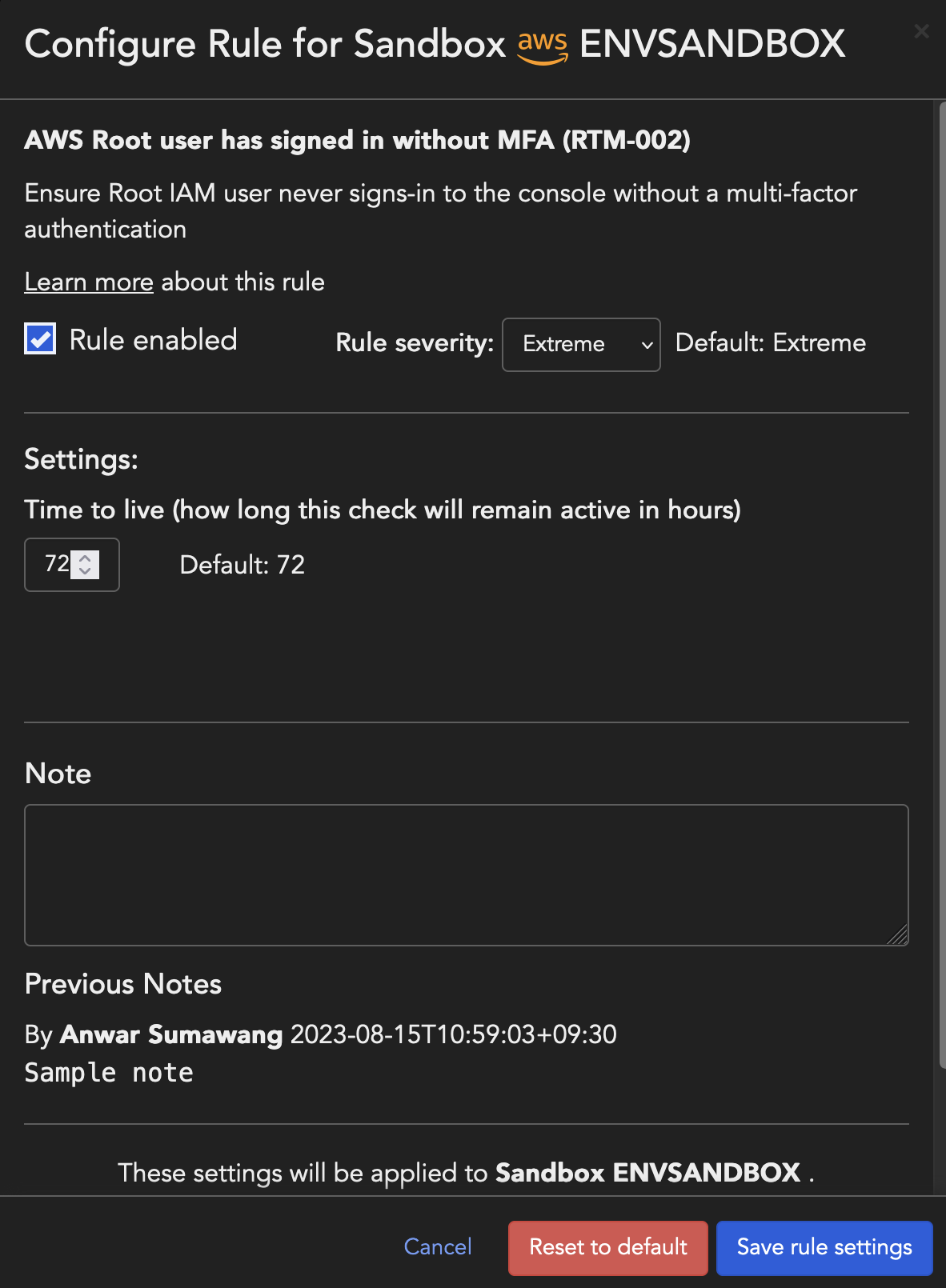

Cloud Risk Managementはクラウドプロバイダーのルール設定を提供し、組織のニーズに合わせてその動作を調整できます。例えば、実行すべきでないルールがあり、いくつかはその重大度を調整する必要があるため設定が必要です。他のルールはデフォルトで実行するのが良く、設定が不要です。

一度アカウントにルールを設定すると、管理権限またはフルアクセス権を持つ他のアカウントに同じルール設定をコピーすることができます。

設定

ルールを無効にする

必要に応じて[有効なルール]のチェックを外すことでルールを無効にすることができます。ルールを無効にすると、すべての違反が削除され、ルールが再度有効になるまでチェックは行われません。

ルールの重大度を割り当てる

すべてのルールにはデフォルトのリスクレベルが関連付けられており、[ルールの重大度] ドロップダウンから次のオプションのいずれかを選択することで変更できます。

- 最も高い

- 非常に高い

- 高

- 中

- 低

生存時間

TTL (Time to live) 構成を使用すると、チェックがすべてのチェックレポートに表示される時間の長さを指定できます。この構成は、リアルタイム姿勢モニタリングに特化した特定のルールにのみ利用可能です。

例:

- ユーザが多要素認証なしでサインインしました。ルール AWS IAMユーザが多要素認証なしでサインインしました は、クラウドアカウントに関連付けられたリソースに対して実行され、RTPMでイベントを作成し、すべてのチェックレポートでチェックを行います

- このチェックは、ルールのTTL (Time to live) 設定で指定された期間のすべてのチェックレポートに表示されます

- TTLが期限切れになると、チェックは削除されます。次回ユーザが多要素認証なしでアカウントにサインインすると、新しいチェックが作成されます

- ただし、リアルタイムポスチャーモニタリングダッシュボードには、すべてのイベント履歴が引き続き表示されます

注意TTLは、Cloud Risk Managementの通知サービスが短期間に同じチェックに対して過剰な通知を送信することを防ぐように設計されています。チェックに対して最初の通知が送信された後、すでに送信されたものと同一の後続のチェックはTTL期間中に破棄されます。期間が終了すると、チェックは再び通知対象となります。例外がアカウントのルール設定に保存されると、一致するリソースは即座にチェックから除外されます。

|

ルールの除外の設定

ルールの除外を設定することで、除外入力に一致するリソースをルールがバイパスするようにできます。

注意

|

次の2つの方法で例外を設定できます。

- [タグ] - タグキー、タグ値、または

tag_key::tag_value形式の組み合わせを入力として提供できます - [Resource Id] - クラウドプロバイダによって決定されるユニークなリソース識別子。例外を設定するために正規表現を使用することもできます。

-

注意: リソースIDの形式はリソースタイプによって異なります。リソースIDを確認するには、List Checks APIを使用してください。Resource Id Examples:

-

ほとんどのAWSリソースタイプでは、リソースIDはARNです。

-

AWS IAMまたはS3の場合、リソースIDはリソース名と一致します。

-

AWS EC2とVPCの場合、リソースIDは通常、ランダムに生成されたIDと一致します。例:

sg-001234d891234abcd。 -

ほとんどのAzureリソースタイプでは、リソースIDはフルパスです。例:

/subscriptions/1234-1234-1234/resourceGroups/myResourceGroup/providers/microsoft.resource/resourceType/my-resource-name。

-

注意Please Note: Cloud Risk Managementは、保存するとすぐに例外を適用します。希望するリソースを除外するためにコンプライアンス検索を実行する必要はありません。

|

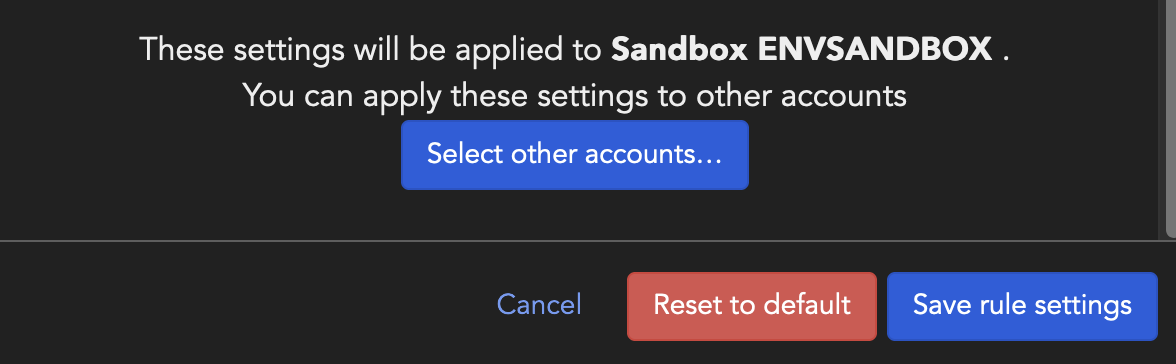

複数のアカウントにルール変更を適用する

ルール設定を変更し、組織内の他のアカウントまたはすべてのアカウントに同じ設定を適用できます。

- ルール構成のいずれかまたはすべてを変更します - ルールを無効にする、ルールの重大度を割り当てる、またはルールの例外を設定する

- [他のアカウントを選択]をクリック

- リストから、ルール変更を適用するアカウントを選択し、[アカウントを選択]

注意

|