AWSタグ、Azureタグ、およびGCPラベルを使用すると、メタデータをAWS EC2インスタンス、Azure VM、またはGCP VMインスタンスにキーと値の形式で割り当てることでリソースを分類できます。同様にキーと値のペアでAmazon WorkSpacesのタグ付けもできます。Deep Securityは、このメタデータを使用して、Deep Security Agentがアクティブ化されたときに、そのエージェントへのポリシーの自動割り当てをトリガーできます。これは、Deep

Securityでイベントベースタスクを作成し、イベント、ポリシー、およびメタデータを定義することによって行われます。イベントベースタスクは、特定のイベントについて保護対象リソースを監視し、所定の条件に応じてタスクを実行するために使用します。このケースでは、エージェントからのリモート有効化がイベントで、特定のAWSインスタンスタグが条件です。

ここでは、次の例を使用して手順を説明します。

-

ポリシー:AIA_Policy

-

AWSタグキー: Group

-

AWSタグ値: development

注意以下の例は、ポリシーAIA_Policyがすでに作成されていることを前提とします。

|

-

Deep Security Managerコンソールで[管理]→[イベントベースタスク]に移動し、[新規]をクリックします。

-

[イベント]リストから[Agentからのリモート有効化]を選択し、[次へ]をクリックします。

-

[ポリシーの割り当て]チェックボックスを選択し、リストから[AIA_Policy]を選択して、[次へ]をクリックします。

-

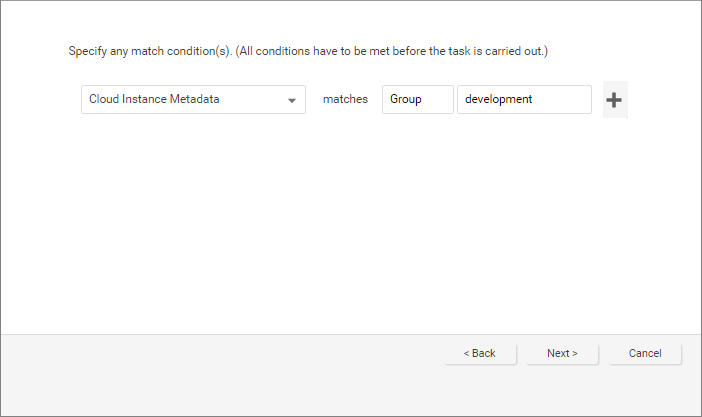

リストから[クラウドインスタンスのメタデータ]を選択し、キー欄に[グループ]を入力し、値欄に[development]を入力します。

-

(オプション) スコープを1つのクラウドベンダーのみに制限するには、リストから [クラウドベンダ] を選択し、一致基準として [AWS], [Azure] または [GCP] を選択します。3つすべてにルールを適用する場合は、クラウドベンダーの条件を定義しないでください。

-

[次へ]をクリックしてください。

-

イベントベースタスクに名前を指定し、[完了] をクリックして保存します。

以上で、キー「Group」と値「development」でタグ付けされたインスタンスでAgentが有効化された時にそのインスタンスにAIA_Policyを適用するイベントベースタスクが作成されました。