Deep Securityをインストールする前に、ソフトウェアのZIPパッケージおよびインストーラーファイルのデジタル署名を確認してください。正しいデジタル署名は、ソフトウェアがトレンドマイクロからの正規品であり、破損や改ざんされていないことを示します。

ソフトウェアのチェックサム、およびセキュリティアップデートおよびDeep Security Agentモジュールのデジタル署名も検証できます。Deep Securityによるアップデートの整合性の検証方法およびエージェントのLinux Secure Bootサポートを参照してください。

ソフトウェアZIPパッケージの署名の確認

Deep Security Agent、およびオンラインヘルプは、ZIPパッケージで提供されます。これらのパッケージはデジタル署名されています。ZIPファイルのデジタル署名は、次の方法で確認できます。

管理者との間でZIPをインポートまたはエクスポートすることにより

指示に従ってインポートまたはエクスポート a ZIPファイルのインポートエージェントまたはエージェントインストーラをエクスポートする。

インポートまたはエクスポート時に、マネージャはZIPファイルのデジタル署名を確認します。署名が有効であれば、マネージャはインポートまたはエクスポートを許可します。署名が無効または欠落している場合、マネージャはその操作を禁止し、ZIPファイルを削除し、イベントを記録します。

ZIPのプロパティファイルを表示することで

-

Deep Security Managerにログインします。

-

上部の[管理]をクリックします。

-

左側で[更新]→[ソフトウェア]→[ローカル]を展開します。

-

デジタル署名を確認したいZIPパッケージを見つけてダブルクリックします。そこにない場合は、インポートします。

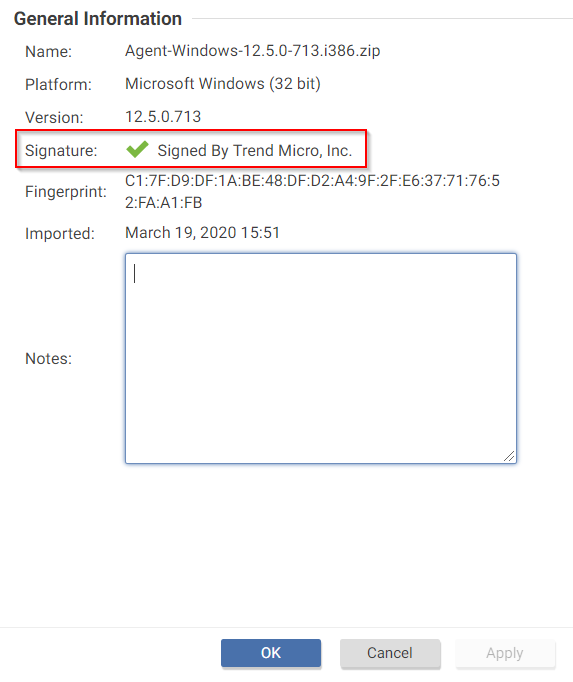

ZIPファイルの[プロパティ]ページが開き、マネージャがデジタル署名を確認します。署名が有効であれば、次の図に示すように[シグニチャ]フィールドに緑色のチェックマークが表示されます。署名が無効または存在しない場合、マネージャはZIPを削除し、イベントを記録します。

jarsignerを使用する

マネージャを介して署名を確認できない場合、jarsigner Javaユーティリティを使用してZIPの署名を確認します。例えば、Deep Securityソフトウェアページなどの非マネージャソースからエージェントZIPパッケージを取得し、エージェントを手動でインストールしたい場合、このシナリオではマネージャが関与していないため、jarsignerユーティリティを使用します。

jarsignerを使用して署名をチェックするには

-

お使いのコンピュータに最新のJava Development Kitをインストールしてください。

-

ZIPをダウンロードします。

-

JDK内のjarsignerユーティリティを使用して、署名を確認します。コマンドは次のとおりです。

jarsigner -verify -verbose -certs -strict <ZIP_file>例:jarsigner -verify -verbose -certs -strict Agent-RedHat_EL7-11.2.0-124.x86_64.zip -

エラー (エラーがある場合) と証明書の内容を読んで、署名が信頼できるかどうかを判断します。

インストーラファイル (EXE、MSI、RPM、またはDEBファイル) の署名の確認

Deep Security AgentおよびDeep Security Notifierのインストーラーは、RSAを使用してデジタル署名されています。インストーラーは、WindowsではEXEまたはMSIファイル、Linuxオペレーティングシステム

(Amazon、CloudLinux、Oracle、Red Hat、SUSE) ではRPMファイル、DebianおよびUbuntuではDEBファイルです。

注意以下の手順では、インストーラファイルでデジタル署名を手動で確認する方法について説明します。この確認を自動化したい場合は、これをAgentインストールスクリプトに含めることができます。インストールスクリプトの詳細については、インストールスクリプトを使用したコンピュータの追加と保護を参照してください。

|

確認するインストーラファイルの種類に対応する指示に従います。

EXEまたはMSIファイルの署名の確認

-

EXEまたはMSIファイルを右クリックし、[のプロパティ]を選択します。

-

[デジタル署名]タブをクリックして署名を確認します。

RPMファイルの署名の確認

まず、GnuPGをインストールします。

まだインストールされていない場合は、署名を確認する予定のエージェントコンピュータにGnuPGをインストールしてください。このユーティリティには、署名キーをインポートしてデジタル署名を確認するために必要なGPGコマンドラインツールが含まれています。

ほとんどのLinuxディストリビューションでは、GnuPGがデフォルトでインストールされています。

次に、署名キーをインポートします。

-

エージェントのZIPファイルのルートフォルダにある3trend_public.ascファイルを探します。ASCファイルには、デジタル署名の検証に使用できるGPG公開署名キーが含まれています。

-

必要に応じて、任意のハッシュユーティリティを使用して[ASC]ファイルのSHA-256ハッシュダイジェストを検証してください。ハッシュは次の通りです:

c59caa810a9dc9f4ecdf5dc44e3d1c8a6342932ca1c9573745ec9f1a82c118d7- エージェントバージョン20.0.0-2593以前の場合bd3b00763db11cee2a6b990428d506f11cf86c68354388fe9cc41fa7e6c9ddae- エージェントバージョン20.0.0-2971以降用7a7509c5458c762f6a341820a93e09f0f1b9dd3258608753e18d26575e9c730f- エージェントバージョン20.0.1-3180以降 -

シグネチャをチェックするエージェントコンピュータで、ASCファイルをインポートします。次のコマンドを使用します。

注意

コマンドでは大文字と小文字が区別されます。gpg --import 3trend_public.asc次のメッセージが表示されます。gpg: directory `/home/build/.gnupg' createdgpg: new configuration file `/home/build/.gnupg/gpg.conf' createdgpg: WARNING: options in `/home/build/.gnupg/gpg.conf' are not yet active during this rungpg: keyring `/home/build/.gnupg/secring.gpg' createdgpg: keyring `/home/build/.gnupg/pubring.gpg' createdgpg: /home/build/.gnupg/trustdb.gpg: trustdb createdgpg: key E1051CBD: public key "Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com>" importedgpg: Total number processed: 1gpg: imported: 1 (RSA: 1) -

GPGパブリック署名キーをASCファイルからエクスポートします。

gpg --export -a 'Trend Micro' > RPM-GPG-KEY-CodeSign -

GPGパブリック署名鍵をRPMデータベースにインポートします。

sudo rpm --import RPM-GPG-KEY-CodeSign -

GPGパブリック署名キーがインポートされたことを確認します。

rpm -qa gpg-pubkey* -

インポートされたGPG公開鍵のフィンガープリントが表示されます。トレンドマイクロの鍵は:

gpg-pubkey-e1051cbd-5b59ac99- エージェントバージョン20.0.0-2593以前用gpg-pubkey-e1051cbd-6030cc3a- エージェントバージョン20.0.0-2971以降用gpg-pubkey-e1051cbd-659d0a3e- エージェントバージョン20.0.1-3180以降用

署名鍵がインポートされ、エージェントRPMファイルのデジタル署名のチェックに使用できます。

最後に、RPMファイルの署名を確認します。

RPMファイルの署名を手動で検証するか、展開スクリプトを使用してコンピュータを追加および保護するに記載されているように、展開スクリプトにチェックを実行させることができます。

手動チェックを実行するには、次のコマンドを実行してください:

rpm -K Agent-PGPCore-<OS agent version>.rpm例:

rpm -K Agent-PGPCore-RedHat_EL7-11.0.0-950.x86_64.rpm必ず

Agent-PGPCore-<...>.rpmファイルで前述のコマンドを実行してください。Agent-Core-<...>.rpmファイルで実行しても動作しません。エージェントZIP内にAgent-PGPCore-<...>.rpmファイルが見つからない場合は、より新しいZIPを使用してください。具体的には:-

Deep Security Agent11.0アップデート15以降のアップデートまたは

-

Deep Security Agent 12 update 2以降または

-

Deep Security Agent 20以降

署名の検証に成功すると、次のメッセージが表示されます。

Agent-PGPCore-RedHat_EL7-11.0.0-950.x86_64.rpm: rsa sha1 (md5) pgp md5 OKDEBファイルの署名の確認

まず、dpkg-sigユーティリティをインストールします

署名を確認する予定のエージェントコンピュータに、dpkg-sigがまだインストールされていない場合はインストールしてください。このユーティリティには、署名キーをインポートしデジタル署名を確認するために必要なGPGコマンドラインツールが含まれています。

次に、署名キーをインポートします。

-

エージェントのZIPファイルのルートフォルダにある3trend_public.ascファイルを探します。ASCファイルには、デジタル署名の検証に使用できるGPG公開署名キーが含まれています。

-

必要に応じて、任意のハッシュユーティリティを使用して[ASC]ファイルのSHA-256ハッシュダイジェストを検証してください。ハッシュは次の通りです:

c59caa810a9dc9f4ecdf5dc44e3d1c8a6342932ca1c9573745ec9f1a82c118d7- エージェントバージョン20.0.0-2593以前の場合bd3b00763db11cee2a6b990428d506f11cf86c68354388fe9cc41fa7e6c9ddae- エージェントバージョン20.0.0-2971以降用7a7509c5458c762f6a341820a93e09f0f1b9dd3258608753e18d26575e9c730f- エージェントバージョン20.0.1-3180以降 -

署名を確認するエージェントコンピュータで、ASCファイルをGPGキーリングにインポートします。次のコマンドを使用します。

gpg --import 3trend_public.asc次のメッセージが表示されます。gpg: key E1051CBD: public key "Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com>" importedgpg: Total number processed: 1gpg: imported: 1 (RSA: 1) -

オプションで、トレンドマイクロのキー情報を表示します。次のコマンドを使用します。

gpg --list-keys次のようなメッセージが表示されます。/home/user01/.gnupg/pubring.gpg-------------------------------pub 2048R/E1051CBD 2018-07-26 [expires: 2021-07-25]uid Trend Micro (trend linux sign) <alloftrendetscodesign@trendmicro.com>sub 2048R/202C302E 2018-07-26 [expires: 2021-07-25]

最後に、DEBファイルの署名を確認します。

DEBファイルの署名を手動で確認するか、展開スクリプトを使用してコンピュータを追加および保護するに記載されているように、展開スクリプトにチェックを実行させることができます。

手動チェックを実行するには、次のコマンドを入力してください:

dpkg-sig --verify <agent_deb_file><agent_deb_file> はエージェントのDEBファイルの名前とパスです。たとえば、次のとおりです。dpkg-sig --verify Agent-Core-Ubuntu_16.04-12.0.0-563.x86_64.deb処理メッセージが表示されます。

Processing Agent-Core-Ubuntu_16.04-12.0.0-563.x86_64.deb...署名が正常に確認されると、次のメッセージが表示されます。

GOODSIG _gpgbuilder CF5EBBC17D8178A7776C1D365B09AD42E1051CBD 1568153778