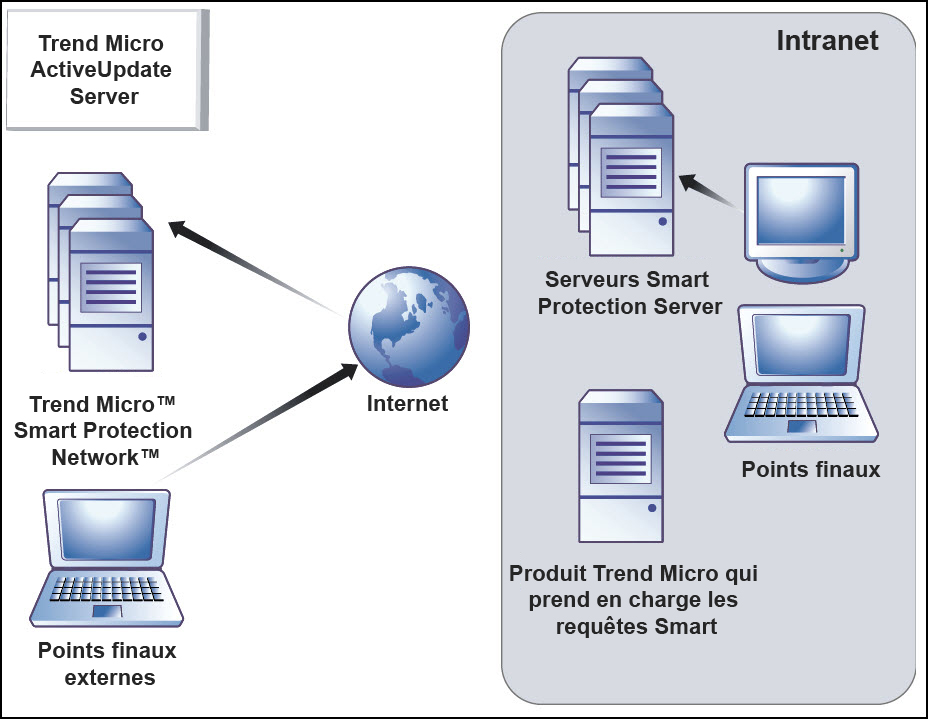

Les endpoints qui sont actuellement dans votre intranet utilisent des ordinateurs Smart Protection Server pour les requêtes. Ceux qui ne se trouvent pas dans votre intranet peuvent se connecter à Trend Micro Smart Protection Network dans ce but.

Si une connexion réseau est requise pour utiliser des ordinateurs Smart Protection Server, les endpoints sans accès à une connexion réseau bénéficient néanmoins de la technologie Trend Micro. Smart Scan Agent Pattern et la technologie de scan qui résident sur les endpoints protègent ceux d'entre eux qui n'ont pas accès à une connexion réseau.

Les agents installés sur les endpoints effectuent d'abord un scan du endpoint. S'ils ne parviennent pas à déterminer le risque que présente le fichier ou l'URL, ils vérifient ce risque en envoyant une requête à un serveur Smart Protection Server.

|

Emplacement |

Fichier de signatures et comportement de requête |

|---|---|

|

Accès à l'intranet |

|

|

Sans accès à intranet |

|

La technologie de filtre avancée permet à l’agent de « mettre en mémoire cache » le résultat de la requête. Cela améliore les performances de scan et évite d'envoyer plusieurs fois la même requête aux ordinateurs Smart Protection Server.

Un agent qui ne peut pas vérifier localement le risque lié à un fichier et qui ne peut pas se connecter à un ordinateur Smart Protection Server après plusieurs tentatives marque le fichier pour vérification et le rend temporairement accessible. Lorsque la connexion à un serveur Smart Protection Server est restaurée, tous les fichiers marqués d'un indicateur sont scannés à nouveau. L'action de scan appropriée est ensuite menée sur les fichiers qui constituent une menace avérée pour votre réseau.

Installez plusieurs ordinateurs Smart Protection Server pour assurer la continuité de la protection dans le cas où la connexion à un serveur Smart Protection Server n'est pas possible.