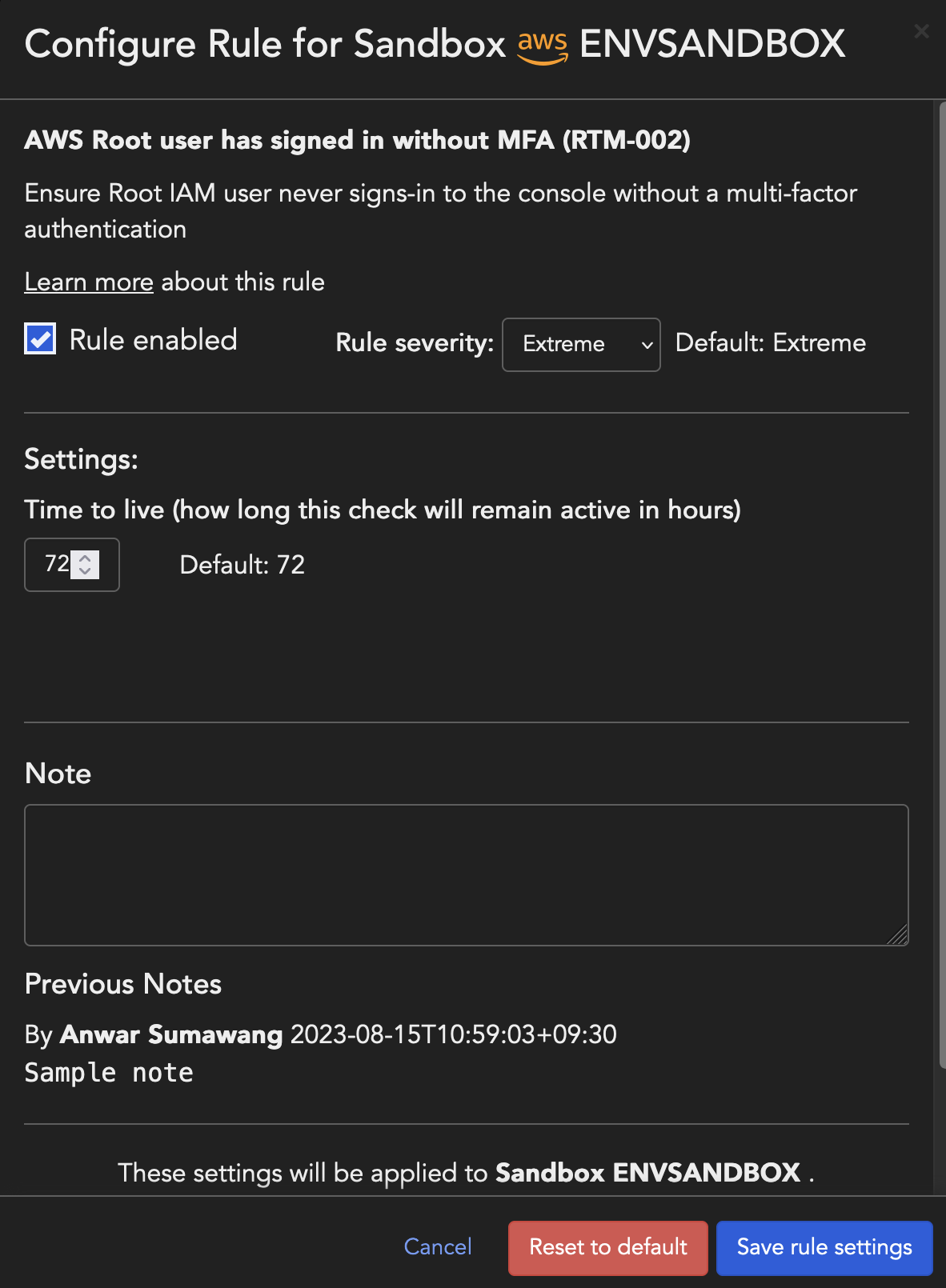

Cloud Risk Management bietet Regelkonfiguration für Ihre Cloud-Anbieter, sodass Sie deren Verhalten an

die Bedürfnisse Ihrer Organisation anpassen können. Beispielsweise gibt es bestimmte

Regeln, die nicht ausgeführt werden sollten, einige müssen möglicherweise in ihrer

Schwere angepasst werden und erfordern daher eine Konfiguration. Während andere Regeln

möglicherweise gut sind, um standardmäßig ausgeführt zu werden und keine Konfiguration

erfordern.

Sobald Sie eine Regel für ein Konto konfiguriert haben, können Sie die gleichen Regel-Einstellungen

auf andere Konten kopieren, für die Sie über administrative Berechtigungen oder vollständigen

Zugriff verfügen.

Konfigurationen

Regel deaktivieren

Sie können eine Regel bei Bedarf deaktivieren, indem Sie Rule enabled deaktivieren. Beim Deaktivieren einer Regel werden alle Verstöße entfernt und es

werden keine weiteren Überprüfungen durchgeführt, bis die Regel wieder aktiviert wird.

Schweregrad der Regel zuweisen

Jede Regel hat eine standardmäßige Risikostufe, die durch Auswahl einer der folgenden

Optionen aus dem Rule severity-Dropdown-Menü geändert werden kann:

- Extrem

- Sehr hoch

- Hoch

- Mittel

- Niedrig

Lebensdauer

Die Konfiguration der Lebensdauer (TTL) ermöglicht es Ihnen, die Dauer festzulegen,

für die eine Prüfung im Alle Prüfungen Bericht angezeigt wird. Die Konfiguration ist nur für bestimmte Regeln verfügbar, die spezifisch für das Echtzeit-Haltungsüberwachung sind.

Beispiel:

- Ein Benutzer meldet sich ohne MFA an. Die Regel AWS IAM-Benutzer hat sich ohne MFA angemeldet wird gegen die mit Ihrem Cloud-Konto verbundenen Ressourcen ausgeführt, um ein Ereignis auf RTPM zu erstellen und eine Überprüfung im Alle Prüfungen Bericht durchzuführen

- Diese Überprüfung wird im Bericht "Alle Überprüfungen" für den im Time-to-Live (TTL)-Konfigurationszeitraum der Regel angegebenen Zeitraum angezeigt

- Nachdem die TTL abgelaufen ist, wird die Überprüfung entfernt. Beim nächsten Anmelden des Benutzers in seinem Konto ohne MFA wird eine neue Überprüfung erstellt

- Allerdings wird der gesamte Ereignisverlauf weiterhin im Dashboard für Echtzeit-Haltungskontrolle angezeigt

HinweisTTL ist so konzipiert, dass der Benachrichtigungsdienst von Cloud Risk Management daran gehindert wird, in kurzer Zeit zu viele Benachrichtigungen für denselben Check

zu senden. Nachdem die erste Benachrichtigung für einen Check gesendet wurde, werden

die folgenden Checks, die identisch mit dem bereits gesendeten sind, während der TTL-Periode

verworfen. Sobald die Periode abläuft, ist der Check wieder benachrichtigungsfähig.

Wenn Ausnahmen in der Regelkonfiguration eines Kontos gespeichert werden, werden übereinstimmende

Ressourcen sofort von Checks ausgeschlossen.

|

Regelausnahmen festlegen

Regelausnahmen können so konfiguriert werden, dass die Regel die Ressourcen umgeht,

die mit den angegebenen Ausnahmeeingaben übereinstimmen.

Hinweis

|

Sie können Ausnahmen auf folgende zwei Arten einrichten:

- Tags - Entweder der Tag-Schlüssel, der Tag-Wert oder eine Kombination im Format

tag_key::tag_valuekann als Eingabe bereitgestellt werden - Resource Id - Eindeutiger Ressourcenbezeichner, der vom Cloud-Anbieter festgelegt wird. Sie können auch reguläre Ausdrücke verwenden, um Ausnahmen zu konfigurieren.

-

Hinweis: Das Format einer Ressourcen-ID variiert je nach Ressourcentyp. Um eine Ressourcen-ID zu überprüfen, verwenden Sie die List Checks API.Resource Id Examples:

-

Für die meisten AWS-Ressourcentypen ist die Ressourcen-ID die ARN.

-

Für AWS IAM oder S3 stimmt die Ressourcen-ID mit dem Ressourcennamen überein.

-

Für AWS EC2 und VPC stimmt die Ressourcen-ID normalerweise mit der zufällig generierten ID überein, z. B.

sg-001234d891234abcd. -

Für die meisten Azure-Ressourcentypen ist die Ressourcen-ID der vollständige Pfad, z. B.

/subscriptions/1234-1234-1234/resourceGroups/myResourceGroup/providers/microsoft.resource/resourceType/my-resource-name.

-

HinweisPlease Note: Cloud Risk Management wird Ausnahmen sofort anwenden, sobald Sie sie speichern. Sie müssen Compliance-DURCHSUCHEN nicht ausführen, um die gewünschten Ressourcen auszuschließen.

|

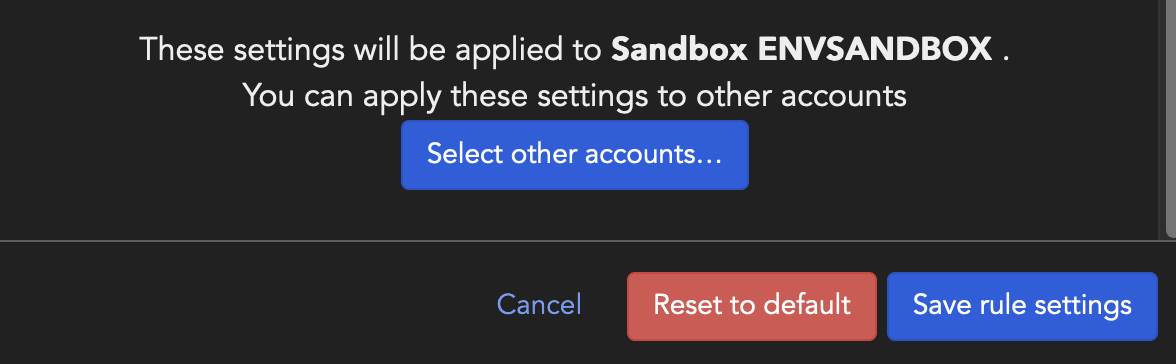

Änderungen der Regeln auf mehrere Konten anwenden

Sie können Regelkonfigurationen ändern und dieselben Konfigurationen auf andere oder

alle Konten in der Organisation anwenden.

- Änderungen in einer oder allen verfügbaren Regelkonfigurationen vornehmen - Regel deaktivieren,Regelschwere zuweisen, oder Regelausnahmen einrichten

- Klicken Sie auf Select other accounts

- Wählen Sie aus der Liste die Konten aus, auf die Regeländerungen angewendet werden sollen, und Select accounts

Hinweis

|