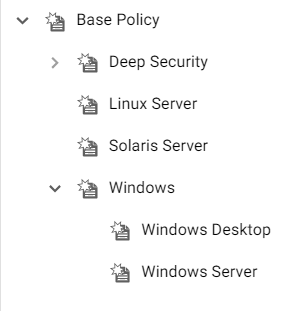

Richtlinien in Server- und Workload Protection sollen in einer hierarchischen Struktur erstellt werden. Als Administrator beginnen

Sie mit einer oder mehreren Basisrichtlinien, aus denen Sie mehrere Ebenen von Kindrichtlinien

erstellen, die in ihren Details zunehmend detaillierter werden. Sie können allgemein

anwendbare Regeln und andere Konfigurationseinstellungen auf der obersten Ebene der

Richtlinien zuweisen und dann gezielter und spezifischer werden, wenn Sie durch die

Ebenen der Kindrichtlinien gehen, bis Sie schließlich bei Regel- und Konfigurationszuweisungen

auf der Ebene des einzelnen Computers ankommen.

Neben der Zuweisung detaillierterer Einstellungen, während Sie sich durch den Richtlinienbaum

nach unten bewegen, können Sie auch Einstellungen von weiter oben im Richtlinienbaum

überschreiben.

Server- und Workload Protection bietet eine Sammlung von Richtlinien, die Sie als anfängliche Vorlagen für die Gestaltung

Ihrer eigenen, auf Ihre Umgebung zugeschnittenen Richtlinien verwenden können:

Vererbung

Richtlinien für Kinder erben ihre Einstellungen von ihren übergeordneten Richtlinien.

Dies ermöglicht es Ihnen, einen Richtlinienbaum zu erstellen, der mit einer Basis-Elternrichtlinie

beginnt, die mit Einstellungen und Regeln konfiguriert ist, die für alle Computer

gelten. Diese übergeordnete Richtlinie kann dann eine Reihe von Kinder- und weiteren

Nachkommenrichtlinien haben, die schrittweise spezifischere gezielte Einstellungen

haben. Ihre Richtlinienbäume können auf jedem Klassifizierungssystem basieren, das

zu Ihrer Umgebung passt. Zum Beispiel hat der Richtlinienbaum, der mit Server- und Workload Protection geliefert wird, Zweige, die für bestimmte Betriebssysteme entwickelt wurden. Der

Windows-Zweig hat weitere Kinderrichtlinien für verschiedene Untertypen von Windows-Betriebssystemen.

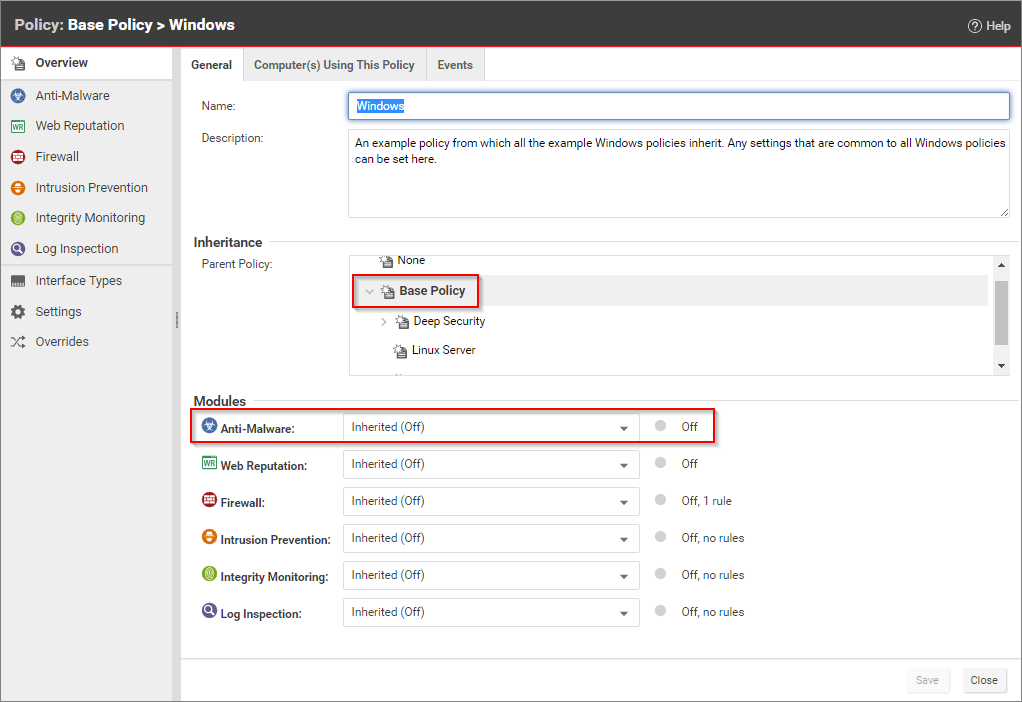

Im Windows-Richtlinien-Editor auf der Überblick-Seite können Sie sehen, dass die Windows-Richtlinie als untergeordnete Richtlinie von Base Policy erstellt wurde. Die Anti-Malware-Einstellung der Richtlinie ist Inherited (Off):

Dies bedeutet, dass die Einstellung vom übergeordneten Base Policy geerbt wird und dass, wenn Sie die Anti-Malware-Einstellung im Base Policy von Aus auf Aktiviert ändern würden, sich die Einstellung auch in der Windows-Richtlinie ändern würde. (Die Windows-Richtlinieneinstellung würde dann Inherited (On) lauten. Der Wert in Klammern zeigt Ihnen immer, was die aktuelle geerbte Einstellung

ist.)

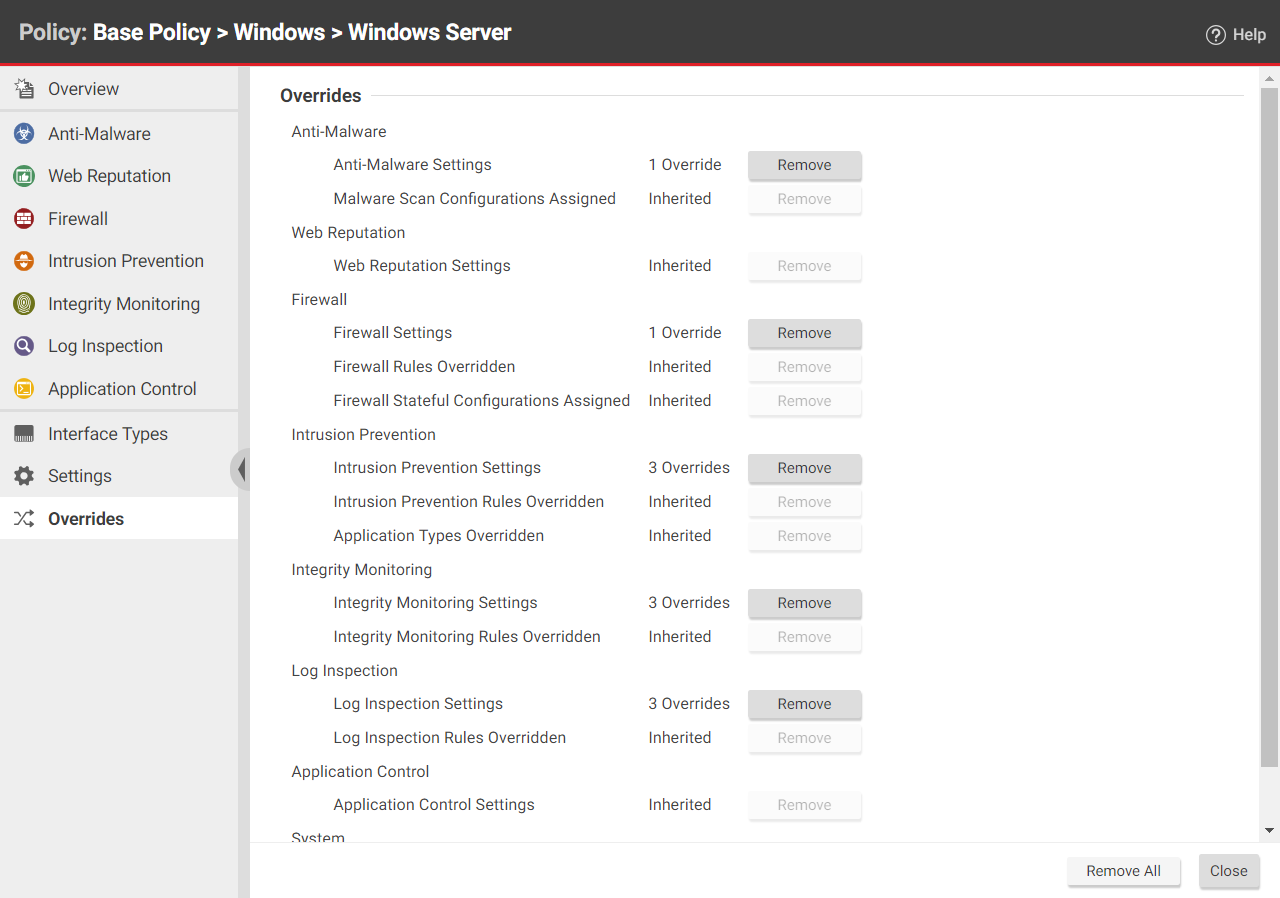

Überschreibungen

Die Seite Overrides zeigt Ihnen, wie viele Einstellungen auf dieser Richtlinien- oder spezifischen Computer-Ebene

überschrieben wurden. Um die Überschreibungen auf dieser Ebene rückgängig zu machen,

klicken Sie auf die Schaltfläche Entfernen.

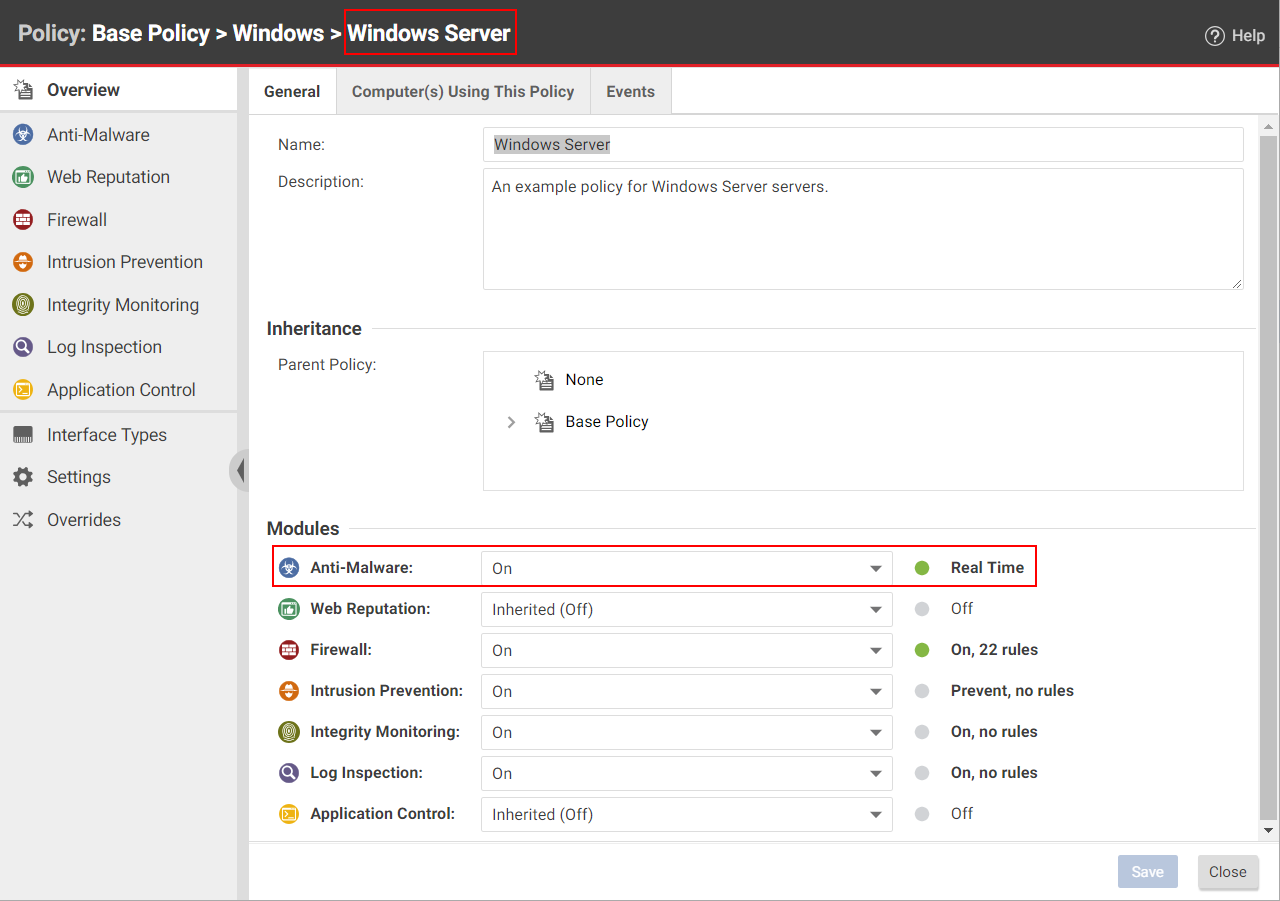

In diesem Beispiel ist die Windows Server-Richtlinie eine untergeordnete Richtlinie der Windows-Richtlinie. Hier wird die Anti-Malware-Einstellung nicht mehr geerbt; sie wird überschrieben

und fest auf Aktiviert gesetzt.

TippSie können die Überprüfung, Erstellung und Entfernung von Überschreibungen mithilfe

der Server- und Workload Protection-API automatisieren. Beispiele finden Sie unter Computer zur Überschreibung von Richtlinien konfigurieren.

|

Objekteigenschaften überschreiben

Die Regeln zum Eindringschutz, die in dieser Richtlinie enthalten sind, sind Kopien

der von Server- und Workload Protection gespeicherten Regeln zum Eindringschutz, die für die Verwendung durch andere Richtlinien

verfügbar sind. Wenn Sie die Eigenschaften einer bestimmten Regel ändern möchten,

haben Sie zwei Möglichkeiten: Ändern Sie die Eigenschaften der Regel global, sodass

die von Ihnen vorgenommenen Änderungen auf alle Instanzen angewendet werden, in denen

die Regel verwendet wird, oder ändern Sie die Eigenschaften lokal, sodass die von

Ihnen vorgenommenen Änderungen nur lokal gelten. Der Standardbearbeitungsmodus in

einem Computer- oder Richtlinieneditor ist Lokal. Wenn Sie auf Eigenschaften in der Symbolleiste des Bereichs Assigned Intrusion Prevention Rules klicken, gelten alle Änderungen, die Sie im erscheinenden Eigenschaftenfenster vornehmen,

nur lokal. (Einige Eigenschaften wie der Regelname können nicht lokal, sondern nur

global bearbeitet werden.)

Ein Rechtsklick auf eine Regel zeigt ein Kontextmenü an, das Ihnen die zwei Optionen

für den Bearbeitungsmodus der Eigenschaften bietet: Die Auswahl von Eigenschaften öffnet das lokale Editorfenster und Properties (Global) öffnet das globale Editorfenster.

Die meisten der gemeinsam genutzten Objekte in Server- und Workload Protection können auf jeder Ebene der Richtlinienhierarchie bis hinunter zur Ebene des einzelnen

Computers überschrieben werden.

Regelzuweisungen überschreiben

Sie können jederzeit zusätzliche Regeln auf jeder Richtlinien- oder Computerebene

zuweisen. Regeln, die auf einer bestimmten Richtlinien- oder Computerebene wirksam

sind, weil ihre Zuweisung von einer übergeordneten Richtlinie geerbt wurde, können

jedoch nicht lokal aufgehoben werden. Sie müssen auf der Richtlinienebene aufgehoben

werden, auf der sie ursprünglich zugewiesen wurden.

TippWenn Sie eine große Anzahl von Einstellungen überschreiben, sollten Sie möglicherweise

in Betracht ziehen, Ihre übergeordnete Richtlinie zu verzweigen.

|

Sehen Sie sich die Überschreibungen auf einem Computer oder einer Richtlinie auf einen Blick an

Sie können die Anzahl der Einstellungen, die in einer Richtlinie oder auf einem Computer

überschrieben wurden, auf der Seite Overrides im Computer- oder Richtlinien-Editor einsehen:

Überschreibungen werden vom Schutzmodul angezeigt. Sie können System- oder Modulüberschreibungen

rückgängig machen, indem Sie auf die Schaltfläche Entfernen klicken.