Erfahren Sie mehr über die Implementierungsstufen der Sicherheitskontrollfamilie, die in der Selbstbewertung des Cyber-Risiko-Quantifizierungs-Geschäfts verwendet werden.

Die Implementierungsstufen der Sicherheitskontrollen beschreiben, wie gut die Sicherheitskontrollen

Ihrer Organisation die Anforderungen jeder NIST SP 800-53 Kontrollfamilie erfüllen.

Wählen Sie für jede Kontrollfamilie im Security practices-Tab der erweiterten Selbstbewertung für Unternehmen die Stufe aus, die Ihre aktuellen

Praktiken am besten beschreibt.

Antworten bestimmen, wie effektiv Ihre Sicherheitskontrollen sowohl die Wahrscheinlichkeit

eines erfolgreichen Angriffs als auch die finanziellen Auswirkungen im Falle eines

Vorfalls reduzieren. Vollständigere Antworten, einschließlich derjenigen, die automatisch

von verbundenen Datenquellen bereitgestellt werden, führen zu Ergebnissen mit höherem

Vertrauensniveau.

Einige Sicherheitsfragen können automatisch beantwortet werden, wenn anwendbare Daten

aus einer verbundenen Datenquelle verfügbar sind. Automatische Antworten sind verfügbar,

wenn eine Datenquelle verbunden ist und die Kontrolle auf die analysierten Vermögenswerte

in der ausgewählten Vermögensgruppe zutrifft. Wenn Daten aus einer verbundenen Datenquelle

für eine Kontrolle verfügbar sind, überschreibt die Antwort der Datenquelle jede manuell

ausgewählte Implementierungsebene für diese Kontrolle.

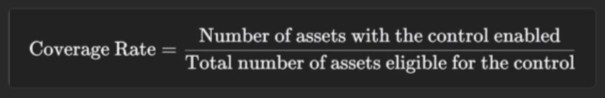

The implementation level is calculated from the control's coverage rate. The coverage

rate is the proportion of eligible assets in the selected asset group that have the

control actively enabled. Ineligible assets are assets that cannot support the control

due to technical, architectural, or functional constraints. Automatically answered

questions use this coverage rate to determine the implementation level of a given

security practice. You can also use the coverage rate as a general guideline when

answering questions manually.

Verwenden Sie die folgende Tabelle, um die Implementierungsstufe zu identifizieren,

die Ihre aktuellen Praktiken für jede NIST SP 800-53 Sicherheitskontrolle am besten

beschreibt:

|

Abdeckungsrate

|

Stufe

|

Beschreibung

|

|

0 % bis 20 %

|

1 - Unvollständig

|

Wenige bis keine verwandten Sicherheitskontrollen vorhanden.

|

|

21 % bis 40 %

|

2 - Einfach

|

Einige zugehörige Sicherheitskontrollen sind mit grundlegenden Verfahren oder einem

begrenzten Umfang vorhanden.

|

|

41 % bis 60 %

|

3 - Funktional

|

Verwandte Sicherheitskontrollen sind global etabliert, werden jedoch nicht unbedingt

einheitlich durchgesetzt.

|

|

61 % bis 80 %

|

4 - Umfassend

|

Verwandte Sicherheitskontrollen weltweit implementiert und überwacht.

|

|

81 % bis 100 %

|

5 - Erweitert

|

Dynamische, proaktive Sicherheitskontrollen, die vollständig in die Geschäftsabläufe

integriert sind.

|

Die folgenden Abschnitte beschreiben die Implementierungsstufen für jede NIST SP 800-53

Kontrollfamilie, die in der Bewertung der Sicherheitspraktiken zur Quantifizierung

von Cyber-Risiken enthalten ist.

Die AC - Access Control NIST SP 800-53 Kontrollfamilie umfasst die Verwaltung von Benutzerkontoberechtigungen

und die Kontrolle des Kontozugriffs auf Systeme und Informationen.

Die folgenden AC - Zugriffskontrolle Maßnahmen sind in der Bewertung der Sicherheitspraktiken

zur Cyber-Risikoquantifizierung enthalten:

-

AC-2 Kontenverwaltung

-

AC-3 Zugriffsdurchsetzung

-

AC-4 Informationsflusskontrolle

-

AC-5 Trennung von Aufgaben

-

AC-6 Geringste Privilegien

-

AC-7 Anzahl fehlgeschlagener Anmeldeversuche

-

AC-8 Systemnutzungsbenachrichtigung

-

AC-10 Gleichzeitige Sitzungssteuerung

-

AC-11 Gerätesperre

-

AC-12 Sitzungsterminierung

-

AC-14 Erlaubte Aktionen ohne Identifizierung oder Authentifizierung

-

AC-16 Sicherheits- und Datenschutzattribute

-

AC-17 Remote-Zugriff

-

AC-18 Drahtloser Zugang

-

AC-19 Zugriffskontrolle für Mobilgeräte

-

AC-20 Nutzung externer Systeme

-

AC-21 Informationsaustausch

-

AC-23 Datenschutz beim Data Mining

Die folgende Tabelle beschreibt die Implementierungsstufen für die AC - Zugriffskontrolle

Kontrollfamilie in der Sicherheitsbewertungspraktiken der Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine formalen Benutzerzugriffsrichtlinien vorhanden. Konten werden bei Bedarf erstellt,

Berechtigungen werden inkonsistent zugewiesen, keine Überwachung der Benutzeraktivitäten.

|

|

2 - Einfach

|

Dokumentierte Benutzerzugriffsrichtlinie vorhanden, die eindeutige Benutzer-IDs erfordert.

Kontoerstellungs-/Löschprozess basierend auf dem Beschäftigungsstatus, Berechtigungen

werden basierend auf der Jobrolle zugewiesen.

|

|

3 - Funktional

|

Rollenbasierte Zugriffskontrolle (RBAC) implementiert, um das Prinzip der minimalen

Rechte durchzusetzen. Zugriff wird protokolliert und gelegentlich manuell überprüft.

|

|

4 - Umfassend

|

Zentralisiertes Identity and Access Management (IAM)-System im gesamten Unternehmen

implementiert. Zugriffspolicies werden automatisch basierend auf Aktivitätsüberwachung

überprüft und aktualisiert, wobei Benachrichtigungen für alle Kontenänderungen ausgelöst

werden.

|

|

5 - Erweitert

|

Alle Benutzeridentitäten werden beim Zugriff dynamisch verifiziert, unabhängig von

den Berechtigungen, gemäß einer Zero-Trust-Architektur. Automatisierte Verhaltensanalyse-Engines

überwachen kontinuierlich die Zugriffsaktivitäten auf ungewöhnliches Verhalten.

|

Die CA - Assessment, Authorization, and Monitoring NIST SP 800-53 Kontrollfamilie umfasst die Auswahl, Implementierung, Wartung und

Verbesserung von Sicherheitssystemen und Datenschutzkontrollen.

Die folgenden CA - Bewertungs-, Autorisierungs- und Überwachungsmaßnahmen sind in

der Sicherheitspraktikenbewertung der Cyber-Risikoquantifizierung enthalten:

-

CA-2 Kontrollbewertungen

-

CA-3 Informationsaustausch

-

CA-7 Kontinuierliche Überwachung

-

CA-8 Penetrationstests

Die folgende Tabelle beschreibt die Implementierungsstufen für die CA - Bewertungs-,

Autorisierungs- und Überwachungskontrollfamilie in der Sicherheitspraktikenbewertung

zur Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Kein Security Assessment oder Autorisierungsprozess vorhanden. Sicherheitsereignisse

werden nach Bedarf behandelt, ohne formale Verfahren oder Überwachung.

|

|

2 - Einfach

|

Manuelle Sicherheitsbewertungen werden gelegentlich mit grundlegender Dokumentation

und Berichterstattung durchgeführt. Kein standardisierter Umfang für Sicherheitsbewertungen.

|

|

3 - Funktional

|

Regelmäßige formale Sicherheitsbewertungen mit festgelegtem Umfang und definierten

Zielen durchgeführt. Genehmigungsprozesse manuell dokumentiert mit grundlegender Überwachung.

|

|

4 - Umfassend

|

Dedizierte Risikomanagementsysteme sind implementiert, die automatisierte Sicherheitslücken-Scans

und umfassende Sicherheitsbewertungen verwenden. Wichtige Sicherheitskontrollen werden

kontinuierlich überwacht über Dashboards, die kritische Warnungen und wichtige Kennzahlen

anzeigen.

|

|

5 - Erweitert

|

Bewertungs- und Genehmigungs-Workflows werden mit automatisierten Lösungen für Governance,

Risiko und Compliance verwaltet. Echtzeit-Risikoerkenntnisse werden kontinuierlich

durch KI-gesteuertes Monitoring bereitgestellt.

|

Die CM - Configuration Management NIST SP 800-53 Kontrollfamilie umfasst die Implementierung, Verwaltung und Durchsetzung

von System- und Softwarekonfigurationen für Sicherheit und Compliance.

Die folgenden CM - Konfigurationsmanagement-Kontrollen sind in der Bewertung der Sicherheitspraktiken

zur Cyber-Risikoquantifizierung enthalten:

-

CM-2 Basis-Konfiguration

-

CM-3 Konfigurationsänderungskontrolle

-

CM-5 Zugriffsbeschränkungen für Änderungen

-

CM-6 Konfigurationseinstellungen

-

CM-7 Geringste Funktionalität

-

CM-8 Systemkomponenten-Inventar

-

CM-10 Software-Nutzungsbeschränkungen

-

CM-11 Benutzerinstallierte Software

-

CM-12 Informationsstandort

Die folgende Tabelle beschreibt die Implementierungsstufen für die CM - Konfigurationsmanagement-Kontrollfamilie

in der Bewertung der Sicherheitspraktiken zur Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine standardisierten Sicherheitskonfigurationen vorhanden. Kein Systeminventar erstellt,

und Konfigurationsänderungen werden ohne Tests oder Genehmigung vorgenommen.

|

|

2 - Einfach

|

Manueller Systeminventar- und Konfigurationsmanagementplan mit begrenzter Dokumentation

erstellt. Konfigurationseinstellungen sind auf autorisierte Benutzer beschränkt.

|

|

3 - Funktional

|

Standardisierte Sicherheitskonfigurationsgrundlagen für Systeme und Software festgelegt.

Alle Änderungen werden formell dokumentiert, überprüft und vor der Implementierung

genehmigt.

|

|

4 - Umfassend

|

Sicherheitskonfigurationsgrundlagen werden mithilfe automatisierter Tools und Vorlagen

durchgesetzt. Änderungen werden protokolliert und vor der Implementierung im Rahmen

der regelmäßigen Sicherheitsauswirkungsanalyse validiert.

|

|

5 - Erweitert

|

Vollständig automatisierte Sicherheitskonfiguration und Compliance Management, integriert

in Sicherheitsoperationen. Echtzeit-Validierung von Konfigurationsänderungen und automatische

Behebung von unautorisierten oder nicht konformen Sicherheitskonfigurationen.

|

Die CP - Contingency Planning NIST SP 800-53 Kontrollfamilie umfasst die Vorbereitung auf und die Wiederherstellung

von Systemunterbrechungen, Sicherheitsvorfällen und Katastrophen.

Die folgenden CP - Notfallplanungsmaßnahmen sind in der Bewertung der Sicherheitspraktiken

zur Cyber-Risikoquantifizierung enthalten:

-

CP-2 Notfallplan

-

CP-6 Alternativer Speicherort

-

CP-7 Alternativer Verarbeitungsstandort

-

CP-9 System-Backup

-

CP-10 Systemwiederherstellung und -rekonstitution

Die folgende Tabelle beschreibt die Implementierungsstufen für die CP - Notfallplanungskontrollfamilie

in der Bewertung der Sicherheitspraktiken zur Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Kein dokumentierter Vorbereitungs- oder Wiederherstellungsplan. Daten-Backups werden

manuell und unregelmäßig durchgeführt, ohne dass ein Wiederherstellungsverfahren vorhanden

ist.

|

|

2 - Einfach

|

Grundlegende Vorbereitungs- und Wiederherstellungspläne für kritische Systeme sind

erstellt, aber ungetestet.

|

|

3 - Funktional

|

Formelle Wiederherstellungspläne mit definierten Rollen und Verantwortlichkeiten dokumentiert.

Backup- und Wiederherstellungsprozesse werden regelmäßig getestet.

|

|

4 - Umfassend

|

Automatisierte Backup- und Wiederherstellungsprozesse im gesamten Unternehmen implementiert.

Pläne zur Geschäftskontinuität und zur Katastrophenwiederherstellung werden regelmäßig

gegen definierte Wiederherstellungszeitziele getestet.

|

|

5 - Erweitert

|

Wiederherstellungsprozesse werden kontinuierlich durch automatisierte Tests validiert,

wobei KI-gesteuertes Monitoring proaktiv Geschäftsrisiken für die Kontinuität identifiziert

und mindert.

|

Die IA - Identification and Authentication NIST SP 800-53 Kontrollfamilie umfasst die Authentifizierung und den Schutz von Benutzer-,

System- und Geräteidentitäten.

Die folgenden IA - Identifikations- und Authentifizierungskontrollen sind in der Bewertung

der Sicherheitspraktiken zur Cyber-Risikoquantifizierung enthalten:

-

IA-2 Identifizierung und Authentifizierung (Organisatorische Benutzer)

-

IA-3 Geräteidentifikation und Authentifizierung

-

IA-4 Identitätsmanagement

-

IA-5 Authentifikatorenverwaltung

-

IA-6 Authentifizierungs-Feedback

-

IA-7 Authentifizierung des kryptografischen Moduls

-

IA-8 Identifizierung und Authentifizierung (Nicht-organisatorische Benutzer)

-

IA-9 Dienstidentifikation und Authentifizierung

-

IA-11 Erneute Authentifizierung

-

IA-12 Identitätsprüfung

Die folgende Tabelle beschreibt die Implementierungsstufen für die IA - Identifikations-

und Authentifizierungs-Kontrollfamilie in der Sicherheitspraktikenbewertung der Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine Authentifizierungsrichtlinien vorhanden. Unsichere oder Standardpasswörter und

geteilte Konten sind erlaubt.

|

|

2 - Einfach

|

Grundlegende Passwortrichtlinie durchgesetzt, die eine bestimmte Länge oder Komplexität

erfordert. Verfahren zur Erstellung und Deaktivierung von Konten festgelegt und befolgt.

|

|

3 - Funktional

|

Starke Passwortrichtlinien einschließlich Passworthistorie und -alter werden durchgesetzt.

Mehrfaktor-Authentifizierung (MFA) ist für privilegierte Konten erforderlich.

|

|

4 - Umfassend

|

MFA erforderlich für alle Netzwerk-, Remote- und sensiblen Datenzugriffe. Identitätsmanagement

zentralisiert und automatisiert in der gesamten Organisation.

|

|

5 - Erweitert

|

Alle Zugriffe werden durch eine Zero-Trust-Architektur verifiziert. KI-gesteuerte

Verhaltensanalyse ermöglicht die Erkennung und Reaktion auf Konto-Kompromittierungen

in Echtzeit.

|

Die MP - Media Protection NIST SP 800-53 Kontrollfamilie umfasst den Schutz von physischen und digitalen Medien,

einschließlich Daten, Aufzeichnungen und Dateien, während der Nutzung, Speicherung

und Entsorgung.

Die folgenden MP - Medien-Schutzmaßnahmen sind in der Bewertung der Sicherheitspraktiken

zur Cyber-Risiko-Quantifizierung enthalten:

-

MP-7 Mediennutzung

Die folgende Tabelle beschreibt die Implementierungsstufen für die MP - Medien-Schutzkontrollfamilie

in der Bewertung der Sicherheitspraktiken zur Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine formalen Verfahren zur Medienverwaltung. Keine Richtlinien für den Umgang, die

Lagerung oder die Reinigung von Medien.

|

|

2 - Einfach

|

Vor der Entsorgung ist eine Bereinigung der Medien erforderlich. Der Zugriff auf Medien

wird protokolliert und ist auf autorisierte Benutzer beschränkt.

|

|

3 - Funktional

|

Richtlinien für sicheren Medienübertrag, -speicherung und -entsorgung dokumentiert

und durchgesetzt. Digitale Medien während der Speicherung und Übertragung verschlüsselt.

|

|

4 - Umfassend

|

Zentralisierte Medienverfolgung mit Benutzer- und Änderungsprotokollierung, die in

der gesamten Organisation implementiert ist. Wechselmedien wie USB-Laufwerke sind

im Allgemeinen verboten, mit genehmigten Ausnahmen, die nachverfolgt werden.

|

|

5 - Erweitert

|

Medienlebenszyklen werden automatisiert und zentral durchgesetzt, wobei sensible Daten

automatisch erkannt und verschlüsselt werden. Erlaubte Verwendung von Wechseldatenträgern

wird automatisch protokolliert und überwacht.

|

Die RA - Risk Assessment NIST SP 800-53 Kontrollfamilie umfasst die Identifizierung und Analyse von Risiken

für organisatorische Abläufe, Systeme und Vermögenswerte.

Die folgenden RA - Risikobewertungskontrollen sind in der Sicherheitspraktikenbewertung

der Cyber-Risikoquantifizierung enthalten:

-

RA-5 Sicherheitslückenüberwachung und -scannen

-

RA-9 Kritikalitätsanalyse

-

RA-10 Bedrohungsjagd

Die folgende Tabelle beschreibt die Implementierungsstufen für die RA - Risikobewertungskontrollfamilie

in der Sicherheitspraktikenbewertung der Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine Risikobewertungen durchgeführt. Sicherheitsprobleme werden nur behandelt, wenn

sie auftreten.

|

|

2 - Einfach

|

Manuelle Risikobewertungen werden bei Bedarf durchgeführt, beispielsweise während

der anfänglichen Systemimplementierung. Schwachstellen werden identifiziert und dokumentiert,

aber nicht konsequent überwacht oder behoben.

|

|

3 - Funktional

|

Formelle Risikobewertungen werden regelmäßig organisationsweit durchgeführt. Schwachstellen

werden durch geplante Bewertungen identifiziert und zur Minderung priorisiert.

|

|

4 - Umfassend

|

Dedizierte Risikomanagement-Teams verwenden automatisierte Tools, um das Unternehmen

kontinuierlich auf Risiken zu bewerten. Bedrohungen und Schwachstellen werden kontinuierlich

über Bedrohungsinformations-Feeds und automatisierte Schwachstellensuche überwacht.

|

|

5 - Erweitert

|

KI-gesteuerte Systeme nutzen prädiktive Analysen, um Risiken proaktiv zu identifizieren,

bevor sie auftreten. Interne und externe Bedrohungsinformationen werden verwendet,

um aufkommende Bedrohungen zu bekämpfen.

|

Die SA - System and Services Acquisition NIST SP 800-53 Kontrollfamilie umfasst die Integration von Sicherheit in System-

und Dienstleistungsbeschaffung und -entwicklung.

Die folgenden SA - System- und Dienstleistungserwerbskontrollen sind in der Bewertung

der Sicherheitspraktiken zur Cyber-Risikoquantifizierung enthalten:

-

SA-3 Systementwicklungslebenszyklus

-

SA-4 Erwerbsprozess

-

SA-8 Sicherheits- und Datenschutz-Engineering-Prinzipien

-

SA-9 Externe Systemdienste

-

SA-10 Entwicklerkonfigurationsmanagement

-

SA-11 Entwicklerprüfung und -bewertung

-

SA-15 Entwicklungsprozess, Standards und Werkzeuge

-

SA-16 Vom Entwickler bereitgestelltes Training

-

SA-17 Entwickler Sicherheits- und Datenschutzarchitektur und -design

-

SA-22 Nicht unterstützte Systemkomponenten

Die folgende Tabelle beschreibt die Implementierungsebenen für die SA - System- und

Dienstleistungserwerbskontrollfamilie in der Bewertung der Sicherheitspraktiken zur

Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Sicherheit wird bei der Anschaffung oder Entwicklung von Systemen oder Diensten nicht

berücksichtigt. Neue Systeme werden ohne Security Assessment eingesetzt.

|

|

2 - Einfach

|

Grundlegende Sicherheitsanforderungen sind in die System- und Dienstbeschaffungsprozesse

integriert. Neue Systeme werden informell überprüft.

|

|

3 - Funktional

|

Sicherheitsanforderungen sind formell dokumentiert und vollständig in den Systementwicklungszyklus

integriert. Sicherheitsanforderungen sind in Erwerbsverträgen enthalten und werden

vor der Systembereitstellung getestet.

|

|

4 - Umfassend

|

Detailliertes Risikomanagement der Lieferkette, integriert in einen standardisierten,

organisationsweiten Beschaffungsprozess. Alle Dienstleister werden auf Sicherheitspraktiken

überprüft, bevor Verträge unterzeichnet werden.

|

|

5 - Erweitert

|

Sicherheitstests, Code-Scans und kontinuierliche Überwachung werden automatisiert

über alle Entwicklungs- und Erwerbsphasen hinweg durchgeführt.

|

Die SC - System and Communications Protection NIST SP 800-53 Kontrollfamilie umfasst den Schutz von Informationssystemen und Kommunikation

vor unbefugtem Zugriff und Offenlegung.

Die folgenden SC - System- und Kommunikationsschutzkontrollen sind in der Bewertung

der Sicherheitspraktiken zur Cyber-Risikoquantifizierung enthalten:

-

SC-2 Trennung von System- und Benutzerfunktionen

-

SC-3 Sicherheitsfunktionsisolierung

-

SC-4 Informationen in gemeinsamen Systemressourcen

-

SC-6 Ressourcenverfügbarkeit

-

SC-7 Grenzschutz

-

SC-8 Übertragungsgeheimnis und -integrität

-

SC-10 Netzwerkverbindung getrennt

-

SC-12 Kryptografische Schlüsselvereinbarung und -verwaltung

-

SC-13 Kryptografischer Schutz

-

SC-16 Übertragung von Sicherheits- und Datenschutzattributen

-

SC-17 Öffentliche Schlüssel-Infrastruktur-Zertifikate

-

SC-18 Mobiler Code

-

SC-20 Sicherer Namens-/Adressauflösungsdienst (Autoritative Quelle)

-

SC-21 Sicherer Namens-/Adressauflösungsdienst (Rekursiver oder Zwischenspeicher-Resolver)

-

SC-22 Architektur und Bereitstellung für Namens-/Adressauflösungsdienst

-

SC-23 Sitzungsauthentizität

-

SC-26 Täuschungen

-

SC-28 Schutz von ruhenden Informationen

-

SC-29 Heterogenität

-

SC-30 Verschleierung und Irreführung

-

SC-31 Analyse verdeckter Kanäle

-

SC-34 Nicht modifizierbare ausführbare Programme

-

SC-35 Externe Bösartige Code-Erkennung

-

SC-36 Verteilte Verarbeitung und Speicherung

-

SC-37 Out-of-Band-Kanäle

-

SC-38 Betriebssicherheit

-

SC-39 Prozessisolierung

-

SC-41 Port- und I/O-Gerätezugriff

-

SC-43 Nutzungsbeschränkungen

-

SC-44 Detonationskammern

-

SC-46 Richtliniendurchsetzung für Cross-Domain

Die folgende Tabelle beschreibt die Implementierungsstufen für die SC - System- und

Kommunikationsschutzkontrollfamilie in der Sicherheitsbewertungspraktiken der Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine Firewalls oder andere Netzwerkschutzmaßnahmen vorhanden. Ausgehende Kommunikation

nicht verschlüsselt.

|

|

2 - Einfach

|

Firewalls sind vorhanden, um grundlegenden Schutz zwischen Unternehmens- und externen

Netzwerken zu bieten. Einfache Verschlüsselung wird für einige sensible ausgehende

Kommunikationen verwendet.

|

|

3 - Funktional

|

Der gesamte Unternehmens- und externe Netzwerkverkehr wird überwacht. Alle sensiblen

Kommunikationen und gespeicherten Daten werden verschlüsselt.

|

|

4 - Umfassend

|

Das Intrusion-Prevention-System (IPS) überwacht den Netzwerkverkehr auf verdächtige

oder bösartige Aktivitäten. Ein Perimeternetzwerk wird mithilfe von Firewalls, Proxy-Servern

und Gateways eingerichtet, um Unternehmens- und externe Netzwerke zu trennen.

|

|

5 - Erweitert

|

Alle Unternehmens- und externen Datenverkehr werden automatisch überprüft und authentifiziert,

basierend auf Zero-Trust-Prinzipien. Umfassende Netzwerksegmentierung und kontinuierliche

Überwachung werden durchgesetzt.

|

Die SI - System and Information Integrity NIST SP 800-53 Kontrollfamilie umfasst die Sicherung von Informationssystemen und

den Schutz der Systemdatenintegrität.

Die folgenden SI - System- und Informationsintegritätskontrollen sind in der Bewertung

der Sicherheitspraktiken zur Cyber-Risikoquantifizierung enthalten:

-

SI-2 Fehlerbehebung

-

SI-3 Bösartige Code-Schutz

-

SI-4 Systemüberwachung

-

SI-5 Sicherheitswarnungen, -hinweise und -richtlinien

-

SI-7 Software-, Firmware- und Informationsintegrität

-

SI-8 Spam-Schutz

-

SI-10 Informationsvalidierung bei Eingaben

-

SI-12 Informationsmanagement und -aufbewahrung

-

SI-14 Nicht-Persistenz

-

SI-15 Informationsausgabefilter

-

SI-16 Speicher-Schutz

-

SI-23 Informationsfragmentierung

Die folgende Tabelle beschreibt die Implementierungsstufen für die SI - System- und

Informationsintegrität Kontrollfamilie in der Bewertung der Sicherheitspraktiken zur

Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Keine Antiviren-, Malware-Schutz- oder Patch-Management-Systeme verwendet. Software

ohne Genehmigung installiert und Änderungen nicht überwacht.

|

|

2 - Einfach

|

Antivirus- oder Malware-Schutzsysteme auf einzelnen Benutzergeräten installiert. Automatische

Updates konfiguriert, gelegentlich manuelle Patch-Updates durchgeführt.

|

|

3 - Funktional

|

Zentralisierter Antivirus- und Malware-Schutz, der organisationsweit eingesetzt wird.

Formeller Patch-Management-Prozess etabliert und regelmäßig befolgt.

|

|

4 - Umfassend

|

Advanced Endpoint Protection-Lösungen überwachen verdächtige oder bösartige Aktivitäten

in Echtzeit. Systemschwachstellen werden umgehend mit automatisiertem Patch-Management

behoben.

|

|

5 - Erweitert

|

KI-gesteuerte Sicherheitslösungen erkennen und reagieren automatisch auf bestehende

und Zero-Day-Bedrohungen und Schwachstellen. Systemdateien werden kontinuierlich auf

unbefugte Änderungen überprüft, indem automatisierte Integritätsüberwachung verwendet

wird.

|

Die SR - Supply Chain Risk Management NIST SP 800-53 Kontrollfamilie umfasst das Management und die Minderung von Risiken,

die mit Produkt- und Dienstleistungslieferketten verbunden sind.

Die folgenden SR - Supply Chain Risk Management-Kontrollen sind in der Bewertung der

Sicherheitspraktiken zur Cyber-Risikoquantifizierung enthalten:

-

SR-4 Herkunft

-

SR-5 Akquisitionsstrategien, -werkzeuge und -methoden

-

SR-6 Lieferantenbewertungen und -überprüfungen

-

SR-11 Komponentenauthentizität

Die folgende Tabelle beschreibt die Implementierungsebenen für die SR - Risikomanagement

der Lieferkette Kontrollfamilie in der Sicherheitspraktikenbewertung der Cyber-Risikoquantifizierung:

|

Stufe

|

Beschreibung

|

|

1 - Unvollständig

|

Kein etablierter Prozess zur Überprüfung von Lieferanten oder zur Bewertung der Sicherheit

gekaufter Produkte.

|

|

2 - Einfach

|

Grundlegende Sicherheitsklauseln in Lieferantenverträgen enthalten. Neue Produkte

informell auf Sicherheit bewertet.

|

|

3 - Funktional

|

Formaler Prozess zur Risikomanagement in der Lieferkette dokumentiert und befolgt.

Sorgfältige Prüfungen für kritische Anbieter durchgeführt.

|

|

4 - Umfassend

|

Dediziertes System bewertet und mindert kontinuierlich Risiken in der Lieferkette.

Drittanbieterprodukte und -dienstleistungen werden überwacht und Bedrohungsinformationen

werden organisationsübergreifend geteilt.

|

|

5 - Erweitert

|

Sicherheitslage der Lieferkette wird automatisch und kontinuierlich überwacht, um

Echtzeit-Risikoerkenntnisse zu erhalten. Produktintegrität und Lieferantensicherheit

werden automatisch überprüft.

|

Um Antworten auf den Fragebogen zu Sicherheitspraktiken von Personen zu sammeln, die

keine Benutzer der Cyber-Risiko-Quantifizierung sind, siehe Selbsteinschätzungs-Datenerfassungsformulare.