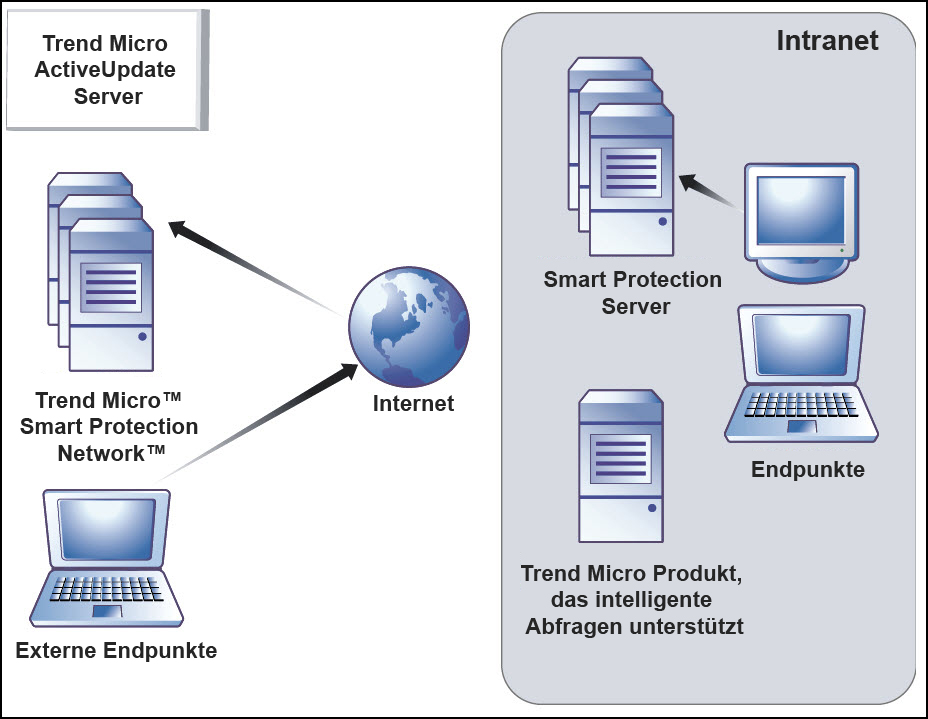

Endpunkte, die sich zurzeit in Ihrem Intranet befinden, nutzen für Abfragen die Smart Protection Server-Computer. Endpunkte, die sich zurzeit nicht in Ihrem Intranet befinden, können für

Abfragen eine Verbindung zum Trend Micro Smart Protection Network herstellen.

Obwohl eine Netzwerkverbindung erforderlich ist, um Smart Protection Server-Computer zu verwenden, können auch Endpunkte ohne Netzwerkverbindung von der Trend

Micro Technologie profitieren. Agent-Pattern der intelligenten Suche und die entsprechende

Suchtechnologie befinden sich auf den Endpunkten und schützen diese, wenn sie keine

Verbindung zum Netzwerk haben.

Auf den Endpunkten installierte Agents führen die Suchvorgänge auf dem jeweiligen

Endpunkt durch. Wenn der Agent das Risiko einer Datei oder eines URLs während der

Suche nicht ermitteln kann, überprüft er dies, indem er eine Abfrage an den Smart Protection Server sendet.

Arbeitsweise der Schutzfunktionen in Abhängigkeit vom Zugriff auf das Internet

|

Zugriff auf das Internet

|

-

Pattern-Dateien: Endpunkte laden die Agent-Pattern-Datei der intelligenten Suche von Trend Micro

Produkte herunter, die Smart Protection Server-Computer unterstützen.

-

Abfragen: Endpunkte stellen für Abfragen eine Verbindung zum Smart Protection Server her.

|

|

Ohne Zugriff auf das Internet

|

-

Pattern-Dateien: Endpunkte laden so lange nicht die neuesten Agent-Pattern-Dateien der intelligenten

Suche herunter, bis ein Trend Micro Produkt verfügbar ist, das Smart Protection Server-Computer unterstützt.

-

Abfragen: Endpunkte durchsuchen Dateien mit Hilfe lokaler Ressourcen wie beispielsweise der

Agent-Pattern-Datei der intelligenten Suche.

|

Mit der erweiterten Filtertechnologie legt der Agent die Abfrageergebnisse in einem

"Zwischenspeicher" ab. Dadurch wird die Suchleistung verbessert, da die gleiche Abfrage

nicht mehrfach an die Smart Protection Server-Computer gesendet werden muss.

Ein Agent, der das Risiko einer Datei nicht lokal ermitteln und auch nach mehreren

Versuchen keine Verbindung zu einem Smart Protection Server-Computer herstellen kann, markiert die Datei zur weiteren Prüfung und gewährt vorübergehend

Zugriff auf die Datei. Wenn die Verbindung zu einem Smart Protection Server wiederhergestellt ist, werden alle markierten Dateien erneut durchsucht. Anschließend

werden die entsprechenden Suchaktionen für alle Dateien ausgeführt, die als Bedrohung

für Ihr Netzwerk bestätigt wurden.

|

Tipp

Sie können mehrere Smart Protection Server-Computer installieren, um die Kontinuität des Schutzes sicherzustellen, falls die

Verbindung zu einem Smart Protection Server nicht verfügbar ist.

|