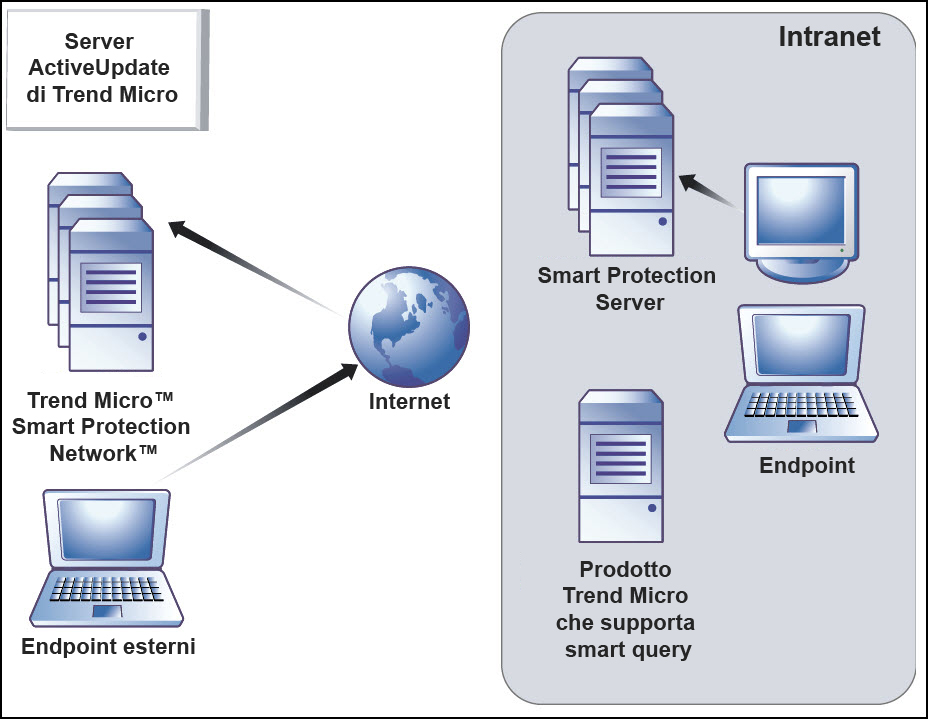

Gli endpoint attualmente presente nella Intranet utilizzano gli Smart Protection Server

per le query. Gli endpoint attualmente non presenti nella Intranet non possono connettersi

a Trend Micro Smart Protection Network per tale operazione.

Sebbene per utilizzare gli Smart Protection Server sia necessaria una connessione

di rete, anche gli endpoint senza connessione di rete possono sfruttare la tecnologia

Trend Micro. Smart Scan Agent Pattern e la tecnologia di scansione che risiedono

negli endpoint proteggono gli endpoint che non hanno accesso alla connessione di rete.

Gli agenti installati negli endpoint eseguono prima la scansione sull'endpoint. Se

l'agente non è in grado di determinare il rischio del file o dell'URL, l'agente viene

verificato mediante l'invio di una query a uno Smart Protection Server.

Comportamenti di protezione in base all'accesso alla Intranet

|

Accesso alla Intranet

|

-

File dei pattern: Gli endpoint scaricano il file Smart Scan Agent Pattern dai prodotti Trend Micro

che supportano gli Smart Protection Server.

-

Query: gli endpoint si connettono agli Smart Protection Server per le query.

|

|

Senza accesso a Intranet

|

-

File dei pattern: gli endpoint non scaricano il file Smart Scan Agent Pattern più recente a meno che

non sia disponibile una connessione a un prodotto Trend Micro che supporta gli Smart

Protection Server.

-

Query: gli endpoint eseguono la scansione dei file utilizzando le risorse locali, ad esempio

il file Smart Scan Agent Pattern.

|

La tecnologia di filtro avanzata consente all'agente di inserire nella "cache" il

risultato della query. Questo consente di migliorare le prestazioni ed elimina la

necessità di inviare più volte la stessa query agli Smart Protection Server.

Un agente che non è in grado di verificare il rischio di un file a livello locale

né di connettersi agli Smart Protection Server, dopo diversi tentativi contrassegna

il file per la verifica consentendo l'accesso temporaneo allo stesso. Quando una connessione

allo Smart Protection Server è ripristinata, tutti i file contrassegnati vengono sottoposti

a nuova scansione. Quindi viene eseguita l'azione di scansione appropriata sui file

che sono stati confermati come minaccia per la rete.

|

Suggerimento

Installare diversi Smart Protection Server per garantire la continuità della protezione

nel caso in cui la connessione a un Smart Protection Server non sia disponibile.

|