|

|

|

RemarquePour plus d'informations sur les règles de verrouillage des périphériques Endpoint

Encryption, consultez la section Actions de verrouillage de compte et de périphérique.

|

|

en-tête

|

Description

|

|---|---|

|

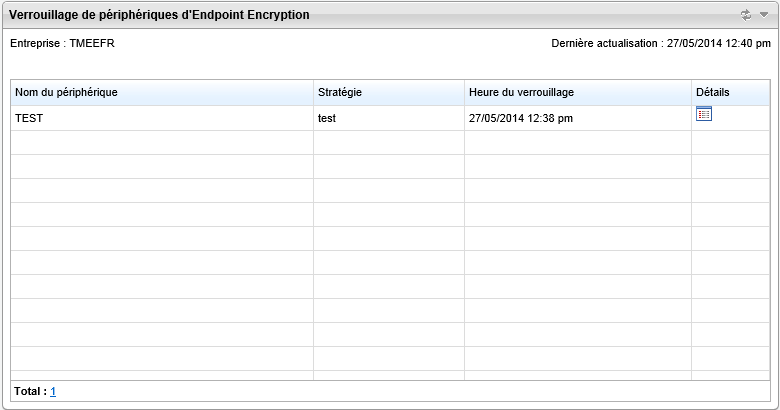

Nom du périphérique

|

Nom de l'ordinateur utilisé par le périphérique Endpoint Encryption.

|

|

Stratégie

|

Titre de la stratégie contrôlant le périphérique Endpoint Encryption.

|

|

Verrouillage

|

Horodateur lorsque PolicyServer a émis la commande de verrouillage du périphérique.

Le périphérique Endpoint Encryption n'effectue pas en réalité le verrouillage tant

que l'agent Endpoint Encryption ne synchronise pas les stratégies avec le serveur

PolicyServer.

|

|

Détails

|

Cliquez sur l'icône Détails pour afficher le rapport de verrouillage du périphérique

Endpoint Encryption.

|